漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098352

漏洞标题:WDCP后台的登录IP可被伪造

相关厂商:wdlinux

漏洞作者: ddy

提交时间:2015-02-28 11:49

修复时间:2015-03-05 11:50

公开时间:2015-03-05 11:50

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:8

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-28: 细节已通知厂商并且等待厂商处理中

2015-03-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

据说可以让名字或ID,永久驻留wdcp的手册里

详细说明:

*本漏洞台词方法灵感等(部分or均)来自

前辈某个漏洞的描述*

*(=感觉我厚脸皮呀=)*

*我不知道要不要这样说明一下噢,如果不需要的话,管理大大删掉这三段呗*

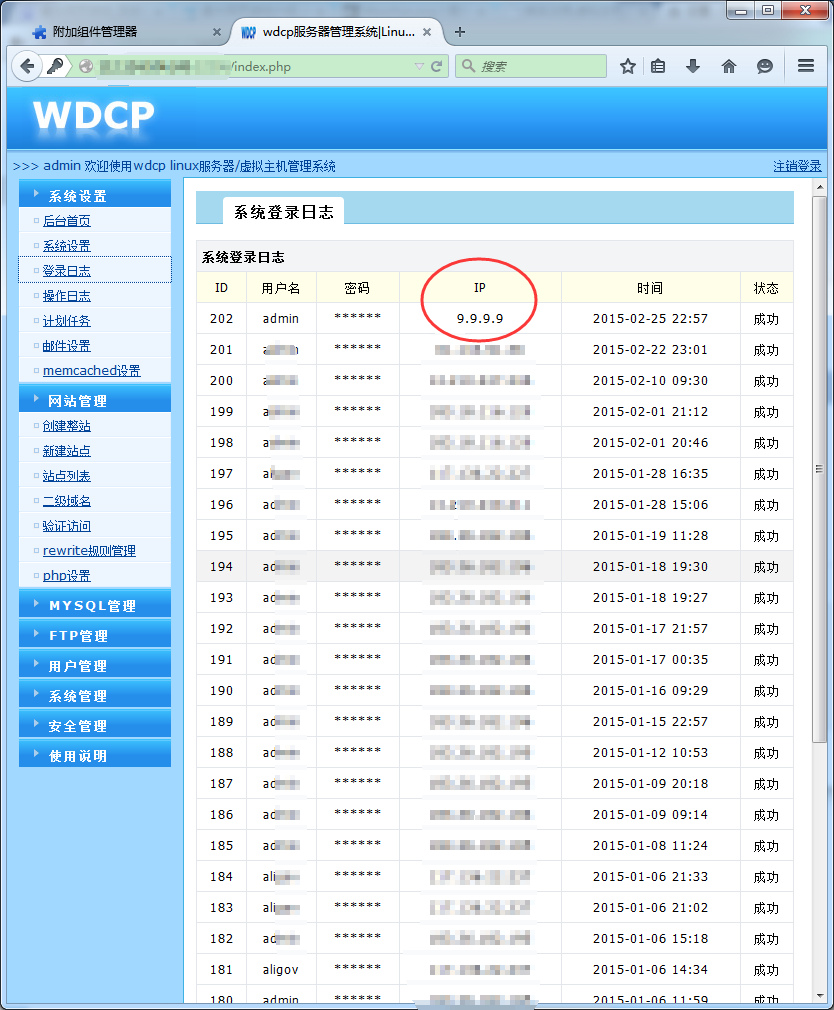

获取用户ip的时候 使用了信息 X-Forwarded-For

假如仅仅是提示用户的地方使用的此信息,则问题不是很严重

若其他地方有基于ip地址做安全校验的地方就修改下代码吧

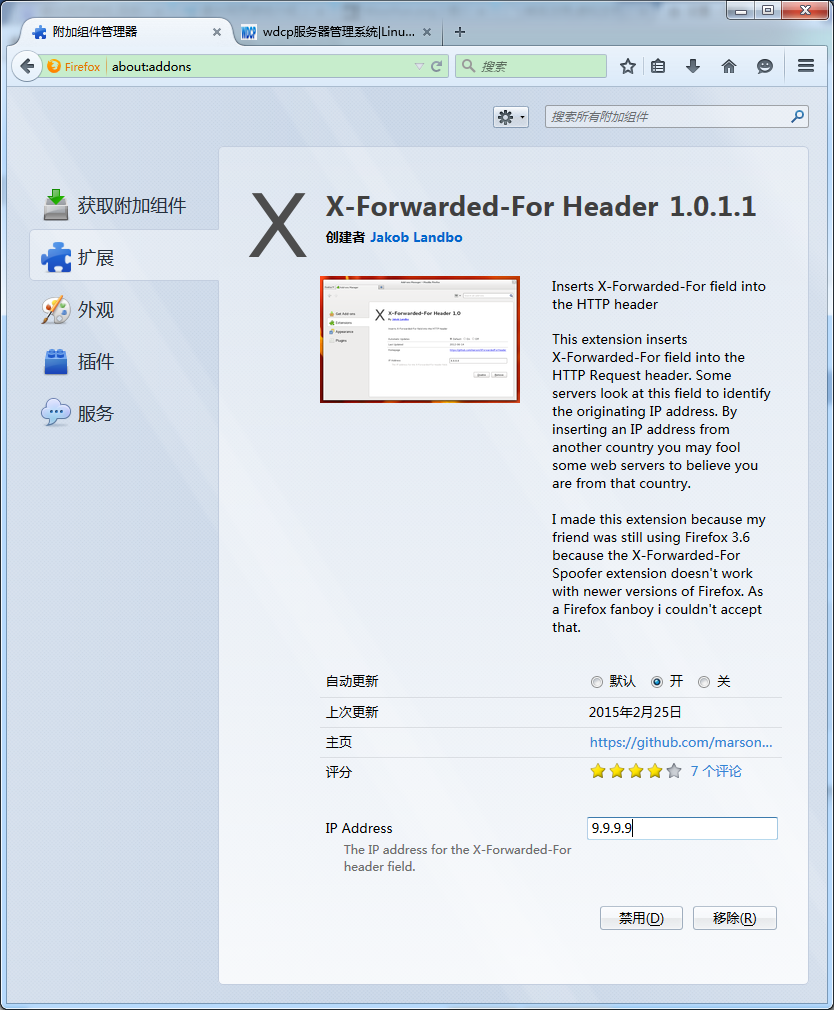

首先,在一些改X-Forwarded-For的插件里面,改自己想要的IP,比如9.9.9.9

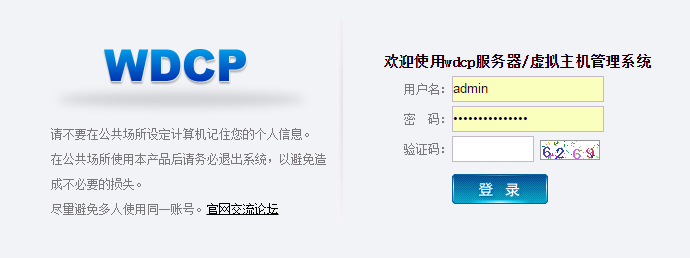

然后登录

漏洞证明:

修复方案:

关键地方不要使用或者只用 HTTP_X_FORWARDED_FOR中的信息

据说可以让名字或ID,永久驻留wdcp的手册里

同时求礼物哦!!!

版权声明:转载请注明来源 ddy@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-05 11:50

厂商回复:

最新状态:

暂无