漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119826

漏洞标题:清华大学出版社用友报表系统安全漏洞

相关厂商:清华大学

漏洞作者: 路人甲

提交时间:2015-06-12 09:44

修复时间:2015-07-30 09:24

公开时间:2015-07-30 09:24

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-12: 细节已通知厂商并且等待厂商处理中

2015-06-15: 厂商已经确认,细节仅向厂商公开

2015-06-25: 细节向核心白帽子及相关领域专家公开

2015-07-05: 细节向普通白帽子公开

2015-07-15: 细节向实习白帽子公开

2015-07-30: 细节向公众公开

简要描述:

用友报表系统的相关漏洞,乌云上已经提了很多了,建议用友把使用该系统的客户全部通知并免费升级一遍。

详细说明:

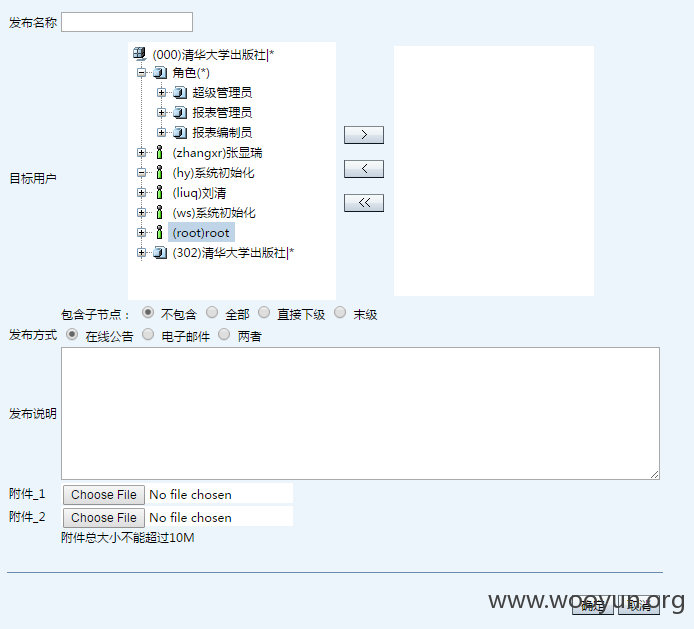

http://proxy.tup.tsinghua.edu.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

参照之前几个漏洞,具体就不动手了:

WooYun: 苏宁某系统弱口令导致getshell

WooYun: 用友NC-IUFO报表系统部分安全问题(影响多个大客户)

漏洞证明:

修复方案:

建议用友把使用该系统的客户全部通知并免费升级一遍。

之前苏宁修复过加了验证码,而且那个修复并不漂亮,光加验证码不行,还得做用户权限验证,至少未登录的用户禁止所有操作。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-06-15 09:24

厂商回复:

谢谢,我们会尽快处理的。

最新状态:

暂无