漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063584

漏洞标题:九阳官网直接上传jsp

相关厂商:joyoung.com

漏洞作者: 路人甲

提交时间:2014-06-05 11:10

修复时间:2014-07-23 20:44

公开时间:2014-07-23 20:44

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-05: 细节已通知厂商并且等待厂商处理中

2014-06-05: 厂商已经确认,细节仅向厂商公开

2014-06-15: 细节向核心白帽子及相关领域专家公开

2014-06-25: 细节向普通白帽子公开

2014-07-05: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

看到今天zone里有人说找不到九阳的漏洞就要被辞职了,因此就看了下。

九阳官网直接上传jsp

详细说明:

九阳官网直接上传jsp

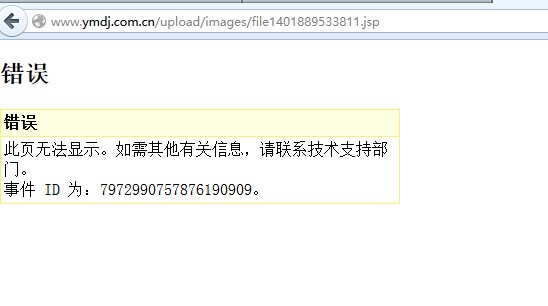

不过 上传目录设置了安全措施,导致无法执行jsp马。

找了好久 最终找到这个上传页面。

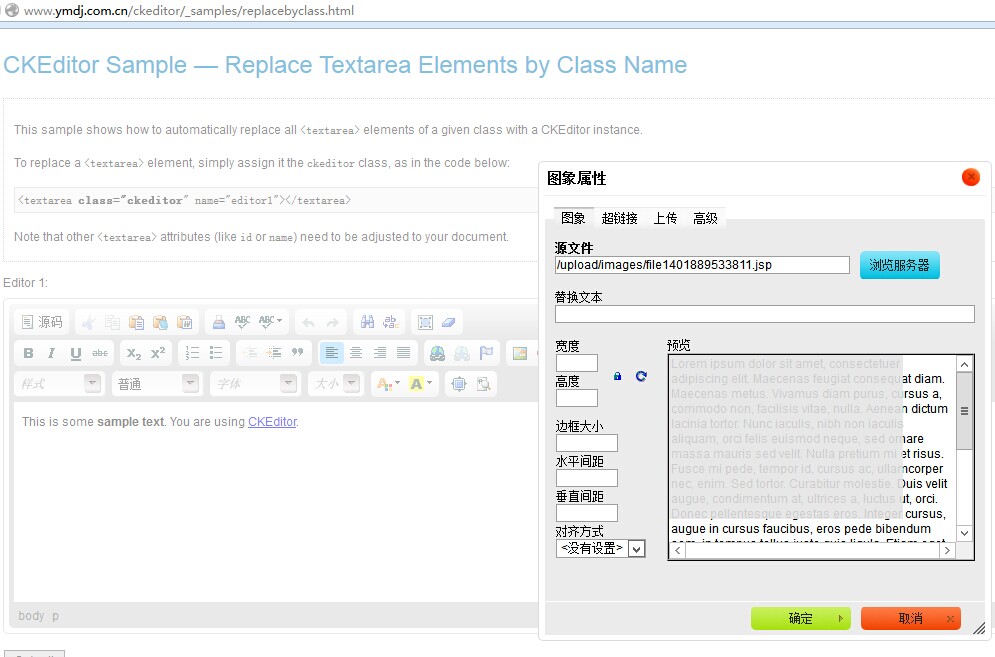

http://www.ymdj.com.cn/ckeditor/_samples/replacebyclass.html

差一点拿到webshell。

不论怎样 这也是一个安全隐患 可能可以通过构造包传到其他目录呢。

没有深究了。

漏洞证明:

同上

修复方案:

删除整个 _samples目录。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-05 17:36

厂商回复:

感谢白帽子指出我们的问题

最新状态:

暂无