漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094683

漏洞标题:Turbomail邮件系统部分版本存在xss

相关厂商:turbomail.org

漏洞作者: 路人甲

提交时间:2015-02-11 16:44

修复时间:2015-04-02 10:23

公开时间:2015-04-02 10:23

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-11: 细节已通知厂商并且等待厂商处理中

2015-02-16: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-04-12: 细节向核心白帽子及相关领域专家公开

2015-04-22: 细节向普通白帽子公开

2015-05-02: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

Turbomail邮件系统存在一处高危漏洞,可以利用此漏洞永久劫持客户邮箱。

详细说明:

Turbomail邮件系统存在一处高危漏洞,可以利用此漏洞永久劫持客户邮箱。做到长期控守。

测试网址:http://mail.xacg.gov.cn:8088/

测试账号和密码可以私信讨要。

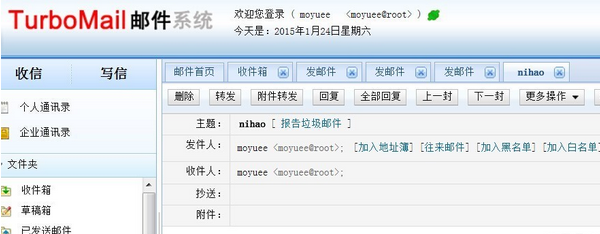

漏洞实现方式:打开写信,发送一封邮件,由于没有多余的账号测试故在这里自己给自己发一封测试信件,在收件人处写上原始代码<style><img src="</style><img src=x onerror=alert(1)//"><moyuee@root>,主题随意写,内容随意写完了点击发送。刷新收到信件,打开如图(一):

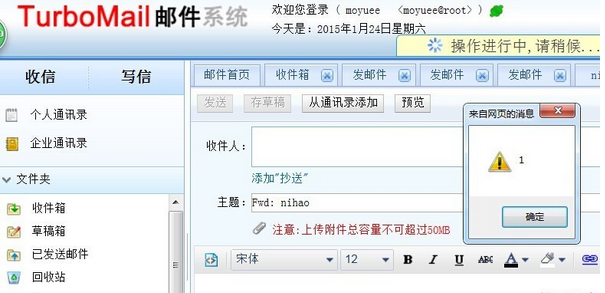

可以看到没任何显示,此时点击"转发"按钮或者"回复"或者"回复所有"效果如图(二):

弹框出现。

看官们可能要问了:"你丫的这就是几个个xss漏洞而已,根本不是邮箱劫持呀",各位看官们不要着急,亮点马上出来。

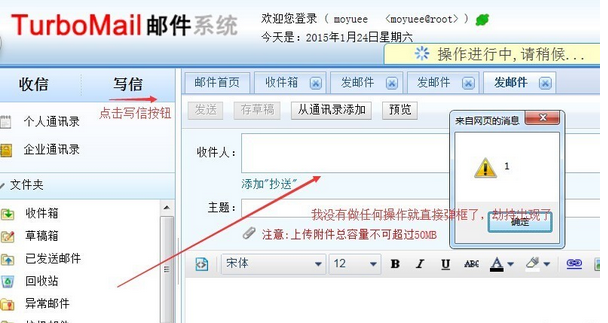

现在我们关掉之前打开的一些信件,重新写一封新的邮件,此时我们发现在点击完"写信"按钮后,在随后出来的写信界面直接弹出了如下框图(三):

可以看到邮箱劫持已经出现,也就是说只要攻击者给目标A发送如上文的一封信件(测试poc里面的alert(1)用回传cookie的js代码代替),完了每当目标A再给同一邮箱系统的B或者C等人写信的时候,目标A的邮箱会自动回传一份自己邮箱的cookie信息到攻击者的后台去,攻击者利用cookie实现长期控守的目的。

漏洞分析,是因为在点击"回复"或者转发或者重新打开"写信"的时候,邮箱右侧常用联系人列表会在当前页面自动展现出来,而列表中的常用联系人帐号的昵称处没有做防御xss处理,从而导致无论进行什么操作的时候xss代码都执行,也就是实现劫持帐号。

漏洞证明:

Turbomail邮件系统存在一处高危漏洞,可以利用此漏洞永久劫持客户邮箱。做到长期控守。

测试网址:http://mail.xacg.gov.cn:8088/

测试账号和密码可以私信讨要。

漏洞实现方式:打开写信,发送一封邮件,由于没有多余的账号测试故在这里自己给自己发一封测试信件,在收件人处写上原始代码<style><img src="</style><img src=x onerror=alert(1)//"><moyuee@root>,主题随意写,内容随意写完了点击发送。刷新收到信件,打开如图(一):

可以看到没任何显示,此时点击"转发"按钮或者"回复"或者"回复所有"效果如图(二):

弹框出现。

看官们可能要问了:"你丫的这就是几个个xss漏洞而已,根本不是邮箱劫持呀",各位看官们不要着急,亮点马上出来。

现在我们关掉之前打开的一些信件,重新写一封新的邮件,此时我们发现在点击完"写信"按钮后,在随后出来的写信界面直接弹出了如下框图(三):

可以看到邮箱劫持已经出现,也就是说只要攻击者给目标A发送如上文的一封信件(测试poc里面的alert(1)用回传cookie的js代码代替),完了每当目标A再给同一邮箱系统的B或者C等人写信的时候,目标A的邮箱会自动回传一份自己邮箱的cookie信息到攻击者的后台去,攻击者利用cookie实现长期控守的目的。

漏洞分析,是因为在点击"回复"或者转发或者重新打开"写信"的时候,邮箱右侧常用联系人列表会在当前页面自动展现出来,而列表中的常用联系人帐号的昵称处没有做防御xss处理,从而导致无论进行什么操作的时候xss代码都执行,也就是实现劫持帐号。

修复方案:

昵称做防御xss处理。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

最新状态:

2015-03-09:此漏洞已经在之前补丁包修复,需要客户升级