漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-06374

漏洞标题:腾讯QQ钓鱼.

相关厂商:腾讯

漏洞作者: 路人甲

提交时间:2012-04-25 23:27

修复时间:2012-06-09 23:28

公开时间:2012-06-09 23:28

漏洞类型:钓鱼欺诈信息

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-25: 细节已通知厂商并且等待厂商处理中

2012-04-26: 厂商已经确认,细节仅向厂商公开

2012-05-06: 细节向核心白帽子及相关领域专家公开

2012-05-16: 细节向普通白帽子公开

2012-05-26: 细节向实习白帽子公开

2012-06-09: 细节向公众公开

简要描述:

差点就上当了..平民百姓更容易上当

详细说明:

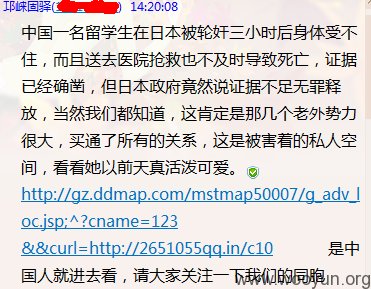

是这么回事,刚刚qq群里有人发消息.

由于发的url是丁丁网跳转的,所以通过了腾讯的url认证.

http://gz.ddmap.com/mstmap50007/g_adv_loc.jsp;^?cname=123&&curl=http://2651055qq.in/c10

点击进来之后,果不其然是301后的域名:

http://2651055qq.in/c10

漏洞证明:

是这么回事,刚刚qq群里有人发消息.

由于发的url是丁丁网跳转的,所以通过了腾讯的url认证.

http://gz.ddmap.com/mstmap50007/g_adv_loc.jsp;^?cname=123&&curl=http://2651055qq.in/c10

点击进来之后,果不其然是301后的域名:

http://2651055qq.in/c10

如果登录,就会是作者构造好的登录页面

我用的firefox,貌似没有中招。但是怀疑其他浏览器会中招。请tencent自己研究下.

修复方案:

所有页面不允许嵌套帧页面(NO IFRAME).及时通知丁丁网修复无验证重定向

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2012-04-26 11:07

厂商回复:

多谢反馈,我们正在跟进处理中

最新状态:

暂无