漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0211440

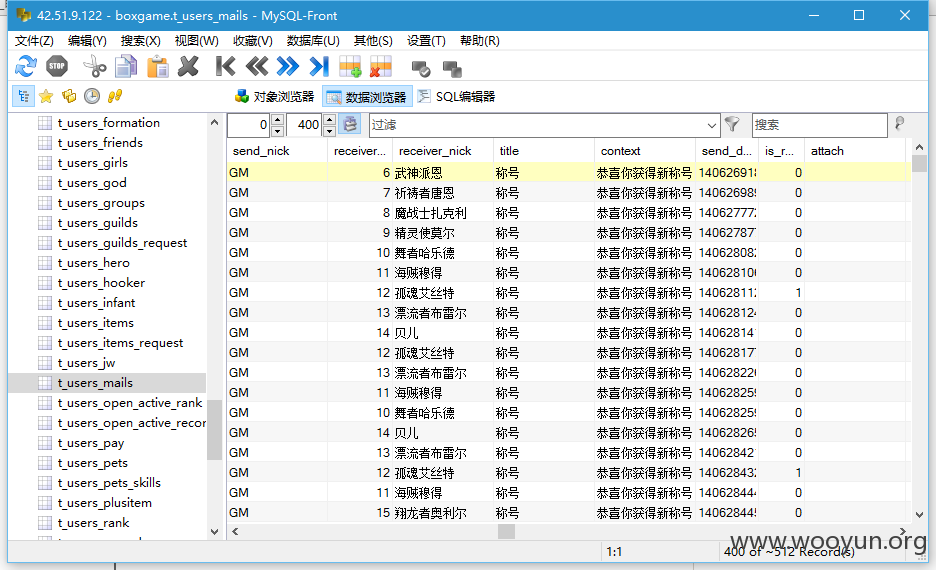

漏洞标题:PPS旗下穿越联盟游戏Myql弱口令涉及大量用户信息

相关厂商:PPS网络电视

漏洞作者: 俊俊

提交时间:2016-05-22 09:39

修复时间:2016-05-22 20:40

公开时间:2016-05-22 20:40

漏洞类型:用户资料大量泄漏

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-22: 细节已通知厂商并且等待厂商处理中

2016-05-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

详细说明请往下看↓

先来点旁白,啦啦啦本屌又来了,(*^__^*) 嘻嘻

无敌的传送门:http://42.51.9.122/

漏洞证明:

修复方案:

修改mysql密码 禁止外部连接

版权声明:转载请注明来源 俊俊@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-05-22 20:40

厂商回复:

感谢白帽子的报告,经确认,对应IP非爱奇艺PPS所有,暂无法确认并联系上对应的合作方。 谢谢关注爱奇艺PPS安全

最新状态:

暂无