漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083431

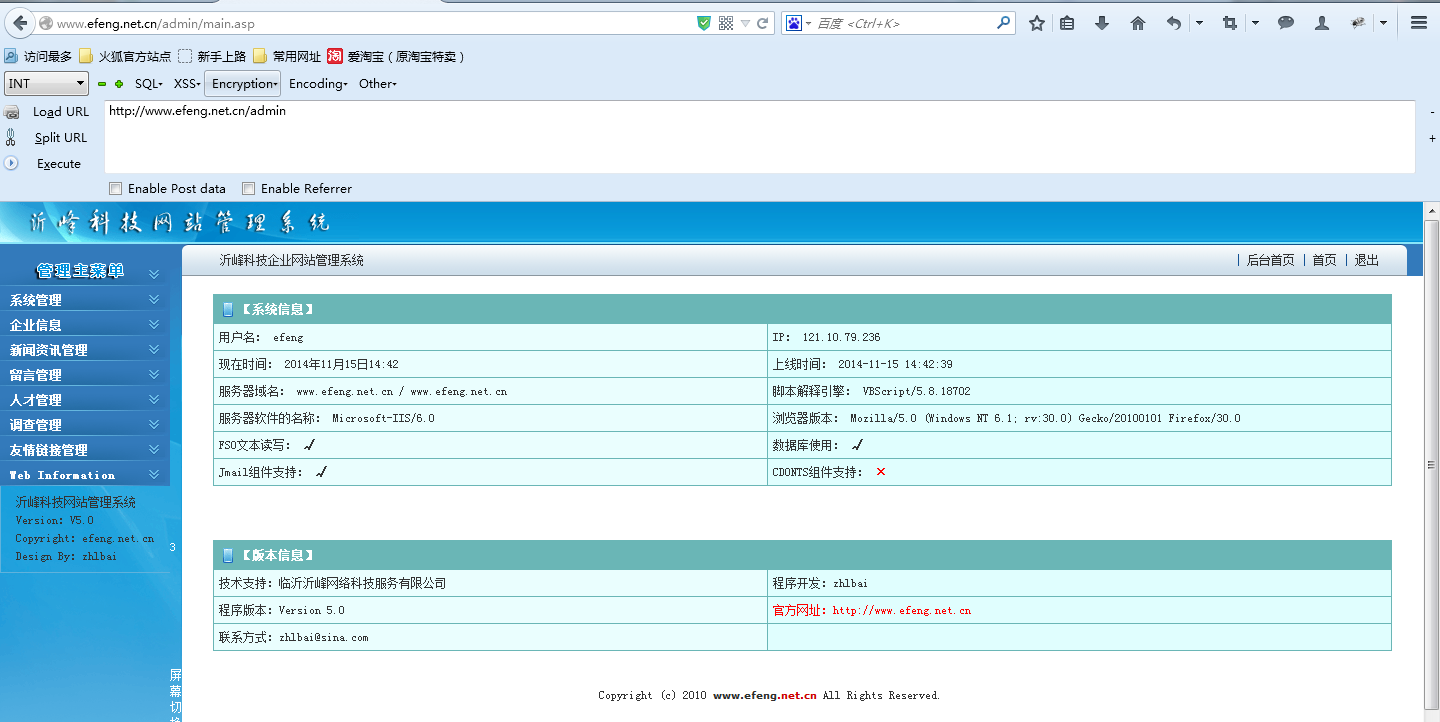

漏洞标题:某通用系统通杀弱口令(官网复现)

相关厂商:沂峰科技

漏洞作者: 郭斯特

提交时间:2014-11-18 16:21

修复时间:2015-02-16 16:22

公开时间:2015-02-16 16:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-18: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

Rt~

非常好用的弱口令~

详细说明:

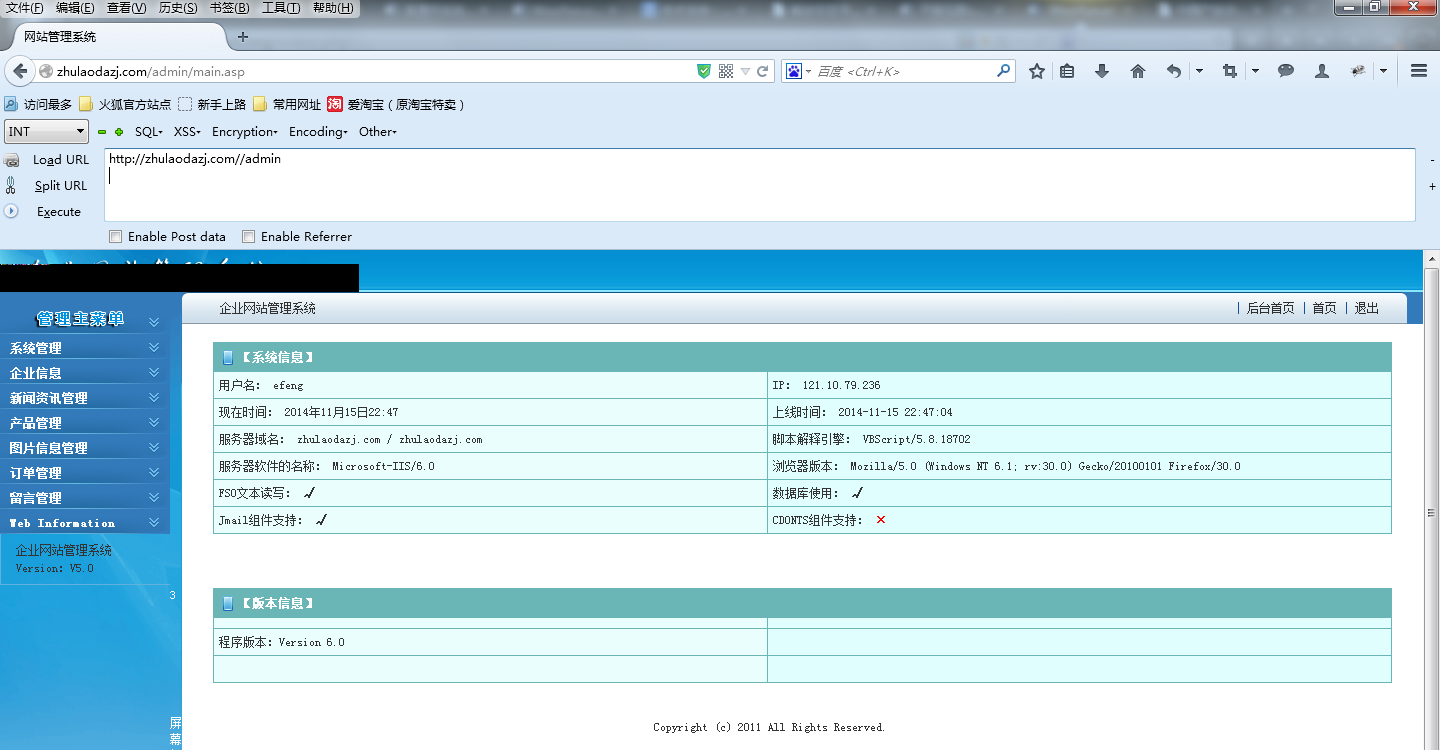

漏洞证明:

下面举几个例子方便审核人员验证~

http://zhulaodazj.com/

http://dsbasichang.com/

http://lybjbx.com/

http://yshysl.com/

http://haochengdoor.com/

http://gdjbljt.com/

http://lzbkq.com/

http://lianjuanyijia.com

http://sdanxuer.com/

http://ruiboyeya.com/

http://pingyijiahe.com/

http://hemingzhiye.com

http://lytianmei.com/

http://xyhgshebei.com

http://dslysb.com/

http://mengerjia.com/

http://zhongyiwood.com/

http://wangshifeiyue.com/

修复方案:

弱口令...

版权声明:转载请注明来源 郭斯特@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝