漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170628

漏洞标题:顺丰速运某系统任意用户密码重置

相关厂商:顺丰速运

漏洞作者: V1ct0r

提交时间:2016-01-17 17:17

修复时间:2016-03-05 09:52

公开时间:2016-03-05 09:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-17: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-03-05: 细节向公众公开

简要描述:

无聊地等着我的顺丰快递...

详细说明:

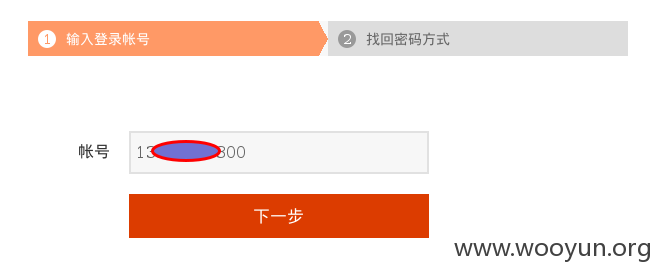

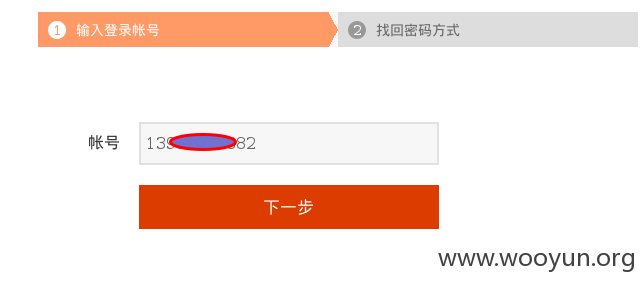

#1.发生在 http://218.17.224.157/login.jsp 一个合作伙伴的登陆系统

#2.首先为了测试我注册了两个账号(分别用我的手机和我朋友的手机)

#3.我用我的手机进行正常的找回操作

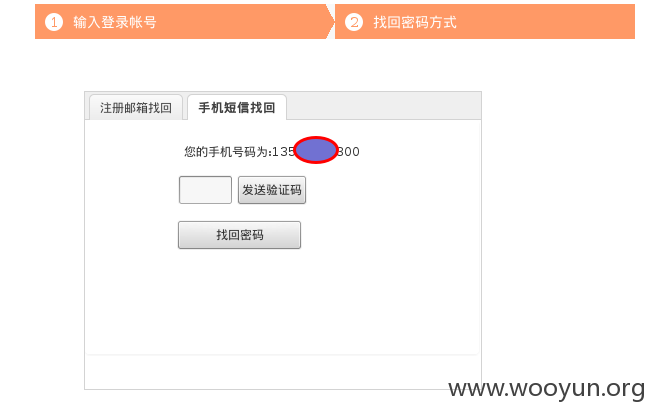

我们选择用手机短信进行找回,并向我的手机发送一条验证码。

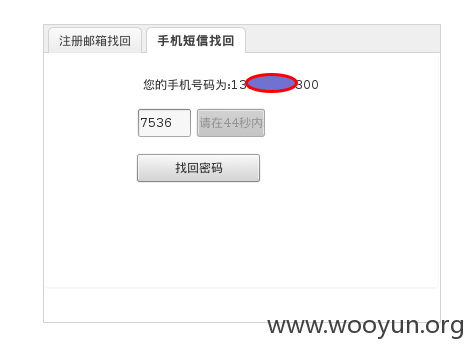

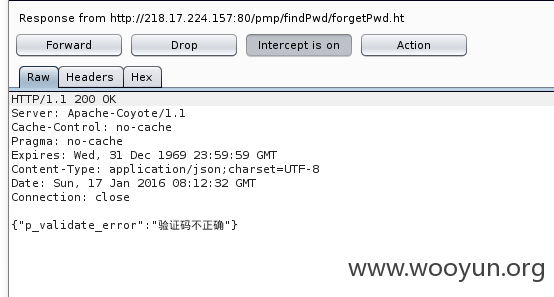

这里正确的填入我接收到的验证码并抓包。

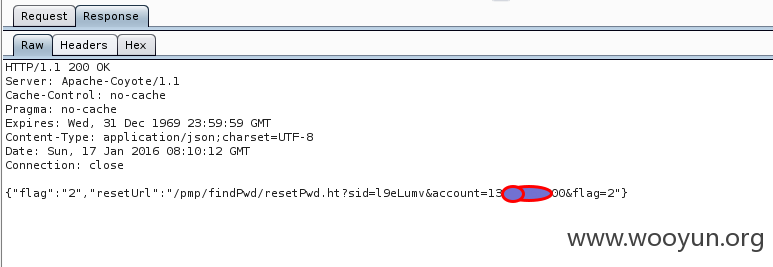

在Response里找到返回的信息,并记录。

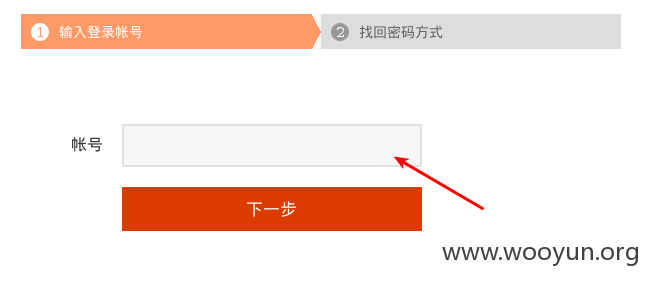

#4.重置其他用户密码

下面我就演示对朋友账号密码的重置。

同正常找回密码步骤一致。

验证码随便写,并在提交时抓包,然后将回包进行修改。

将回包内容改为我们刚才正常重置自己的密码时得到的:

并将account的值改为重置用户的手机,提交。

至此,我们已经可以重置该用户的密码了。

漏洞证明:

修复方案:

验证信息需与用户个人或特征信息等绑定。

版权声明:转载请注明来源 V1ct0r@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-20 15:03

厂商回复:

已确认问题,感谢对顺丰安全的关注。

最新状态:

暂无