漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062930

漏洞标题:phpdisk V7 设计缺陷可致脱裤(有条件)

相关厂商:phpdisk.com

漏洞作者: ′雨。

提交时间:2014-06-05 15:00

修复时间:2014-08-31 15:02

公开时间:2014-08-31 15:02

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-05: 细节已通知厂商并且等待厂商处理中

2014-06-10: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-08-04: 细节向核心白帽子及相关领域专家公开

2014-08-14: 细节向普通白帽子公开

2014-08-24: 细节向实习白帽子公开

2014-08-31: 细节向公众公开

简要描述:

缺陷。

详细说明:

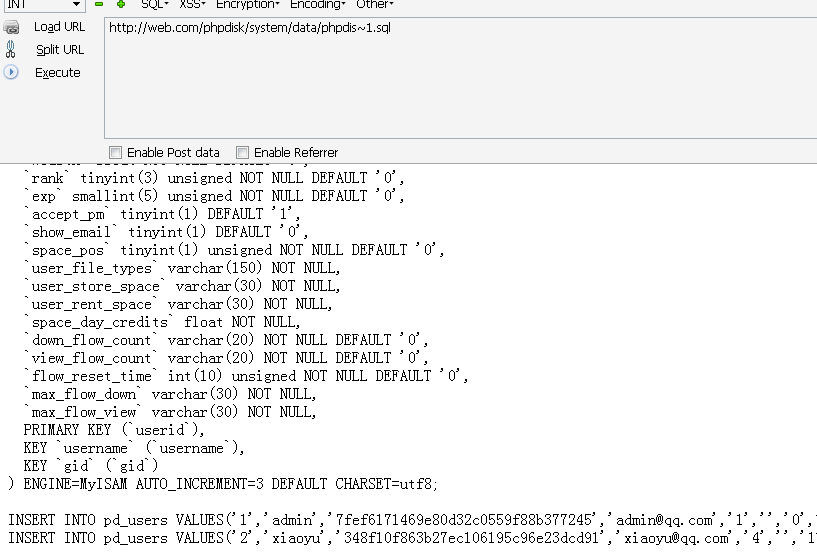

来到后台 看看数据库备份后的命名

1 phpdisk_20140530_Jev0jqTJ_1.sql 0.04 M 2014-05-30 22:30:10

2 phpdisk_20140530_ealdGDeq_1.sql 0.04 M 2014-05-30 22:30:00

可以看到是phpdisk_日期_随机字符_1.sql

在windows下 这里超过了9个字符, 可以利用短文件名。

而且如果利用短文件名的话 直接phpdis~1.sql 就可以了。。

这完全不用这遍历啊。。。

只要管理员备份了数据库,直接访问就行了。

xfkxfk这篇写得挺好的

www.wooyun.org/bugs/wooyun-2010-056625

漏洞证明:

修复方案:

参考一下xfkxfk 给的方法。

1、如果您是Windows服务器,请将备份文件存到WEB不可访问的位置;

2、将文件名随机长度小于<9,就不会出来短文件名,当然文件名最好是字母随机,而不是数字随机;

3、将文件所放目录进行随机化处理。

4、把备份数据库文件后缀为php,在最前面加一段代码:<?exit('error');?>,使其无法访问此文件。

5、其他

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-08-31 15:02

厂商回复:

最新状态:

暂无