漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097686

漏洞标题:华夏银行网银助手导致代码执行及中间人攻击问题

相关厂商:华夏银行

漏洞作者: MITM

提交时间:2015-02-18 12:07

修复时间:2015-05-29 17:28

公开时间:2015-05-29 17:28

漏洞类型:远程代码执行

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-18: 细节已通知厂商并且等待厂商处理中

2015-02-28: 厂商已经确认,细节仅向厂商公开

2015-03-03: 细节向第三方安全合作伙伴开放

2015-04-24: 细节向核心白帽子及相关领域专家公开

2015-05-04: 细节向普通白帽子公开

2015-05-14: 细节向实习白帽子公开

2015-05-29: 细节向公众公开

简要描述:

华夏银行网银助手导致代码执行及中间人攻击问题,两个漏洞。版本号:4.0.0.8

详细说明:

华夏银行网银助手下载地址:http://www.hxb.com.cn/chinese/upload/HXB_Ebank_Ast.exe

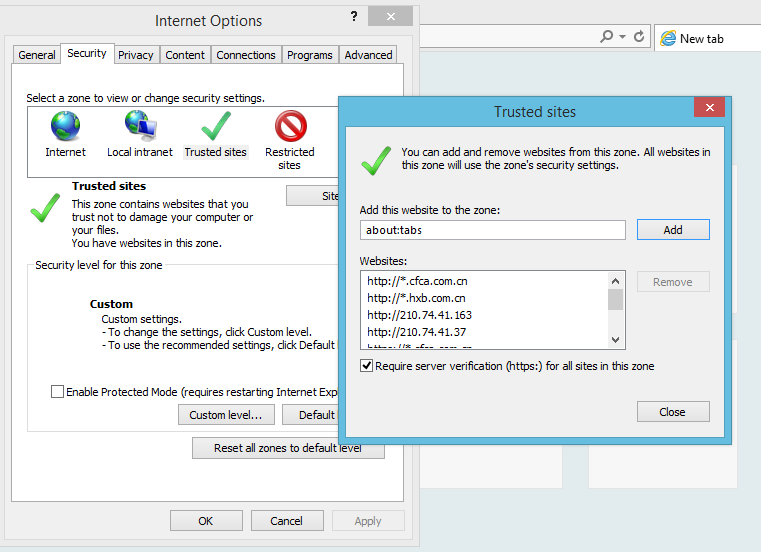

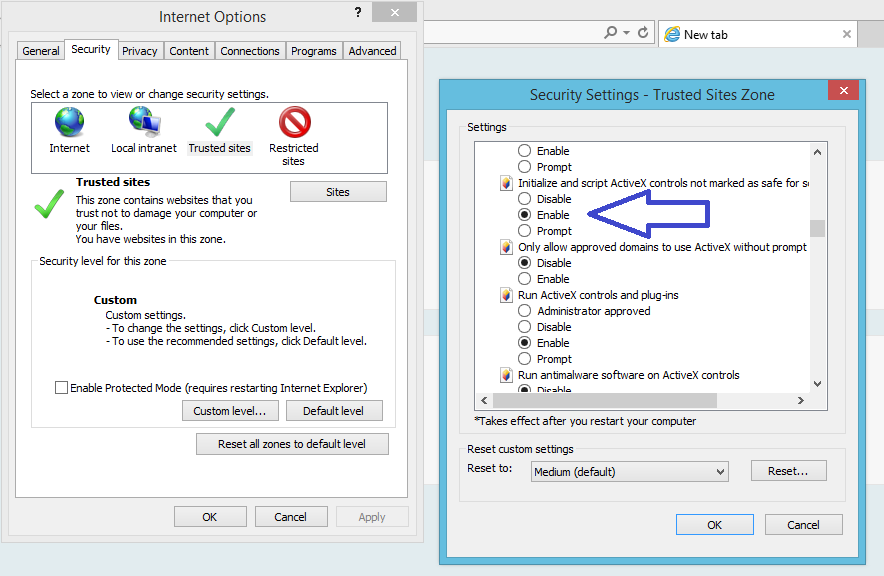

漏洞一:修改IE权限,添加信任域网站导致执行ActiveX代码(钱包出血漏洞),以下简述,详情请参考: WooYun: 工商银行安全控件可导致远程任意代码执行(新型技术点)

第一次运行华夏银行网银助手时检测结果是:

修复之后:

注意:有可能第一次修复后,信任域权限没有改变。这时点“重新检查”,仍会告诉你“危险”,需再次“一键修复”后,信任域权限才会变。另外,每次打开程序时都会自动检测一遍。

我测试过的其他银行都是改权限的不添加明文http网站,添加http网站的不改权限。华夏银行是第一个我见过的既开启“Initialize and script...”权限,又添加http网站的。这直接导致,无需其他“助手”配合,只要连入中间人控制的Wi-Fi,就能执行任意代码。

漏洞二:升级漏洞,无校验,导致中间人攻击,在一定用户交互前提下,执行代码

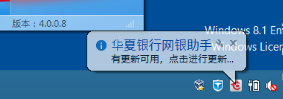

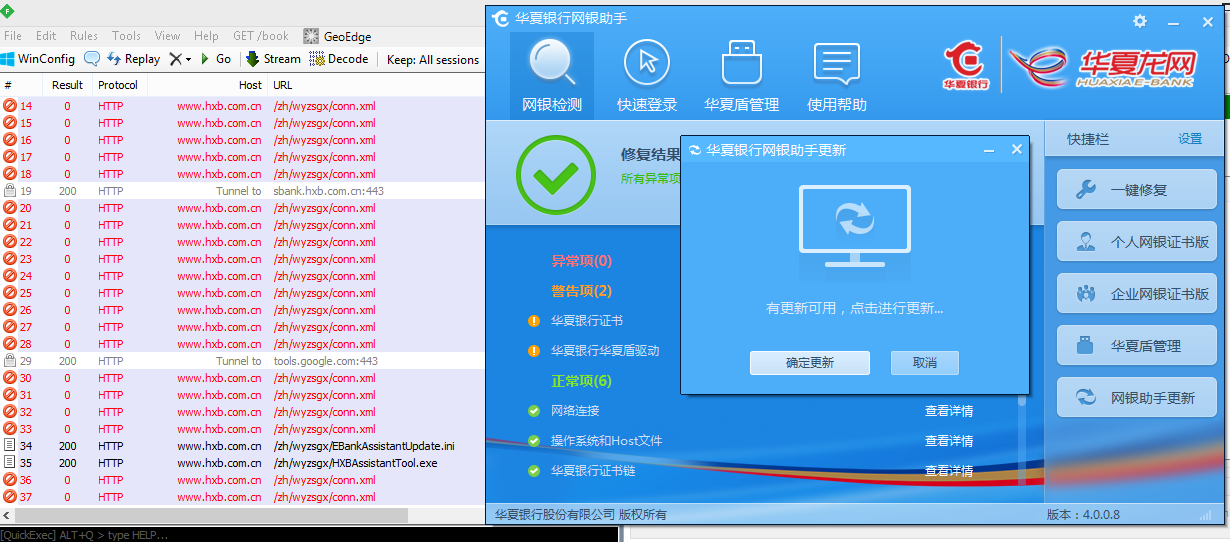

华夏银行网银助手默认每天检查一次更新,但是我发现其实每次运行之后10分钟左右就会自动检测更新,但还好不会自动安装。发现有更新时会在系统托盘处显示提示:

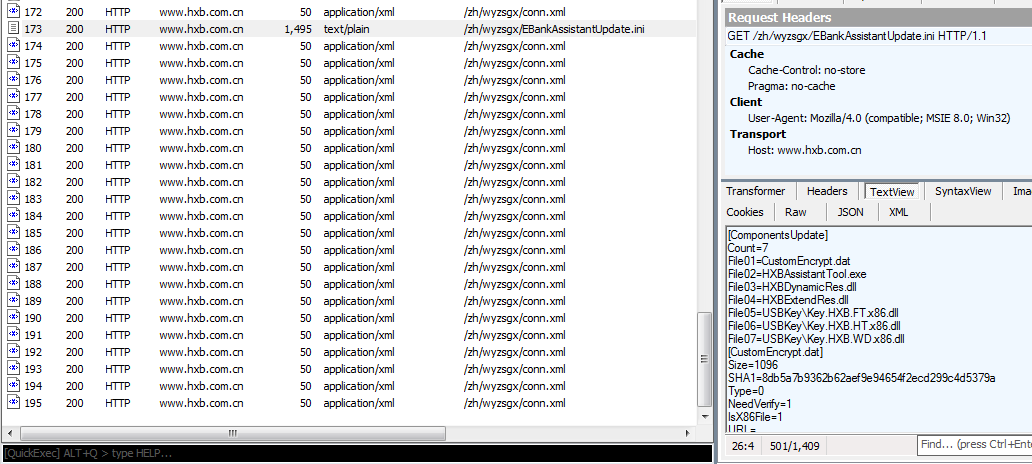

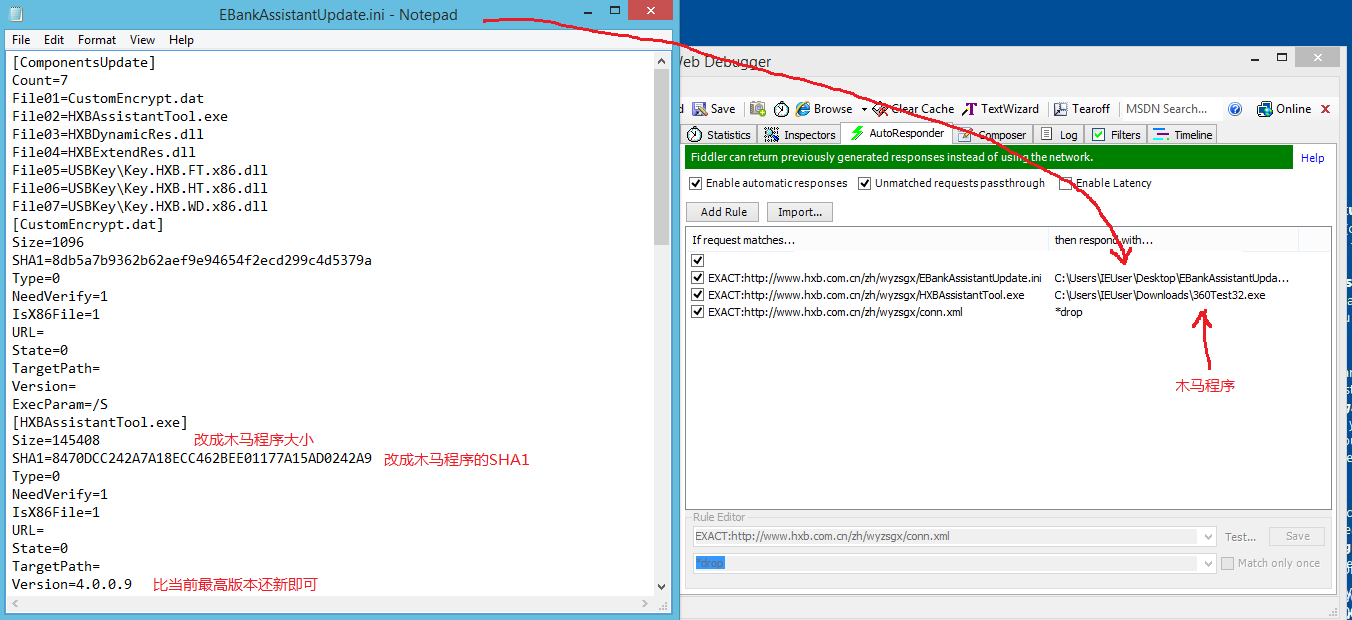

检查更新首先向http://www.hxb.com.cn/zh/wyzsgx/EBankAssistantUpdate.ini发出请求。返回的内容如下:

中间人可以修改这一请求的返回内容,我发现只要修改[HXBAssistantTool.exe]小节下的Size、SHA1、Version如下,程序就会认为有新版本:

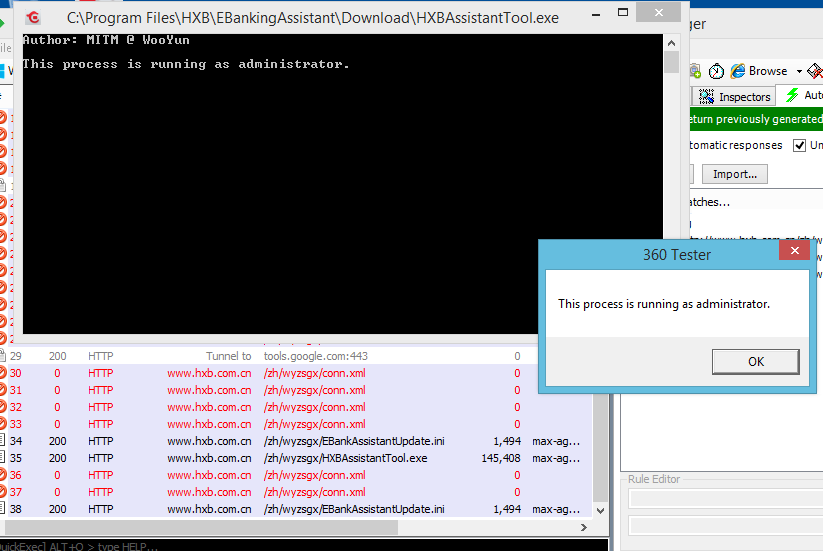

需要用户主动点“确定更新”后,程序会向http://www.hxb.com.cn/zh/wyzsgx/HXBAssistantTool.exe发送请求,这时我们中间人再次劫持这个请求,直接返回木马。然后木马会立即以管理员权限运行:

漏洞证明:

漏洞二见上,漏洞一就不重复了,见 WooYun: 工商银行安全控件可导致远程任意代码执行(新型技术点)

修复方案:

漏洞一:别改权限,别添加信任站点。

漏洞二:用HTTPS。校验签名。

版权声明:转载请注明来源 MITM@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-02-28 17:26

厂商回复:

CNVD确认所述情况,已经由CNCERT向华夏银行通报。

最新状态:

暂无