感觉通用的洞都是后娘生的..

提交了要等审核,漫长的审核后还要纠结是否前台..

WooYun: 某人力资源系统任意文件下载(多家人力资源网存在问题) 有人提交过了

cncert国家互联网应急中心确认厂商为浙江天正思维信息技术有限公司(www.zjtzsw.com)

以www.dqlm.com(德清人力资源网)示例一个:

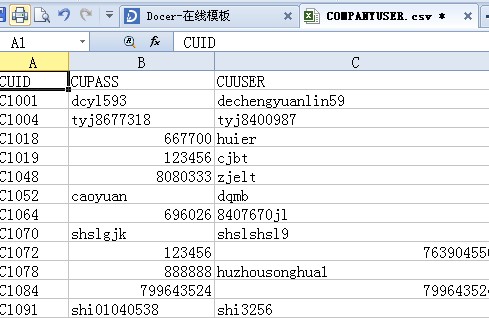

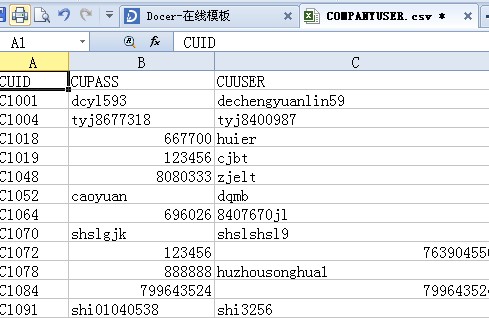

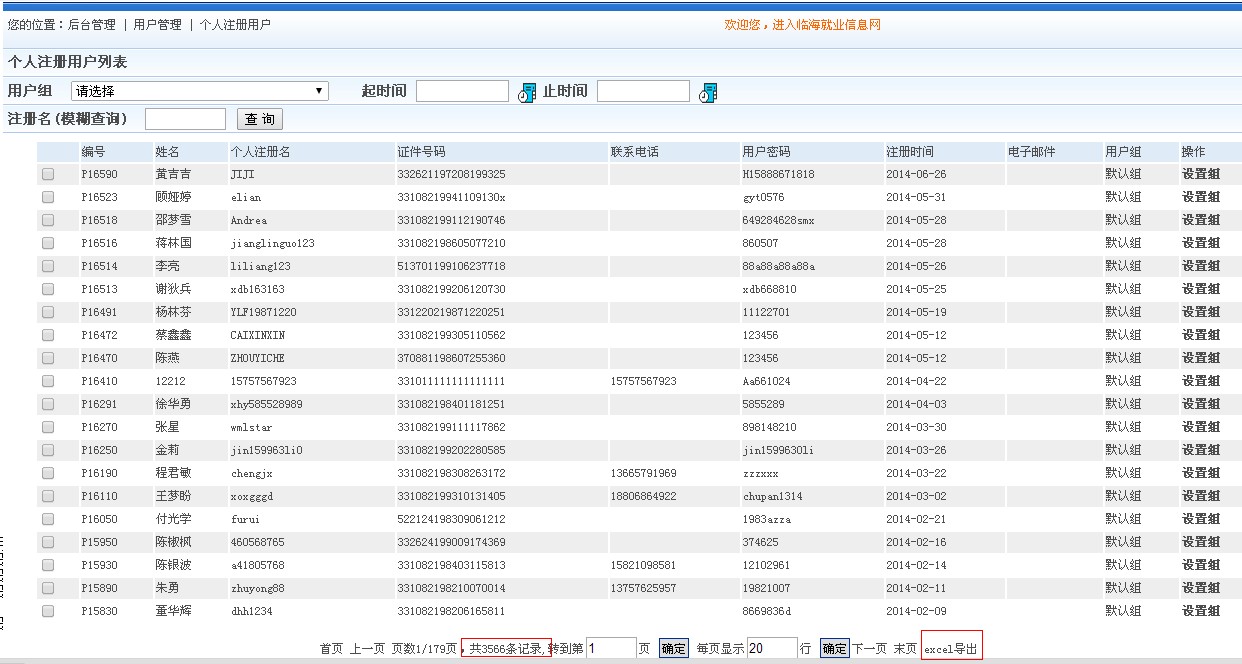

密码明文存储,随便跑了几个测试下登录

多处目录遍历:

主要说说/admin/user/目录,该目录未授权访问,可以随意添加内部用户,赋予管理员权限

如:http://www.dqlm.com/admin/user/

http://www.lhrlzyw.com/admin/user/

http://www.lhjy.gov.cn/admin/user/

http://www.zjdeqing.lm.gov.cn/admin/user/

http://www.fzjob.net:9090/admin/user/

http://220.176.122.18:9090/admin/user/

(可以自己访问一下验证通用性)

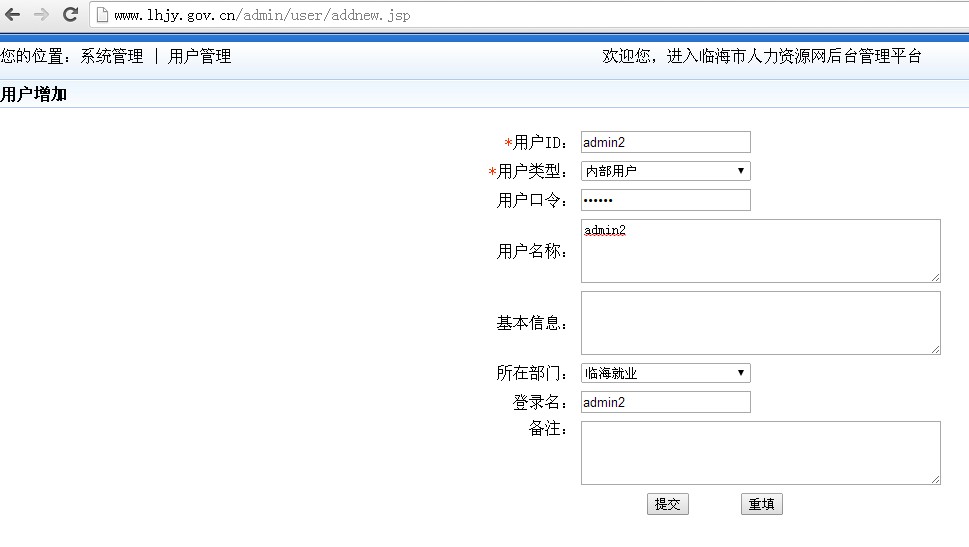

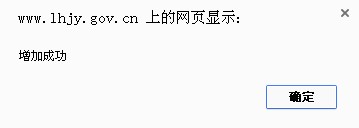

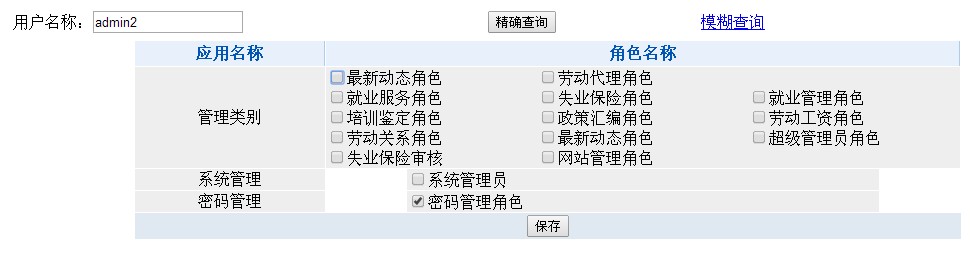

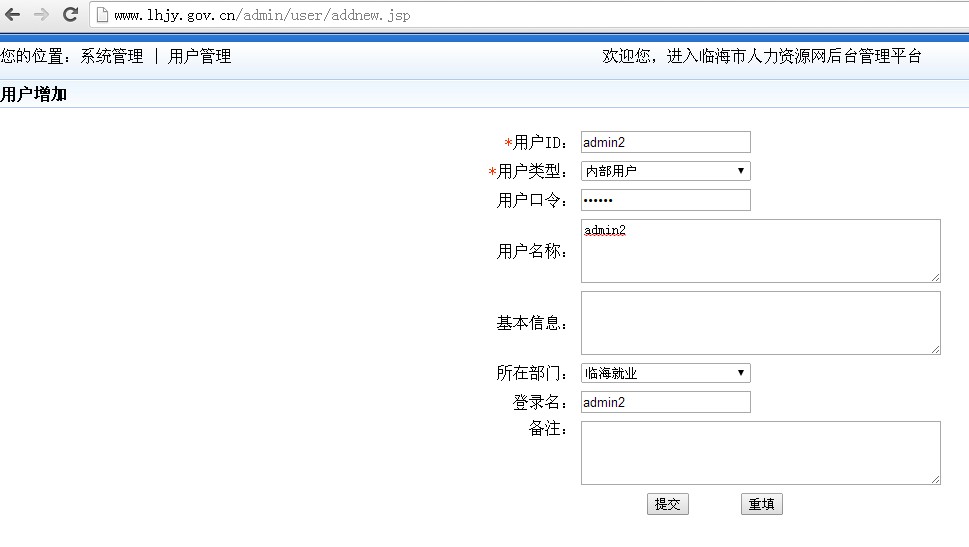

目录下访问addnew.jsp可添加内部用户,然后访问select.jsp可变更用户赋权

lhjy.gov.cn (临海市人力资源网)为例:

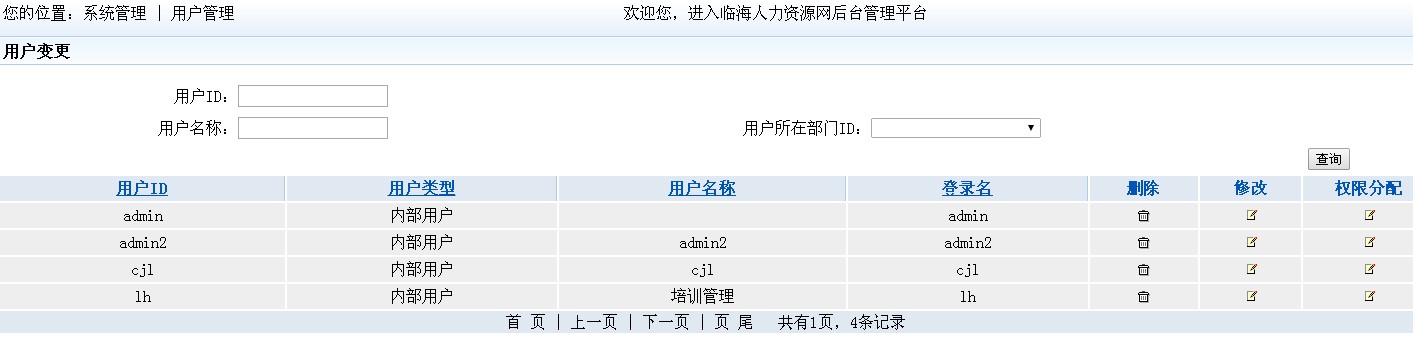

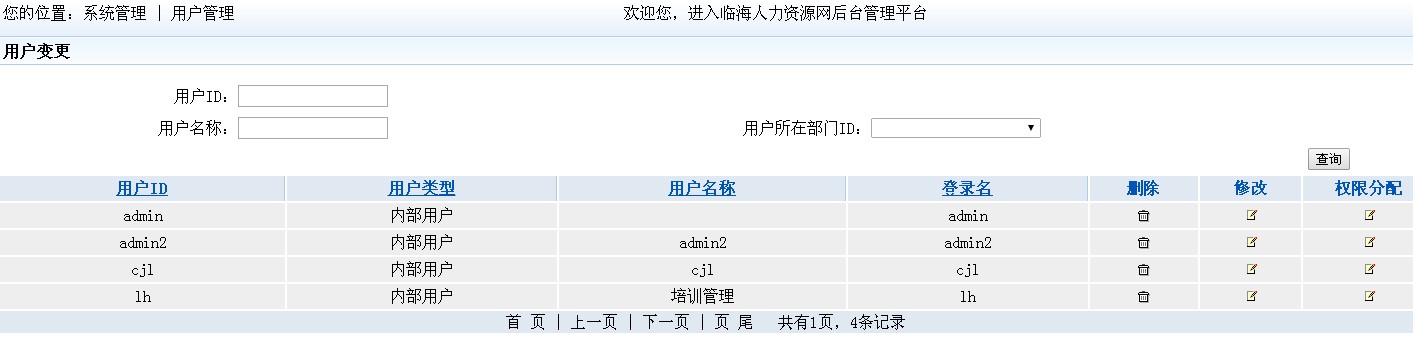

访问http://www.lhjy.gov.cn/admin/user/select.jsp 点击查询,就可以看见刚才添加的用户(也可以删除,修改,权限分配其他用户)

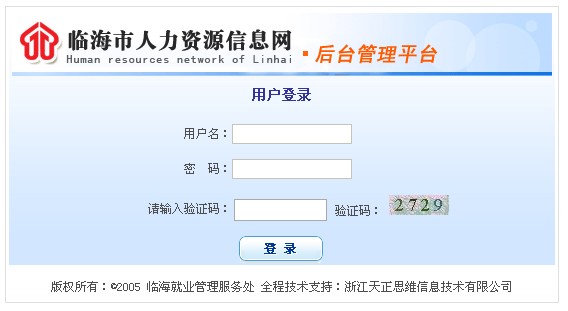

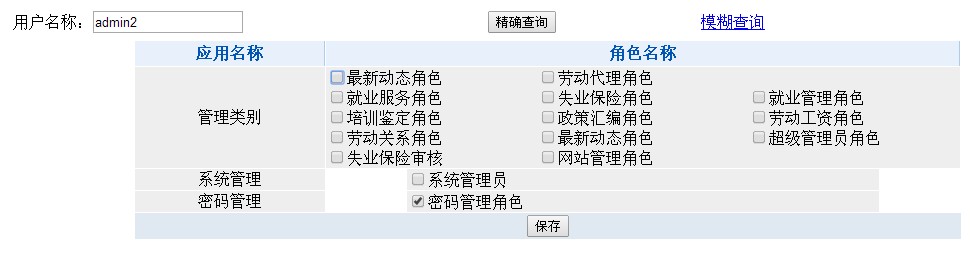

全部勾选保存后我们再来登录刚才添加的帐号看看 (默认的后台登录页面为www.lhjy.gov.cn/admin/)

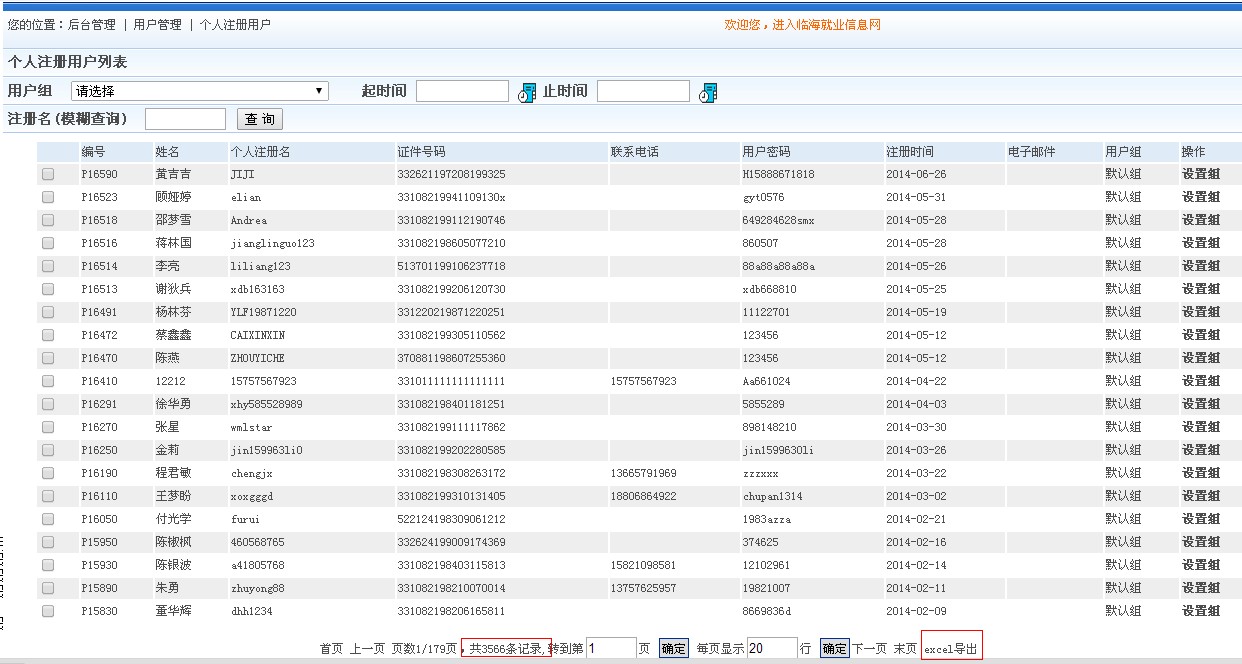

包括身份证,姓名,联系方式等大量个人以及单位用户敏感信息,而且是明文密码