漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086472

漏洞标题:bilibili用户空间xss一枚

相关厂商:bilibili.com

漏洞作者: 李旭敏

提交时间:2014-12-09 09:47

修复时间:2014-12-09 16:11

公开时间:2014-12-09 16:11

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-09: 细节已通知厂商并且等待厂商处理中

2014-12-09: 厂商已经确认,细节仅向厂商公开

2014-12-09: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

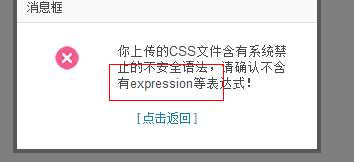

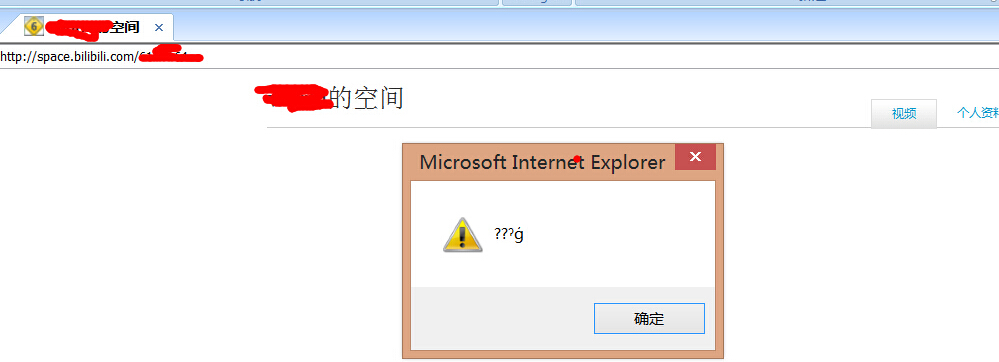

在用户个人中心空间设置中可修改导致xss

详细说明:

漏洞证明:

修复方案:

过滤,对字符串对比要严格,加个正则无视掉注释吧

版权声明:转载请注明来源 李旭敏@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-12-09 14:54

厂商回复:

确认修复

最新状态:

2014-12-09:确认修复

![Y7O2FV]D(I@MLUMZNR$_Q66.jpg](http://wimg.zone.ci/upload/201412/090031064fe49ec9b5c00760c91b26c631965009.jpg)