漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-059856

漏洞标题:大汉版通jvideo系统SQL注射

相关厂商:南京大汉网络有限公司

漏洞作者: 鶆鶈

提交时间:2014-05-08 08:51

修复时间:2014-08-06 08:52

公开时间:2014-08-06 08:52

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-08: 细节已通知厂商并且等待厂商处理中

2014-05-08: 厂商已经确认,细节仅向厂商公开

2014-05-11: 细节向第三方安全合作伙伴开放

2014-07-02: 细节向核心白帽子及相关领域专家公开

2014-07-12: 细节向普通白帽子公开

2014-07-22: 细节向实习白帽子公开

2014-08-06: 细节向公众公开

简要描述:

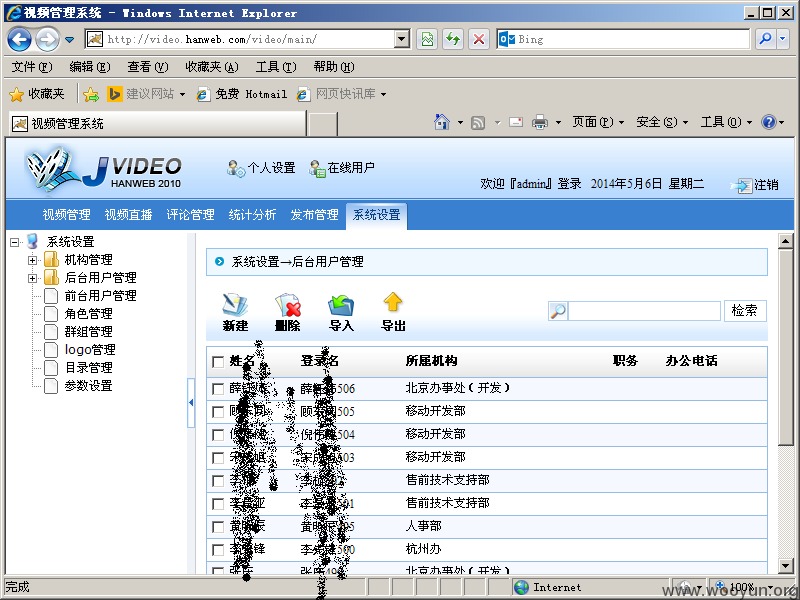

大汉版通Jvideo系统存在SQL注射漏洞,可获取系统用户帐号密码等。

详细说明:

0x1

还是webservice的问题,情况类似 WooYun: 大汉版通JIS统一身份认证系统SQL注射漏洞 .不得不说,根据我的经验,国内基于j2ee的web应用系统带webservice的一半以上都得在这出问题,而且都是简单粗暴型的,题外话:)

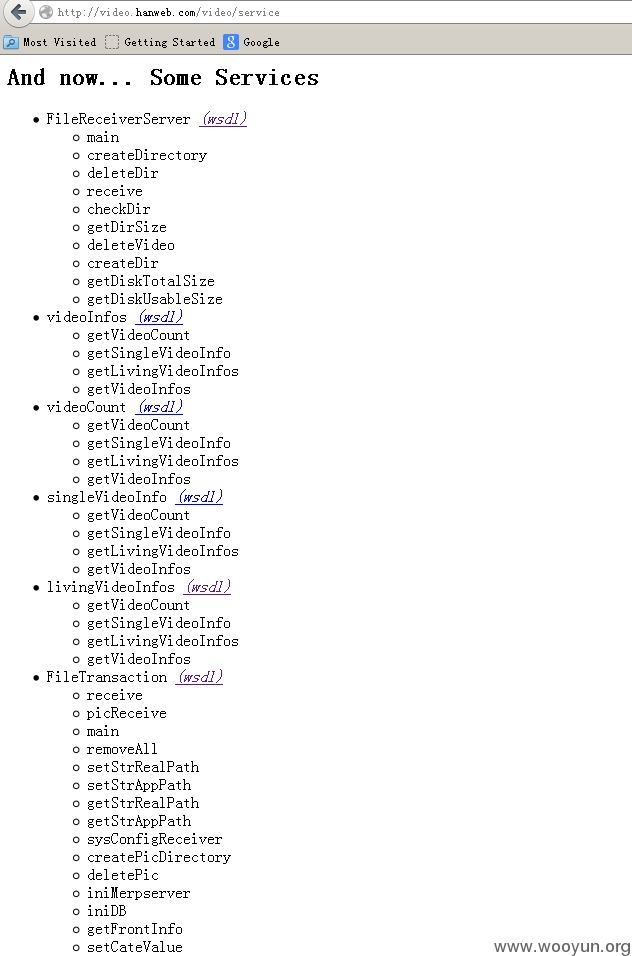

Jvideo的webservice是这样的:(部分版本中没有FileReceiverServer和FileTransaction服务)

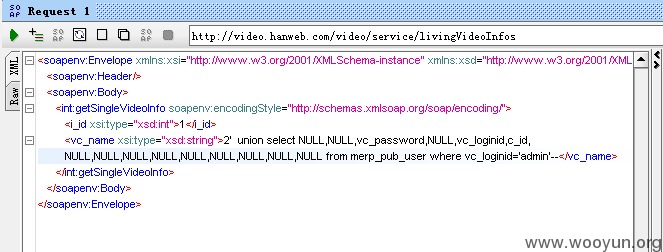

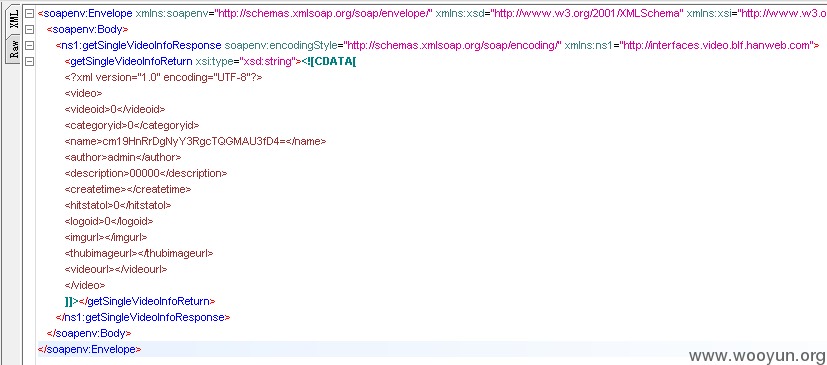

部分操作存在 SQL注入漏洞,未及一一测试 ,以livingVideoInfos下的getVideoInfo为例:

0x2

Jvideo提供了大量WebService操作,这些基本操作基本上没有经过权限验证,这为系统带来极大安全问题,除了上述的SQL注射外,FileReceiverServer和FileTransaction中很多操作都存在安全隐患,如createDirectory、deleteDir可创建、删除文件夹。

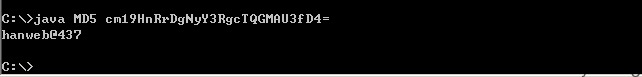

漏洞证明:

修复方案:

为WebService所有操作添加防SQL注入处理,并为特殊操作添加权限验证。

版权声明:转载请注明来源 鶆鶈@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-05-08 10:37

厂商回复:

感谢 @鶆鶈 白帽子。

最新状态:

暂无