漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114629

漏洞标题:极米一处任意用户密码重置

相关厂商:www.xgimi.com

漏洞作者: 小龙

提交时间:2015-05-18 17:42

修复时间:2015-06-14 12:13

公开时间:2015-06-14 12:13

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-18: 细节已通知厂商并且等待厂商处理中

2015-05-20: 厂商已经确认,细节仅向厂商公开

2015-05-30: 细节向核心白帽子及相关领域专家公开

2015-06-09: 细节向普通白帽子公开

2015-06-14: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

好多产品,极米Z1 Z2 Z3

极米Z3无屏电视采用LED光源,在功耗方面有着先天性优势,另外该机内置了极米电视APP,可将网络电视内容一网打尽,非常适合家庭用户使用。

具体跳:http://www.wooyun.org/market/273

详细说明:

漏洞证明:

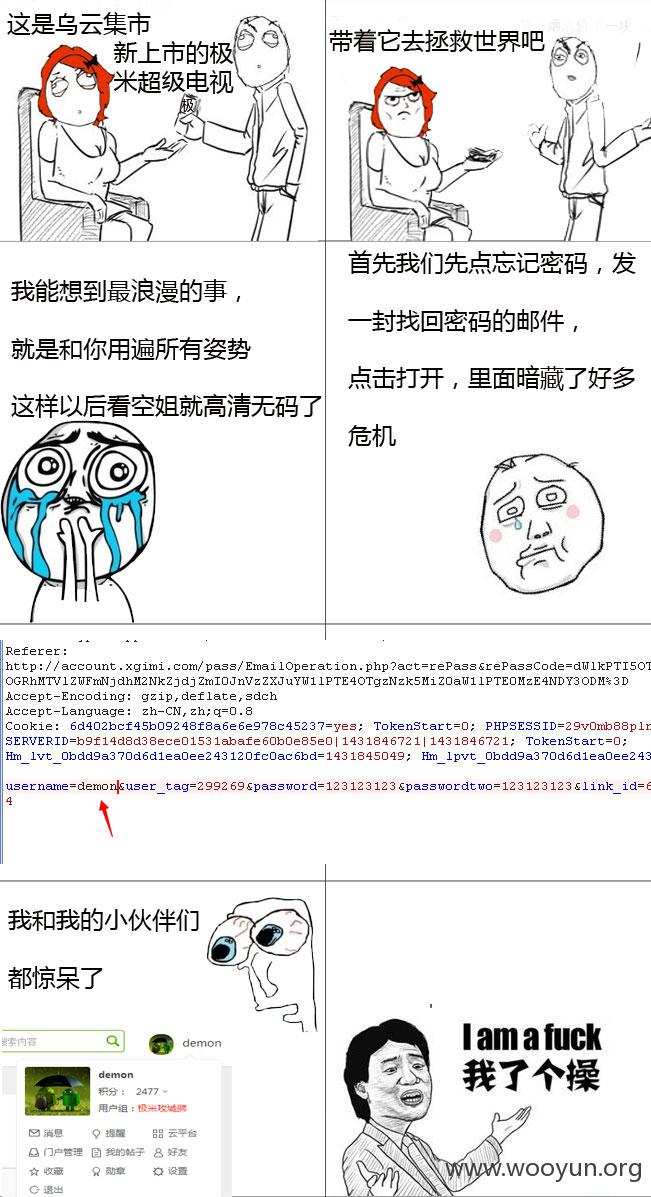

漏洞回顾: 官网点击找回密码→抓包,修改用户名为我们要修改的那个用户,可谓是指谁改谁→然后就没有然后了,3D的AV看起来会不会更真实呢

修复方案:

1:加强修改密码处的逻辑

2:高分。。。你懂得

版权声明:转载请注明来源 小龙@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-05-20 12:01

厂商回复:

感谢您关注极米安全,漏洞修复中

最新状态:

2015-06-14:已修复