漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088286

漏洞标题:同程旅游网某处越权操作外加存储XSS漏洞

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: sex is not show

提交时间:2014-12-23 15:14

修复时间:2015-02-06 11:17

公开时间:2015-02-06 11:17

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:8

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-23: 细节已通知厂商并且等待厂商处理中

2014-12-23: 厂商已经确认,细节仅向厂商公开

2015-01-02: 细节向核心白帽子及相关领域专家公开

2015-01-12: 细节向普通白帽子公开

2015-01-22: 细节向实习白帽子公开

2015-02-06: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

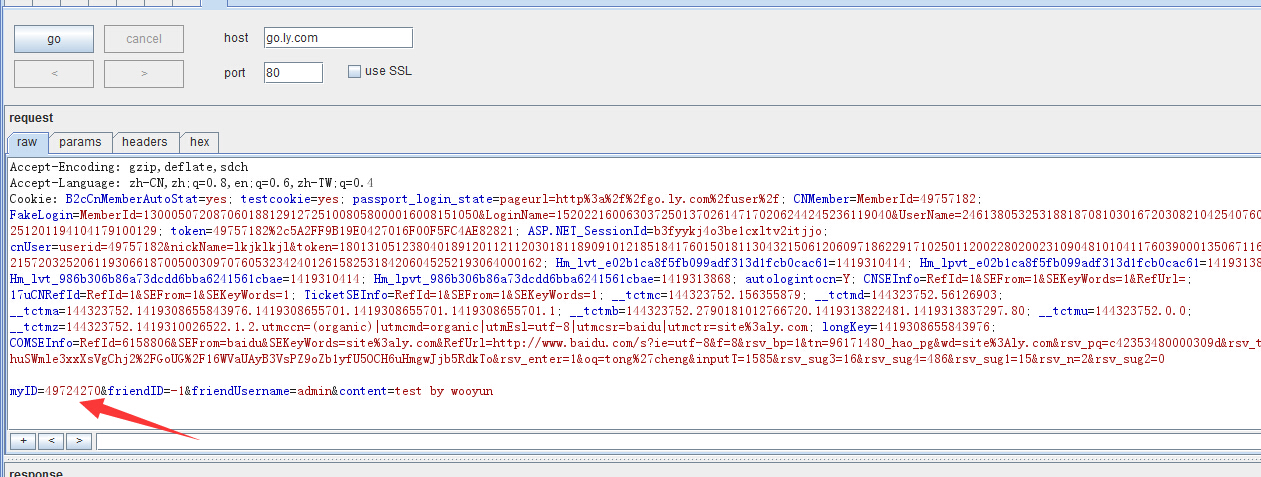

问题出在http://go.ly.com/user/message/ 用户私信处:

可以越权伪造别人发私信,也可以删除其他会员之间的私信,加入遍历ID的话,理想状态能删除全站的私信了...

这是我的私信页面:

发私信并抓包,把MyId改成另一个测试帐号:

返回{actCode :'1',dateTime:'2014-12-23 13:55:43'}表示成功

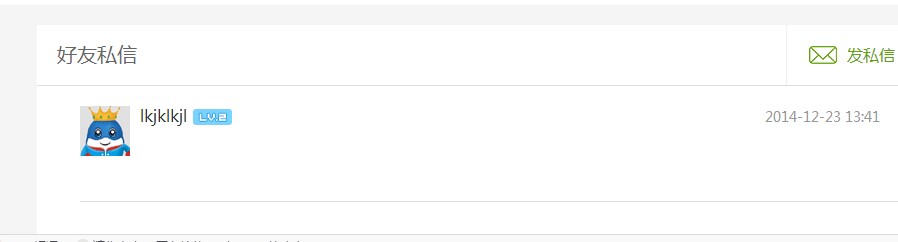

另外一个用户的私信页面,可以看到多了一条发送的私信:

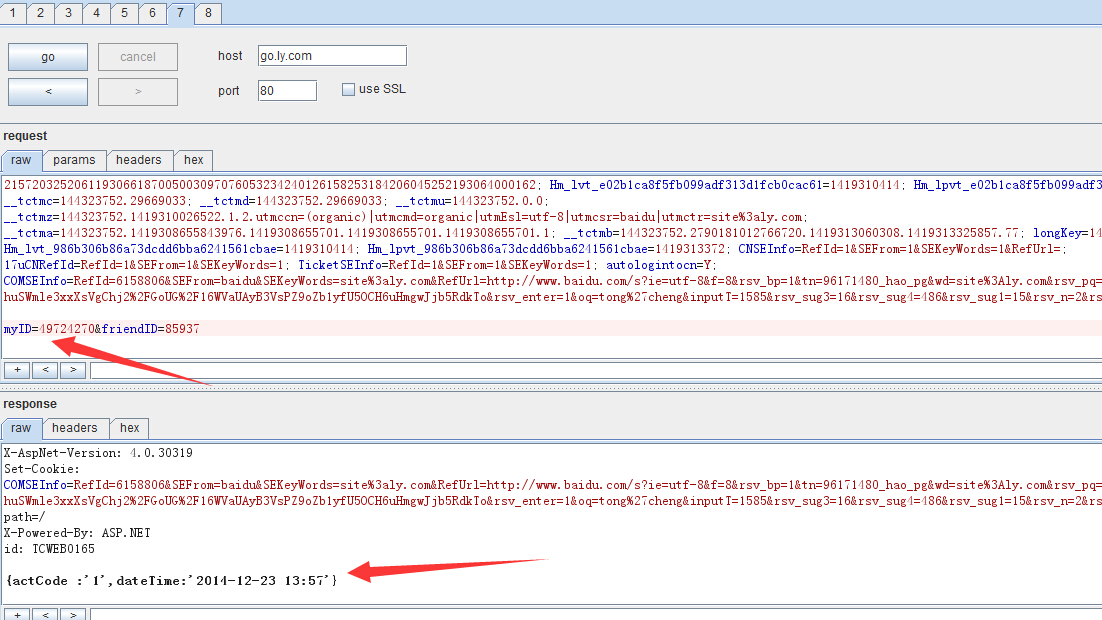

再来看删除:

在自己的私信页面点击删除并抓包,把参数改成myID=49724270&friendID=85937(我自己的ID是49757182)

另一个测试帐号的私信页面已经少了一条私信:

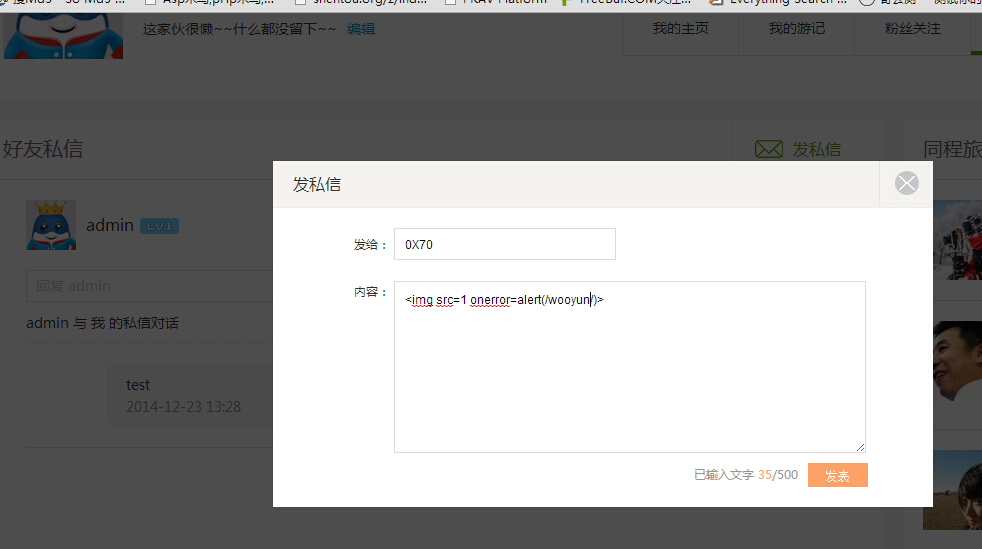

另外私信也可以xss,完全没过滤,这里就可以遍历ID发送,批量X用户cookie了:

漏洞证明:

修复方案:

你们懂的~

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-12-23 15:43

厂商回复:

哥,这是你大号咩,我就不再要一遍联系方式了啊,到时候礼品卡一并发了。

越权问题不少,得想个统一的解决方案。

xss的问题,除了过滤,最近在测试CSP等安全头。

你可以看一下这个站,看看安全头这么配有问题不。

最新状态:

2015-02-06:公开公开