漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091155

漏洞标题:联想某站点后台安全缺陷以及SQL注入

相关厂商:联想

漏洞作者: HRay

提交时间:2015-01-12 10:56

修复时间:2015-02-26 10:56

公开时间:2015-02-26 10:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-12: 细节已通知厂商并且等待厂商处理中

2015-01-12: 厂商已经确认,细节仅向厂商公开

2015-01-22: 细节向核心白帽子及相关领域专家公开

2015-02-01: 细节向普通白帽子公开

2015-02-11: 细节向实习白帽子公开

2015-02-26: 细节向公众公开

简要描述:

后台安全缺陷找到sql注入一处,可读文件,可登录后台

详细说明:

google搜索site:lenovo.com inurl:login找到这么一处后台

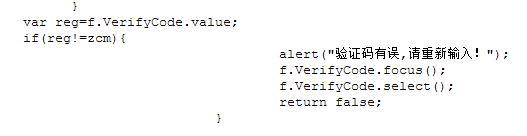

http://css.lenovo.com/lxymanage/login.php,后台有验证码,不过发现验证码仅仅是js校验的

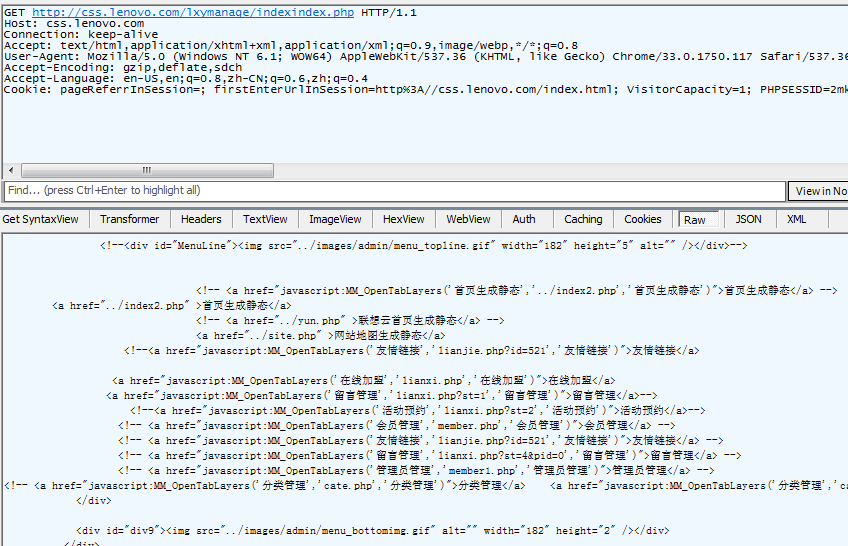

直接发包尝试暴力破解,没成功,扫描一下,爬虫爬到了一个地址http://css.lenovo.com/lxymanage/indexindex.php

访问一看,会302跳转,不过没有exit,返回了html源码

如果是js做的后台跳转,有个小技巧,fiddler在命令行处写bpu login.php(根据实际跳转页面自行更换),这样页面跳转之前就会被fiddler拦截,而其他后台功能页则可正常使用。

但是这里302跳转无法直接通过拦截跳转页实现正常访问,我们只好结合返回的html内容看看能否深入利用,访问了几个功能页,发现这么个地址http://css.lenovo.com/lxymanage/member_upd1.php?id=36

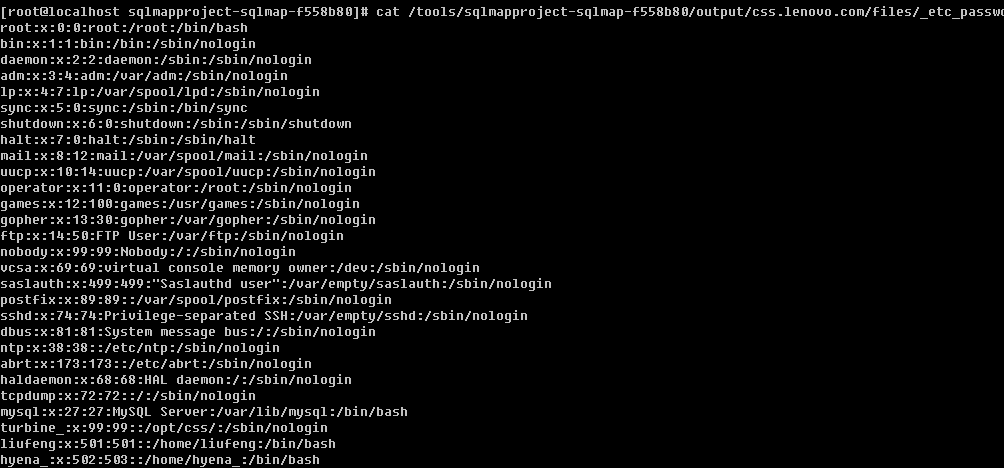

简单and 1=1与and 1=2测试了下,发现是个注入点,于是操起sqlmap跑了下,获得管理员帐户rxllajig/c4ca4238a0b923820dcc509a6f75849b,md5对应的值是1,并且可以读取文件内容

使用该账户登录发现提示密码长度不能小于2,不过这里是js判断的,有多种方法可绕过,最简单的是使用浏览器的调试功能直接把对应的js改掉,成功登录后台

漏洞证明:

同详细说明

修复方案:

1.验证码后端验证

2.后台验证文件跳转后exit,防止执行程序下方逻辑

3.id参数intval处理

4,更改管理员密码并增加密码复杂度

5.web连接mysql账户降权

版权声明:转载请注明来源 HRay@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-12 17:25

厂商回复:

谢谢您对联想安全工作的支持,我们会尽快修复漏洞

最新状态:

暂无