漏洞概要

关注数(24)

关注此漏洞

漏洞标题:顺丰速运某系统配置不当导致可获取系统权限

提交时间:2015-01-07 21:55

修复时间:2015-02-21 21:56

公开时间:2015-02-21 21:56

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-01-07: 细节已通知厂商并且等待厂商处理中

2015-01-08: 厂商已经确认,细节仅向厂商公开

2015-01-18: 细节向核心白帽子及相关领域专家公开

2015-01-28: 细节向普通白帽子公开

2015-02-07: 细节向实习白帽子公开

2015-02-21: 细节向公众公开

简要描述:

手动找的,弯弯绕绕,这里一点信息,那里一点信息,拼凑出了大问题,所以呢,一定要有耐心

详细说明:

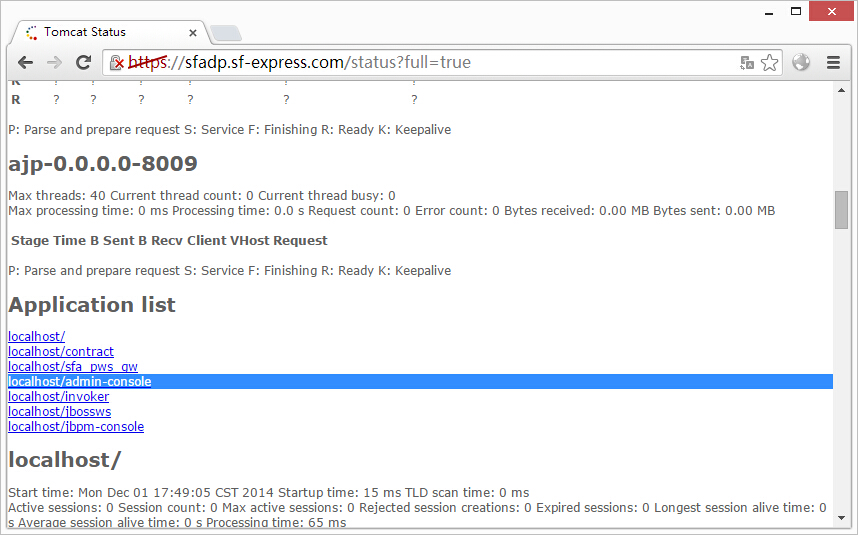

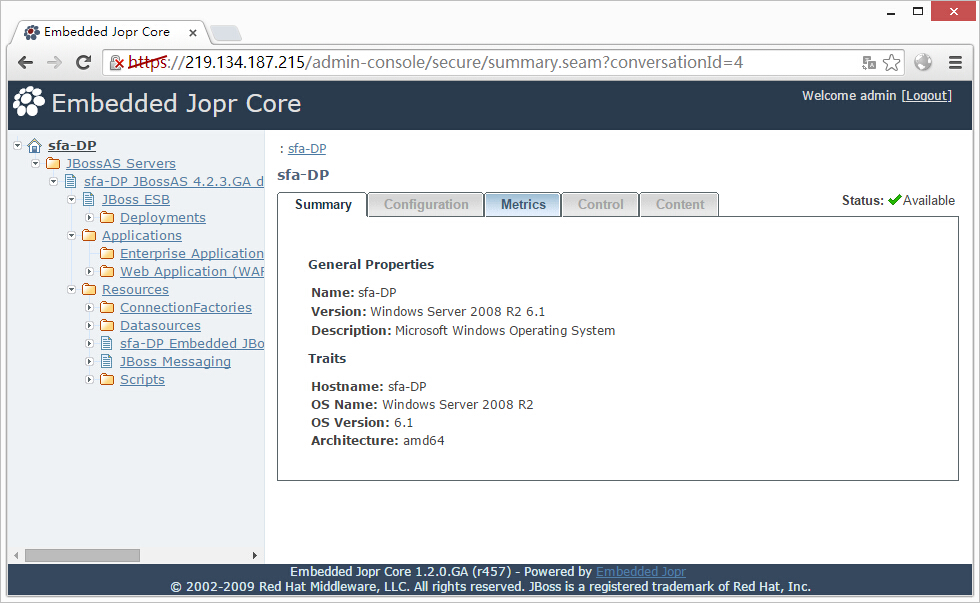

域名:https://sfadp.sf-express.com

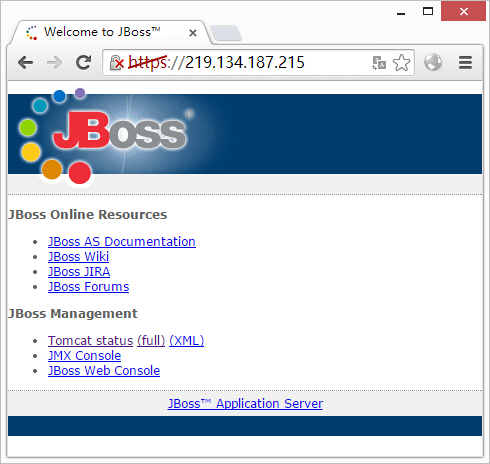

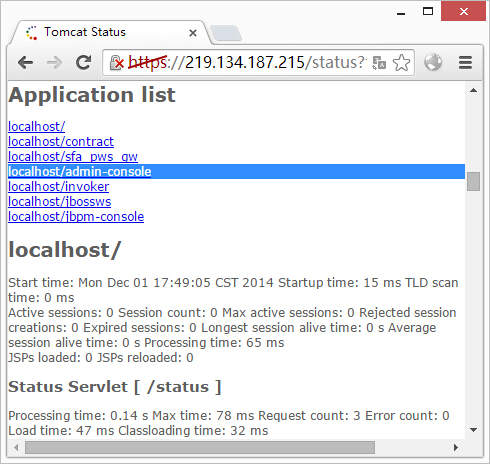

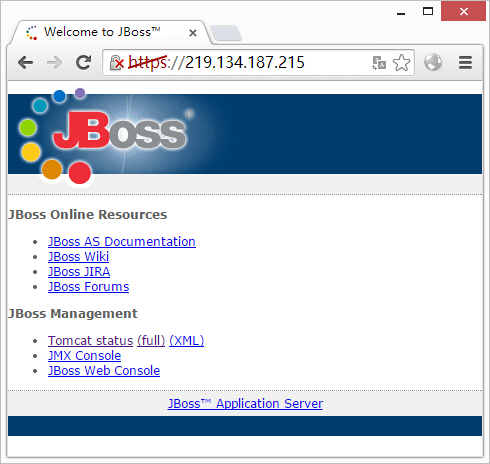

#1 https://219.134.187.215

看到一个JBOSS的页面,但是jmx-console,web-console被删除了

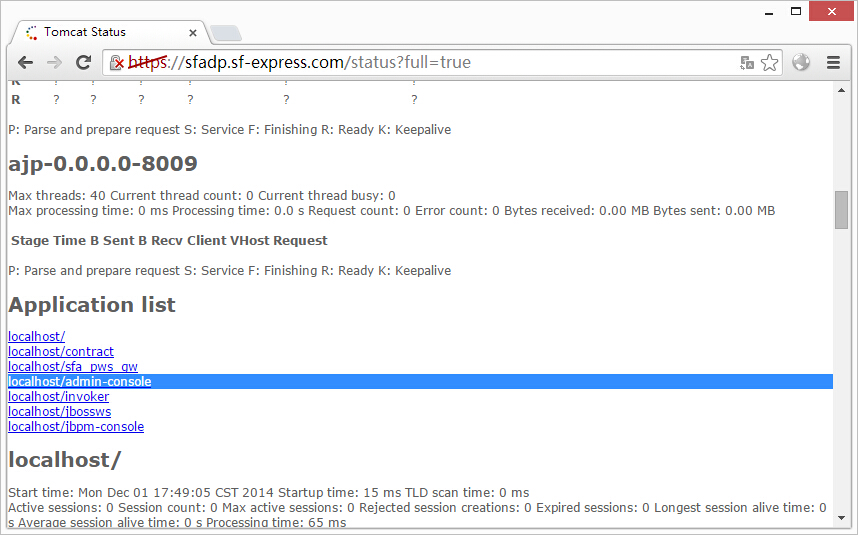

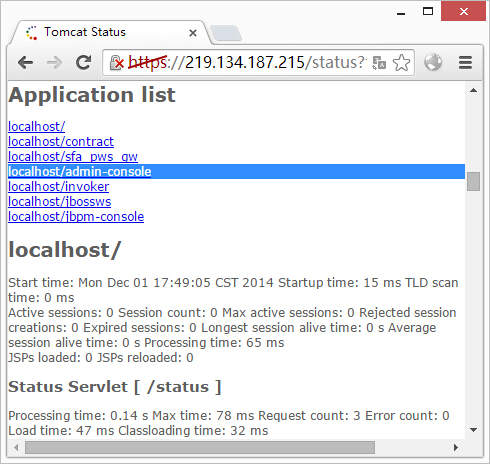

但是呢 status (Tomcat status) 没删除,怪我咯?结果把后台又给暴漏了

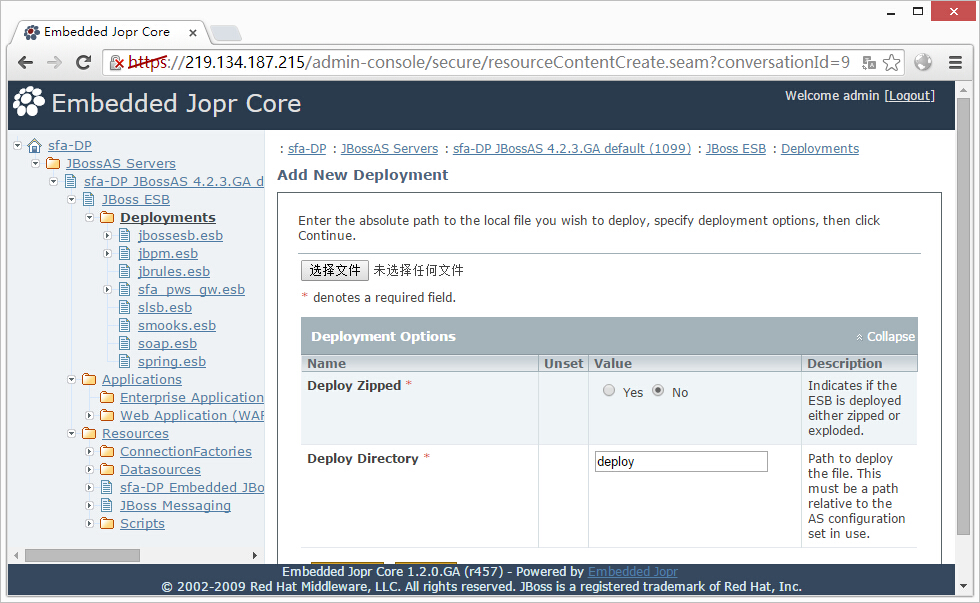

#2 发现其他路径

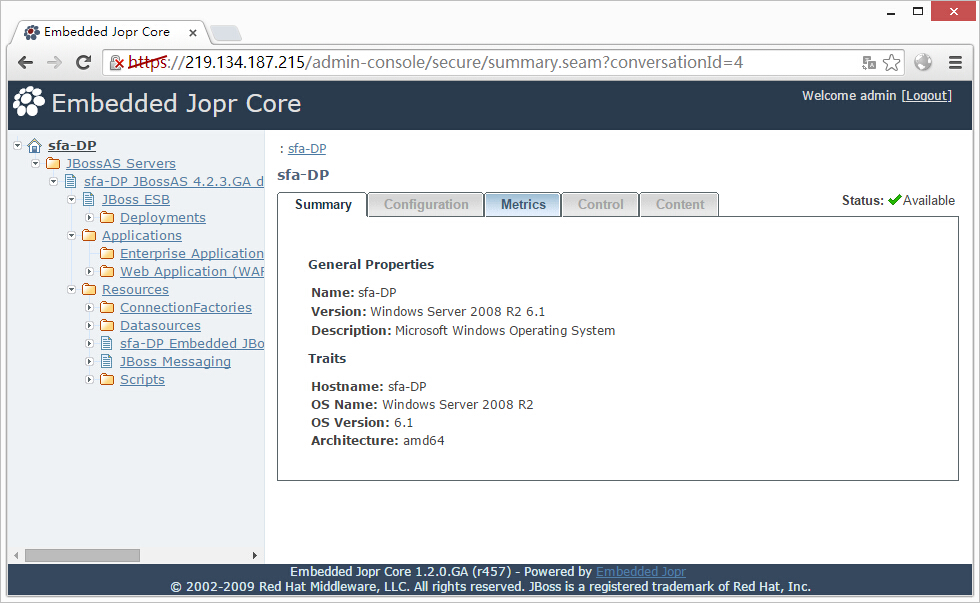

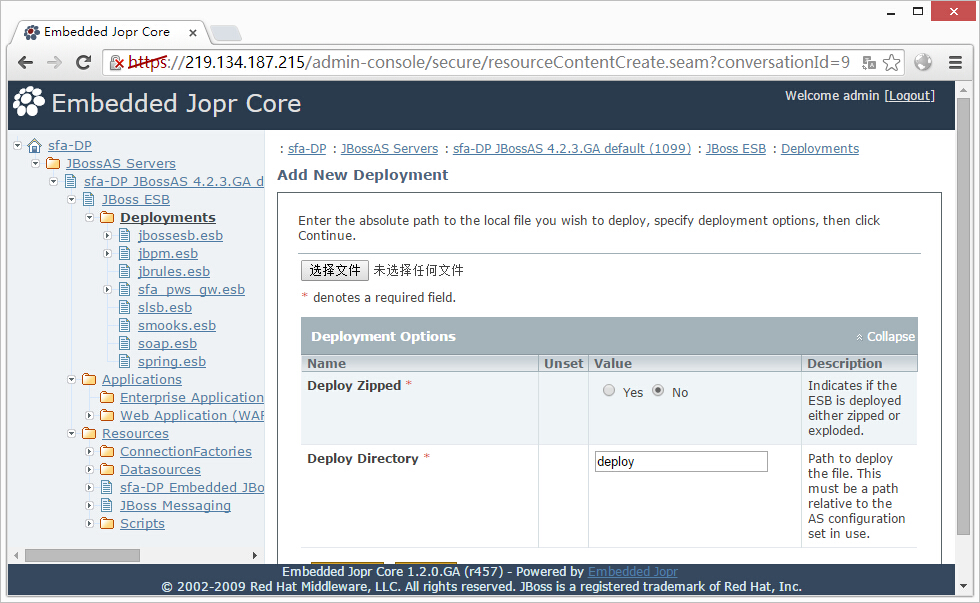

#3 这里又是一个弱口令,进入部署后台 admin:admin

漏洞证明:

#4 上传一个部署包,系统权限就到手了

https://219.134.187.215/a/pwn.jsp?cmd=ipconfig%20/all

修复方案:

版权声明:转载请注明来源 猪猪侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-08 18:32

厂商回复:

非常感谢,已安排研发进行整改。

最新状态:

暂无