漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0158283

漏洞标题:开源证券邮件系统设计缺陷可暴力破解

相关厂商:开源证券股份有限公司

漏洞作者: Ysql404

提交时间:2015-12-04 15:58

修复时间:2016-01-20 15:50

公开时间:2016-01-20 15:50

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-04: 细节已通知厂商并且等待厂商处理中

2015-12-06: 厂商已经确认,细节仅向厂商公开

2015-12-16: 细节向核心白帽子及相关领域专家公开

2015-12-26: 细节向普通白帽子公开

2016-01-05: 细节向实习白帽子公开

2016-01-20: 细节向公众公开

简要描述:

开源证券邮件系统弱口令

详细说明:

开源证券邮件系统虽然存在验证码但是未起到作用导致可以暴力破解

http://mail.kysec.cn

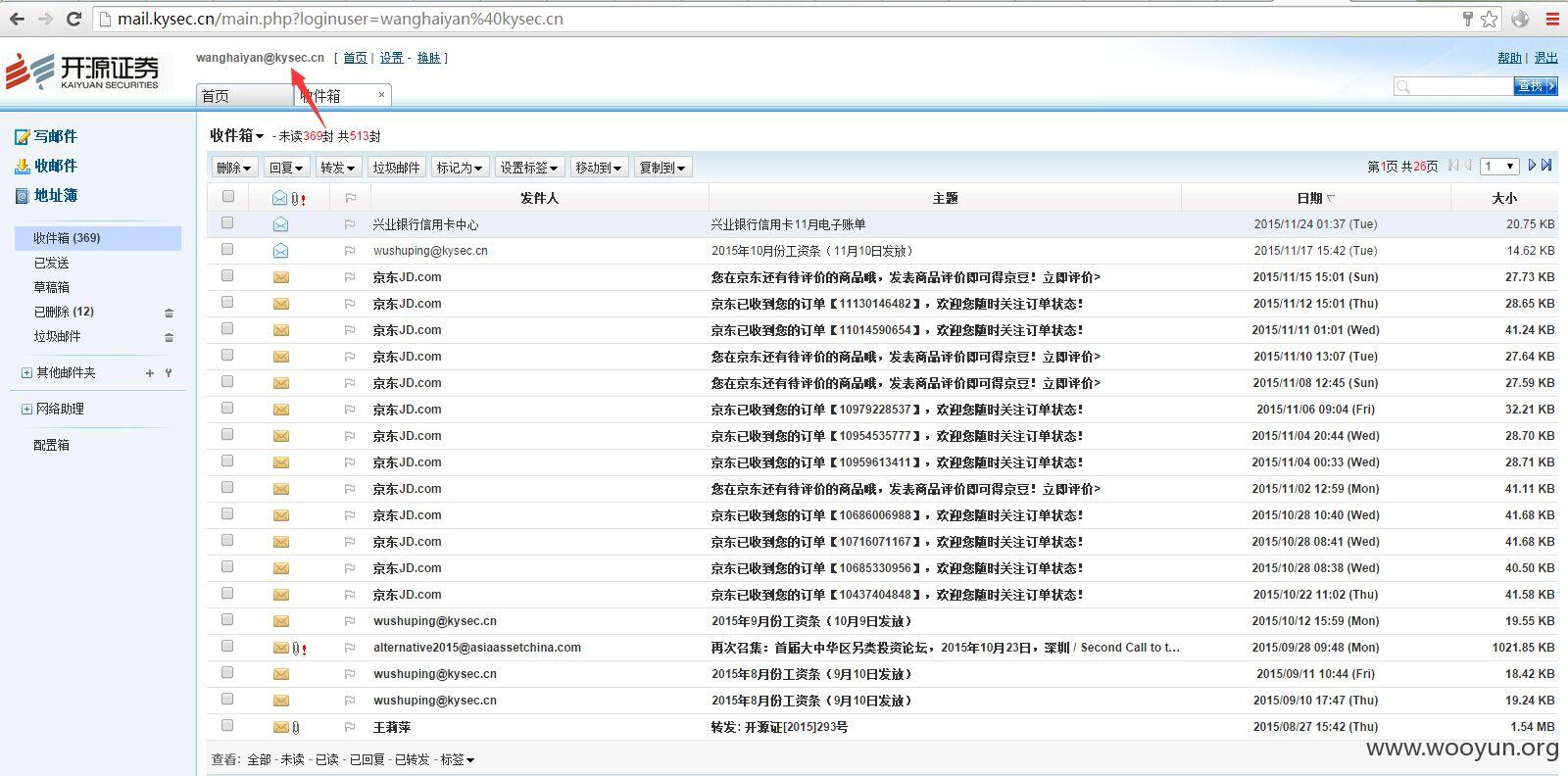

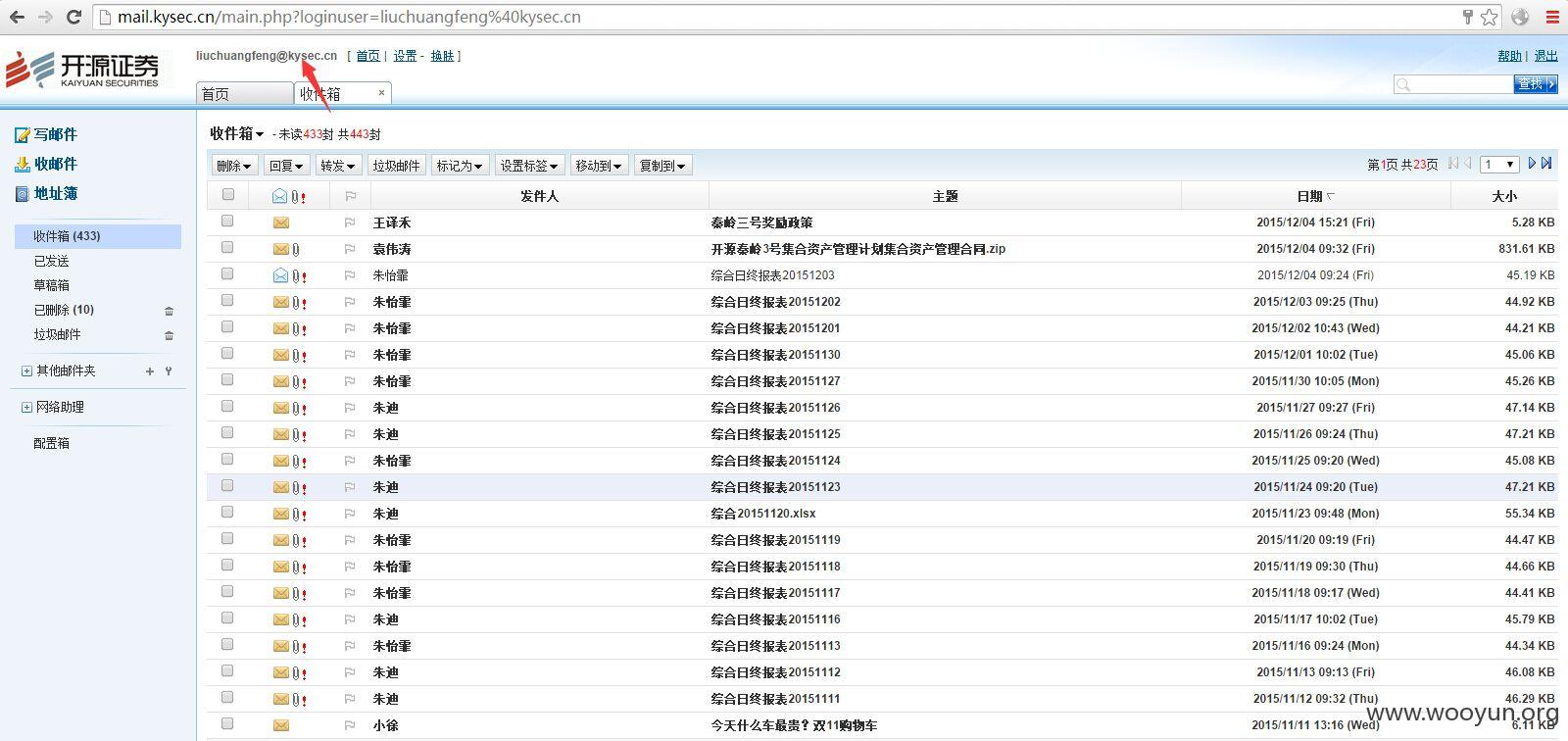

01 首先获取一枚弱口令wanghaiyan/123456,登录后需要修改密码才能查看收件箱,密码已修改为123456abc

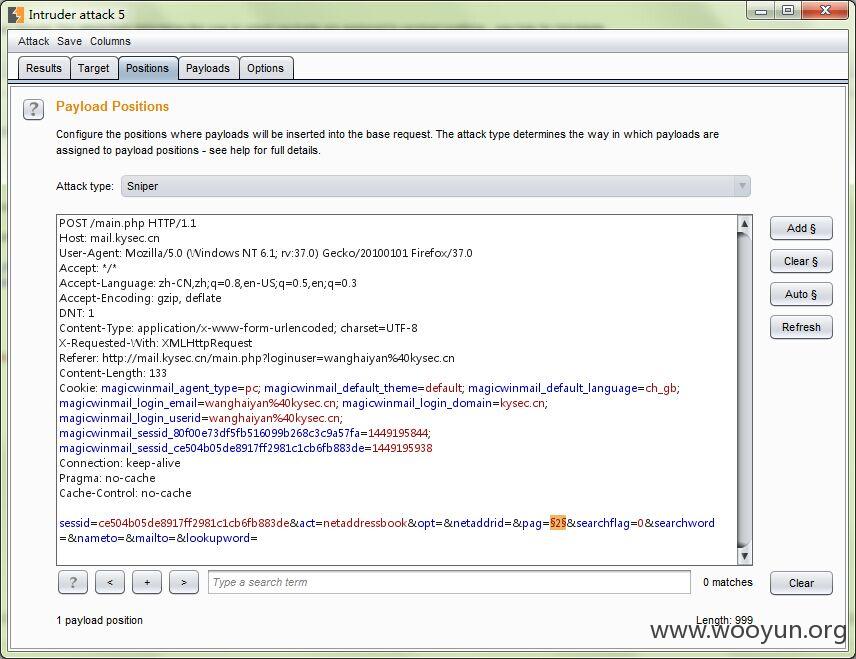

02 系统通讯组、公用地址簿泄漏所有邮件地址,发现无法批量导出,则可以利用burp以pag(页码)为参数跑出所有页面response,然后用脚本获取response中的所有邮件地址,如图:

获取所有邮件地址的脚本,python太菜随便写的;

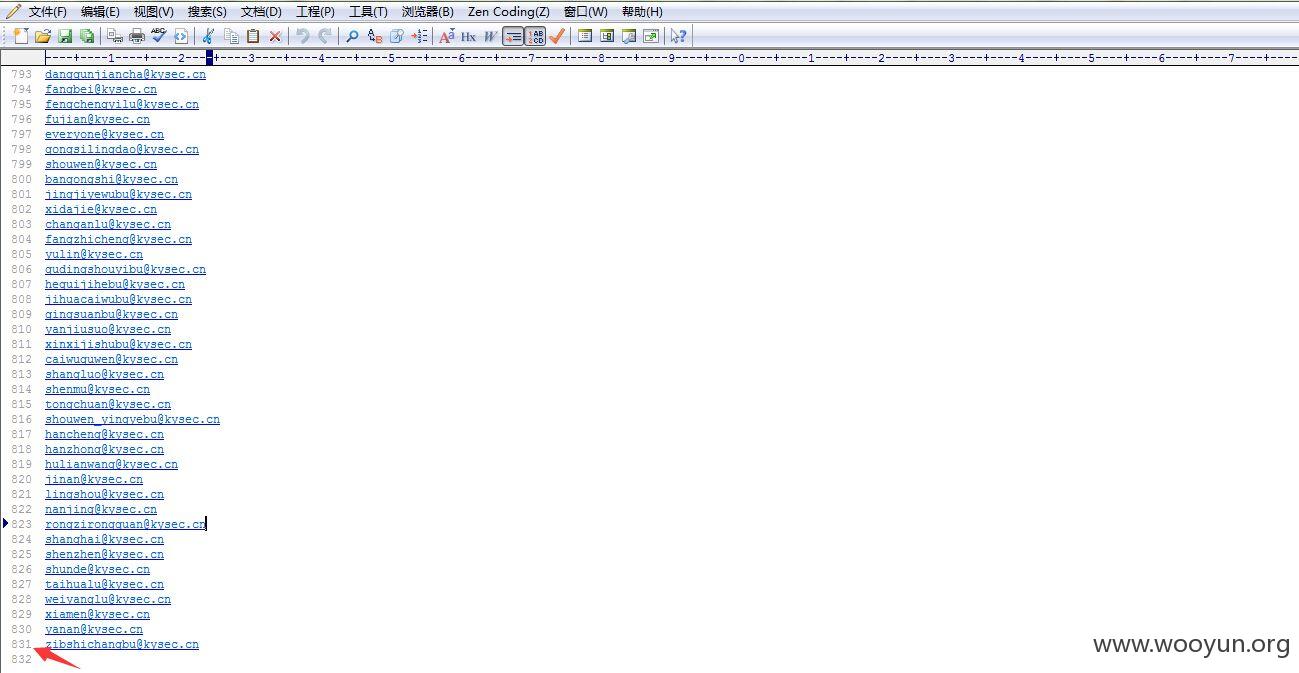

共计831个地址,如图:

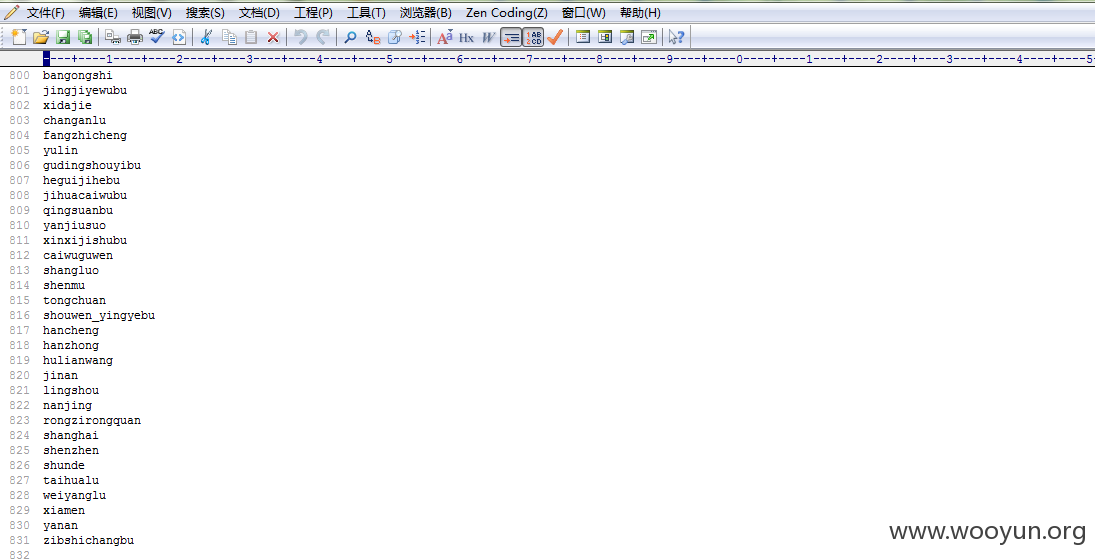

提取用户名的脚本

用户名,如图:

03 继续破解又获得如下弱口令用户,密码都为123456

漏洞证明:

因为密码都为123456,登录后必须修改密码,为了不影响用户,只修改了2个用户,密码修改为了123456abc,其他用户未修改;

4、邮件系统密码策略存在问题,修改密码修改为123456abc显示为强密码;

修复方案:

你们更懂。测试用的邮件地址已删除;

版权声明:转载请注明来源 Ysql404@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-06 15:46

厂商回复:

确认漏洞存在,感谢@路人甲

最新状态:

暂无