漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146651

漏洞标题:中國港中旅集團公司某站设计缺陷导致可暴力破解涉及大量内部信息(已登录OA、邮箱、内网)

相关厂商:中國港中旅集團公司

漏洞作者: Ysql404

提交时间:2015-10-14 13:18

修复时间:2015-12-03 08:40

公开时间:2015-12-03 08:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

中國港中旅集團公司[香港中旅(集團)有限公司]前身是中國早期銀行家陳光甫先生1928年設立的香港中國旅行社,1953年由中央人民政府華僑事務委員會接收,後由國務院僑辦管理;1985年註冊成立香港中旅(集團)有限公司。目前,港中旅集團是中央直接管理的國有重要骨幹企業,受國資委監管,也是四大駐港中資企業之一。截至2014年底,集團資產總額1009億元(人民幣,下同),營業收入506.8億元,利潤總額20.92億元,員工總數4.5萬人。

详细说明:

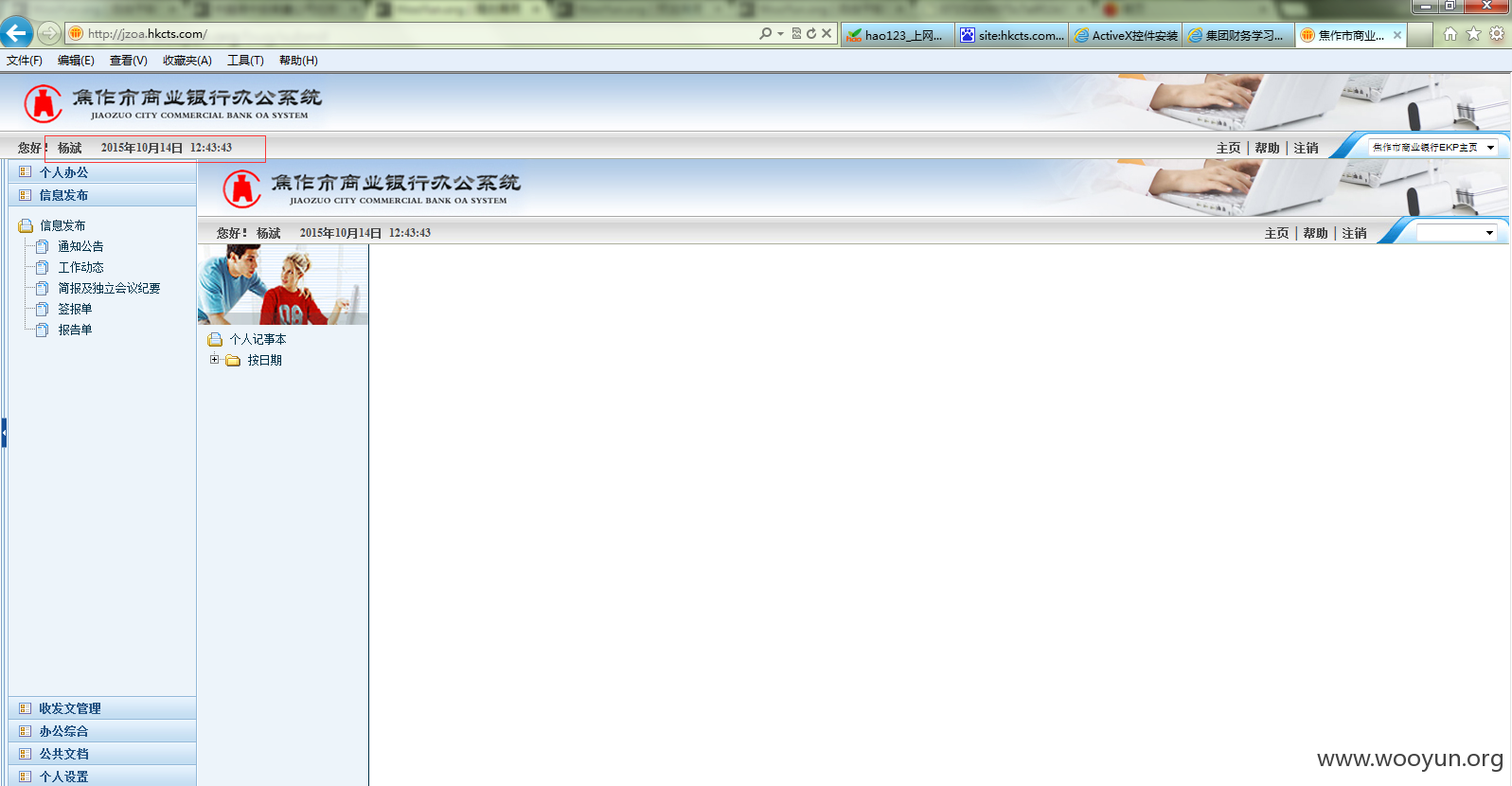

http://**.**.**.**/

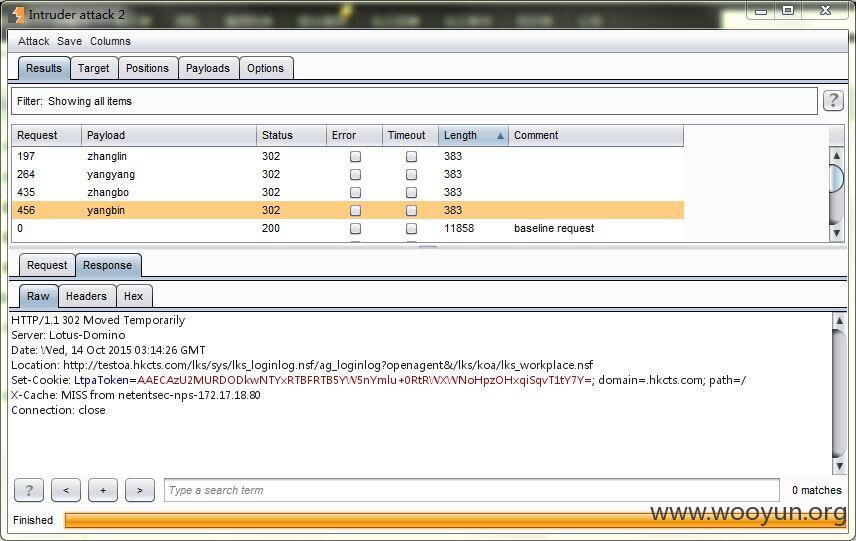

1、OA系统无验证导致可暴力破解;只破解用户名为姓名top500,密码为123456,如下图已破解成功用户;

yangyang/123456

yangbin/123456

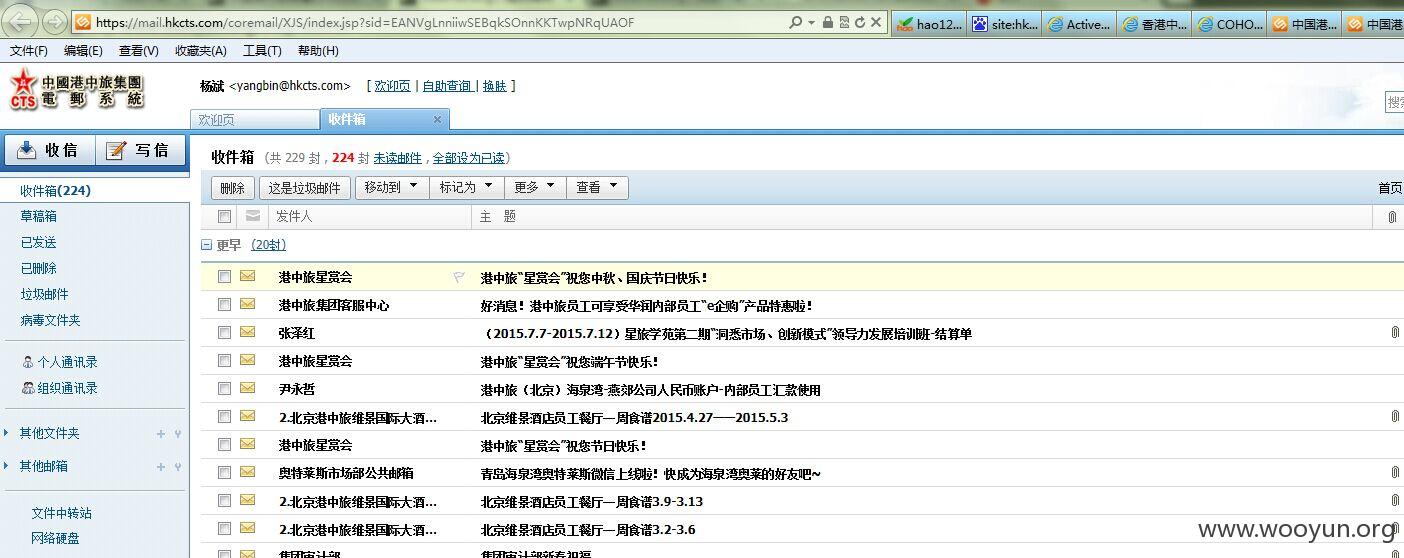

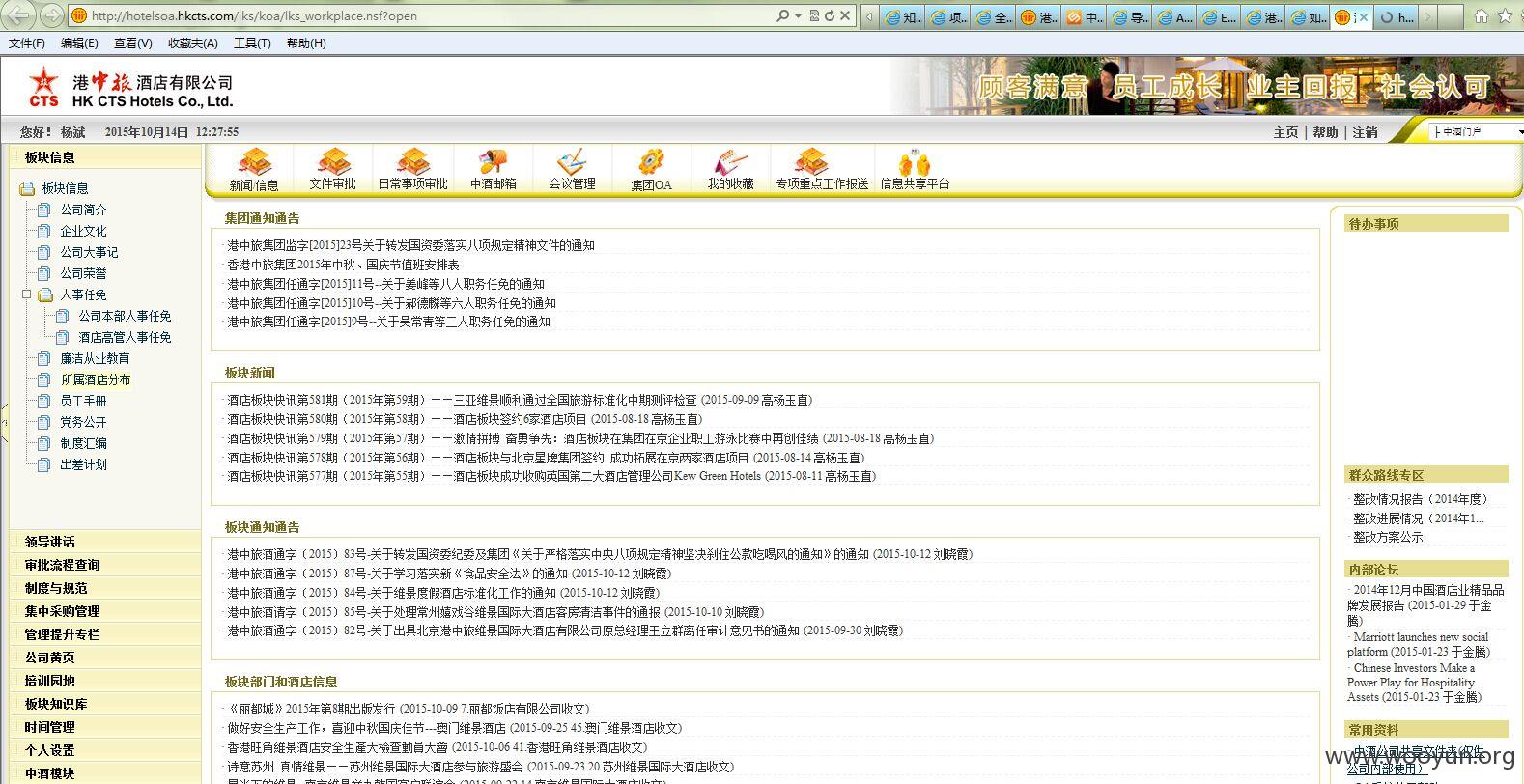

http://**.**.**.**/ 该系统疑似为测试系统,但可通过破解的用户登录生产系统;

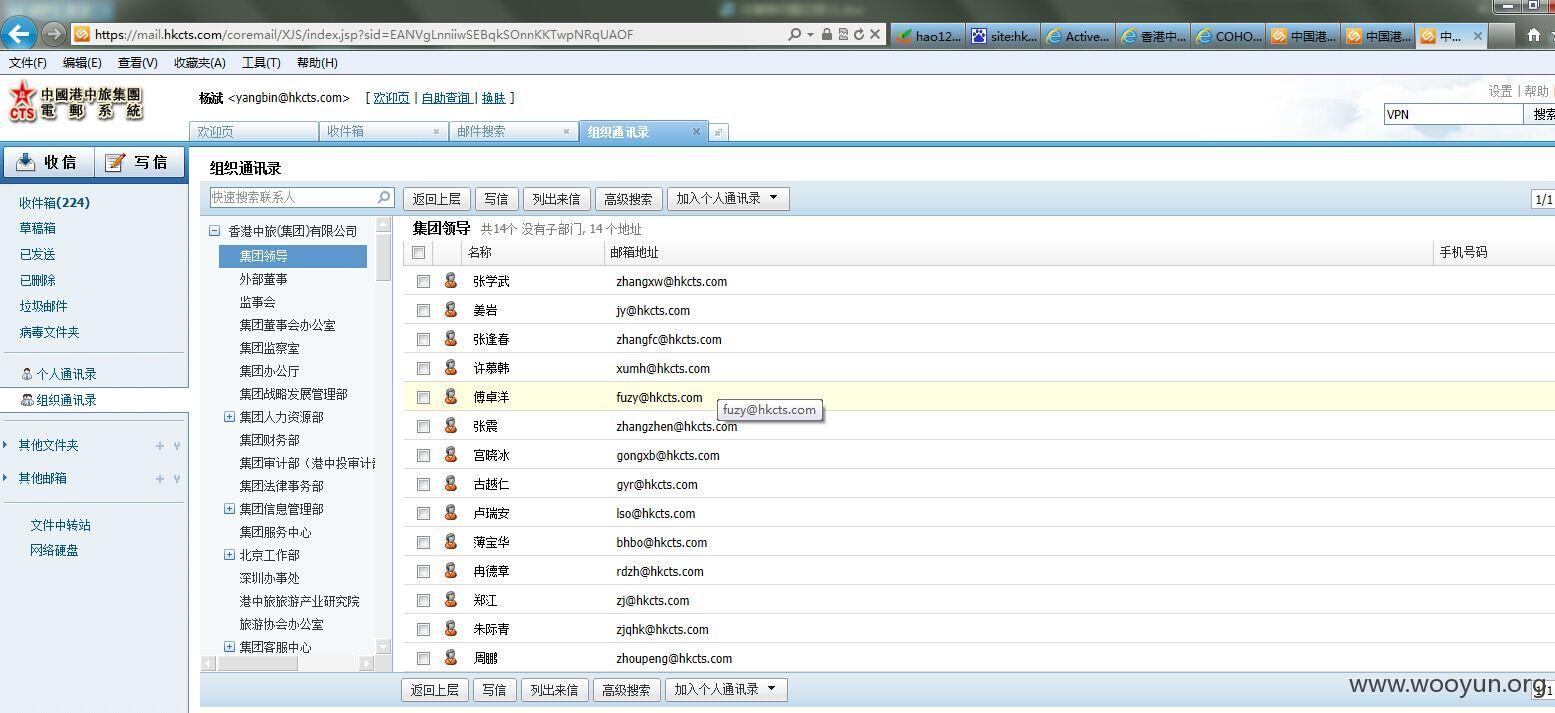

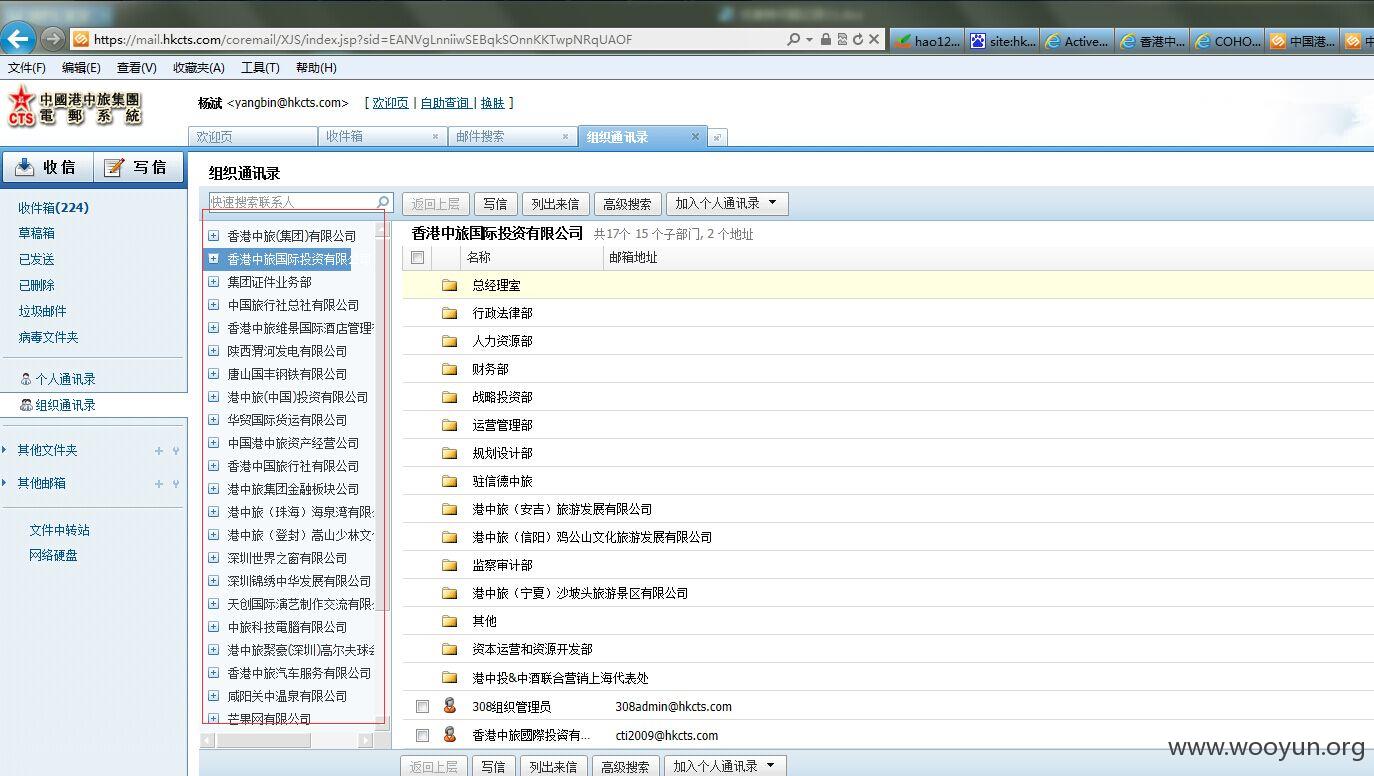

2、登录生产OA系统,该系统根据权限不同可查看不同的门户信息,可通过内网登录邮件系统,邮件中组织通讯录泄漏公司组织价格及员工姓名、邮箱等;

漏洞证明:

修复方案:

增加验证码;修改弱口令

版权声明:转载请注明来源 Ysql404@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-19 08:38

厂商回复:

CNVD确认所述情况,已经转由CNCERT尝试向对应地区CERT组织通报,由其后续协调网站管理单位处置.

最新状态:

暂无