漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154206

漏洞标题:乌云漏洞平台某处缺陷可泄漏敏感信息

相关厂商:乌云官方

漏洞作者: Hckmaple

提交时间:2015-11-20 16:09

修复时间:2015-11-20 16:12

公开时间:2015-11-20 16:12

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-20: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-20: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

rt 咱是做安全的平台,对安全当然要敏感一些~

详细说明:

问题出在搜索功能上

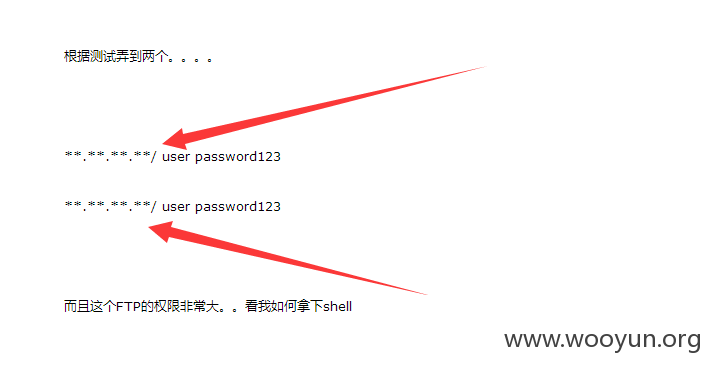

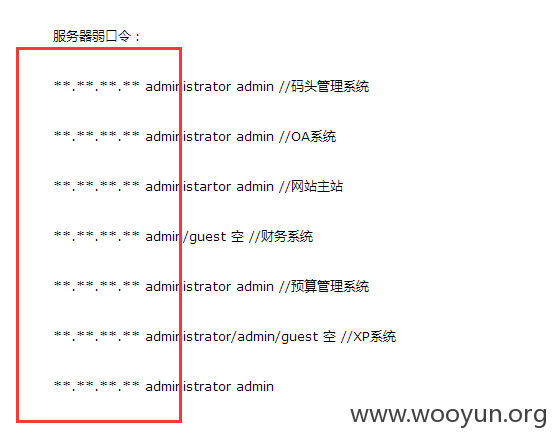

一个漏洞有部分被打码的信息,比如ip 密码等等不适宜公开的内容

这些本来是不可见的

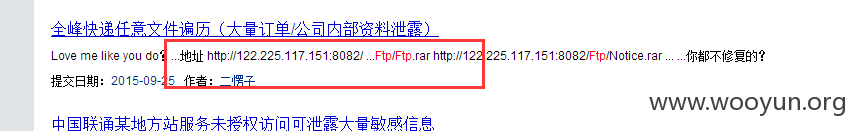

比如这个漏洞:https://www.wooyun.org/bugs/wooyun-2010-0141651

里面的:**.**.**.**/ user password123

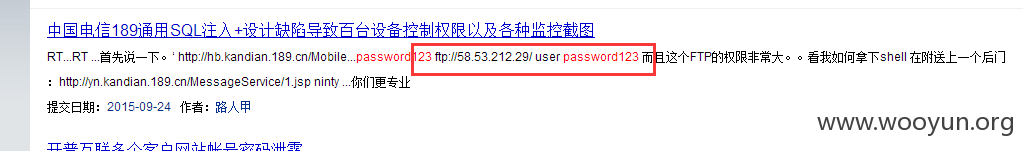

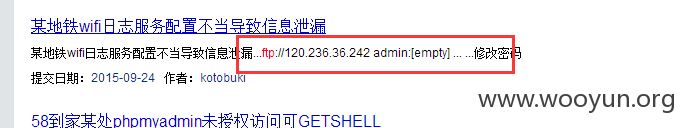

然而,当我们搜索 password123 时 在搜索结果页面,这个漏洞的部分摘要里面,这个被打码的部分ip,已经可见了

ftp://58.53.212.29/ user password123

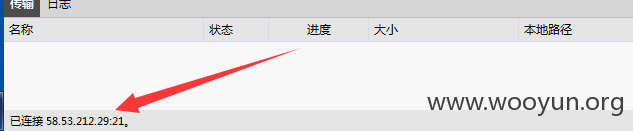

然后根据这个ip和账号密码 复现了漏洞,成功登录了这个电信的ftp服务器,捡了个便宜

发现一堆监控截图

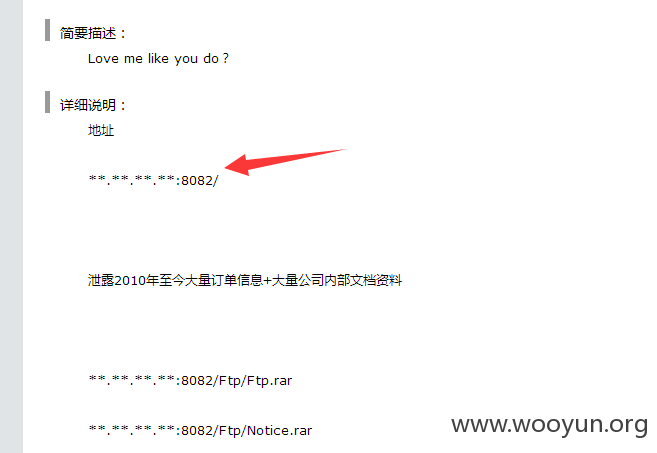

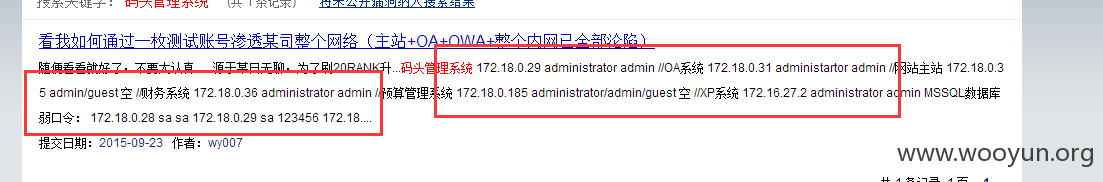

同样的情况还出现在 https://www.wooyun.org/bugs/wooyun-2010-0143202

还有https://www.wooyun.org/bugs/wooyun-2010-0142472

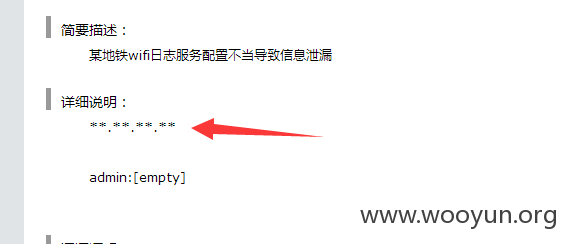

又比如:https://www.wooyun.org/bugs/wooyun-2010-0142255

等等等等

随便搜个关键词:ftp 都能发现一大堆

最后,我们可以通过搜索打码信息旁边的关键词,精准的将被隐藏的信息暴露出来,没准还能复现没修复的漏洞,乌云的漏洞众多,得到的自然少不了。。。

漏洞证明:

如上

修复方案:

你懂得

版权声明:转载请注明来源 Hckmaple@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-11-20 16:12

厂商回复:

感谢Hckmaple,问题已经修复。

最新状态:

2015-11-20:已修复