漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142276

漏洞标题:华医网某分站存在弱口令可shell导致全部站点沦陷

相关厂商:91huayi.com

漏洞作者: 路人甲

提交时间:2015-09-20 22:39

修复时间:2015-11-05 08:46

公开时间:2015-11-05 08:46

漏洞类型:后台弱口令

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-20: 细节已通知厂商并且等待厂商处理中

2015-09-21: 厂商已经确认,细节仅向厂商公开

2015-10-01: 细节向核心白帽子及相关领域专家公开

2015-10-11: 细节向普通白帽子公开

2015-10-21: 细节向实习白帽子公开

2015-11-05: 细节向公众公开

简要描述:

华医网从一处后台弱口令到全站用户信息明文密码泄露,到getshell。

详细说明:

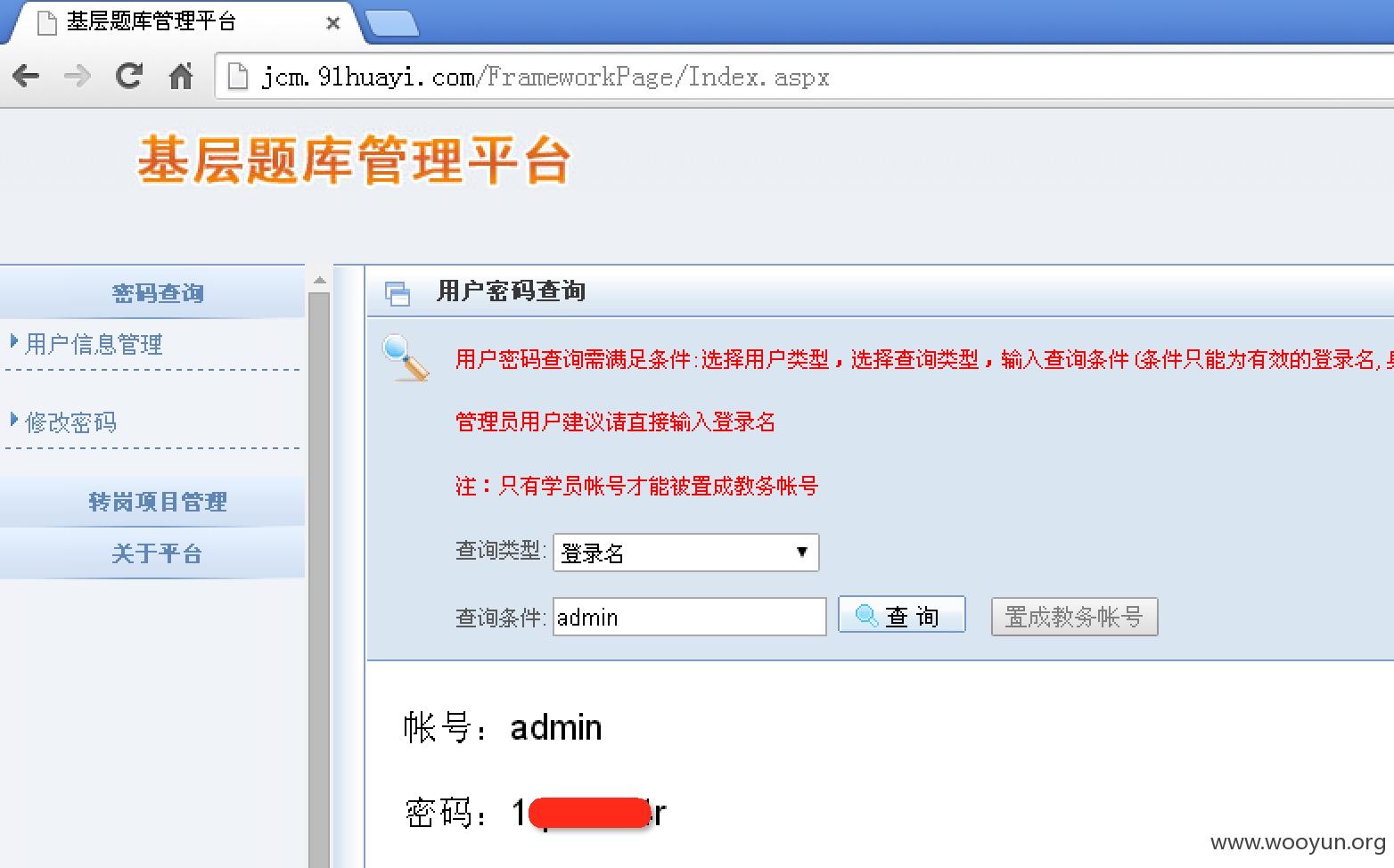

突破口:http://jcm.91huayi.com/login.aspx

弱口令admin:admin

后台有一处查询任意用户明文密码的功能:

查出admin的密码,可登陆主站、bbs等站点(SSO的弊端)

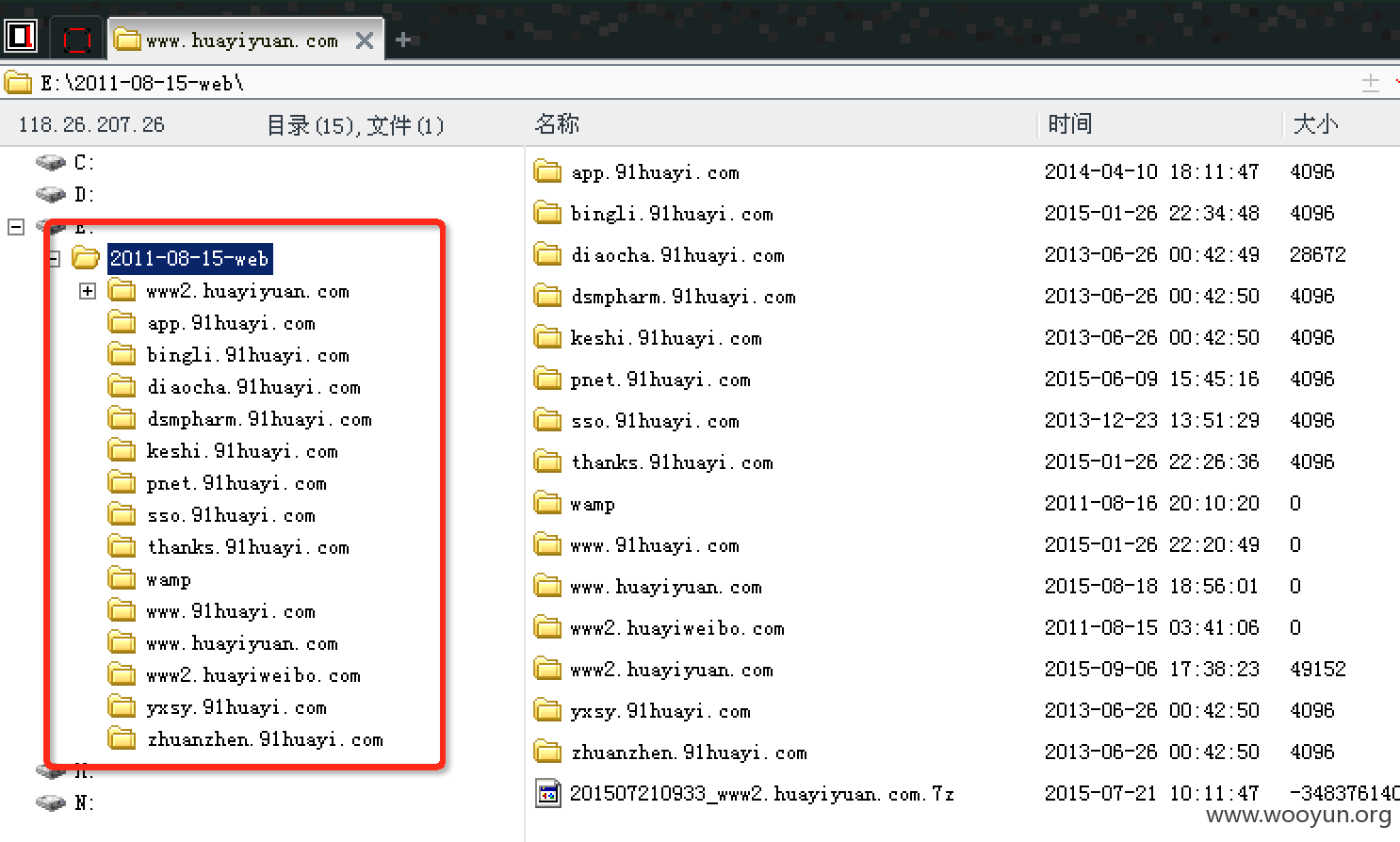

http://www.huayiyuan.com/admincp.php

可以登陆uchome进行管理,当然ucenter home 2.0后台getshell就很容易了,在此不表。(UChome 2.0前台还有一处getshell,可以私下交流)

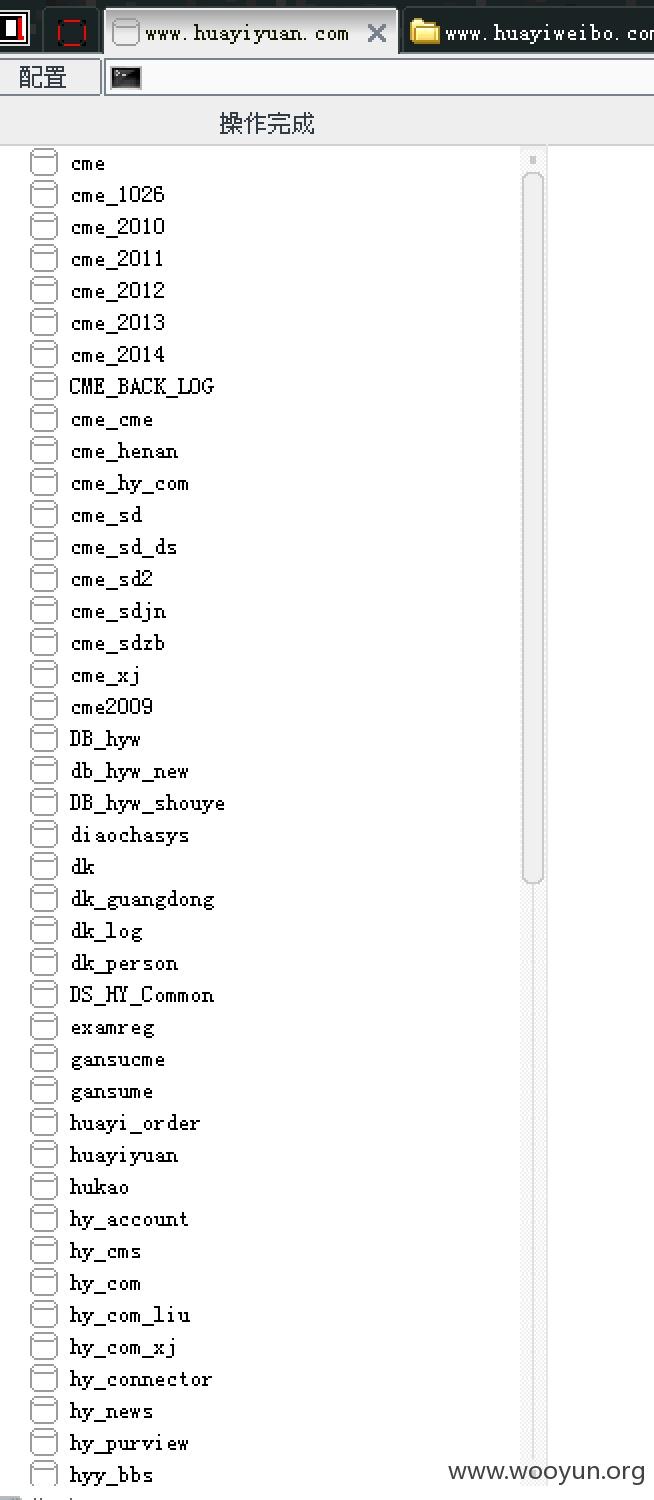

翻配置文件,连接数据库,mssql的,库真多

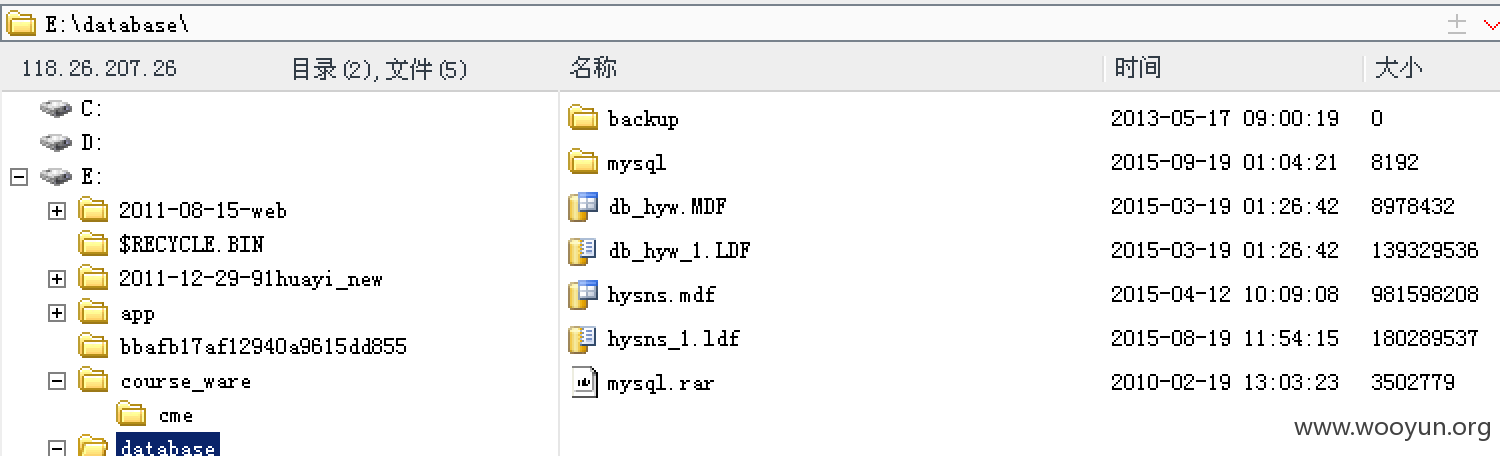

数据库备份(仅证明,未作下载操作)

漏洞证明:

不知道是不是做了负载均衡,这台机器是win+mssql,另一台主机是linux+mysql的,也是一样的ip,也是一样被getshell了,厂商业务线很长,存在问题的站点不在少数,还有很多,在此不刷洞了,就提这一个,希望厂商能够组织人力修补,医疗数据黑产还是挺值钱的。

修复方案:

厂商业务线很长,存在问题的站点不在少数,还有很多,需要体系化的整改。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-21 08:44

厂商回复:

感谢关注!正修复中!

最新状态:

暂无