漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153307

漏洞标题:航天信息友情测试之二CRM系统漏洞(可威胁百万企业级客户信息)

相关厂商:航天信息股份有限公司

漏洞作者: 路人甲

提交时间:2015-11-10 15:05

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2015-11-10: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

RT。

详细说明:

航天信息跟航天科工是啥关系?

N年前有个白帽子报过他们山东分公司的CRM可以爆破。

OK,入正题。

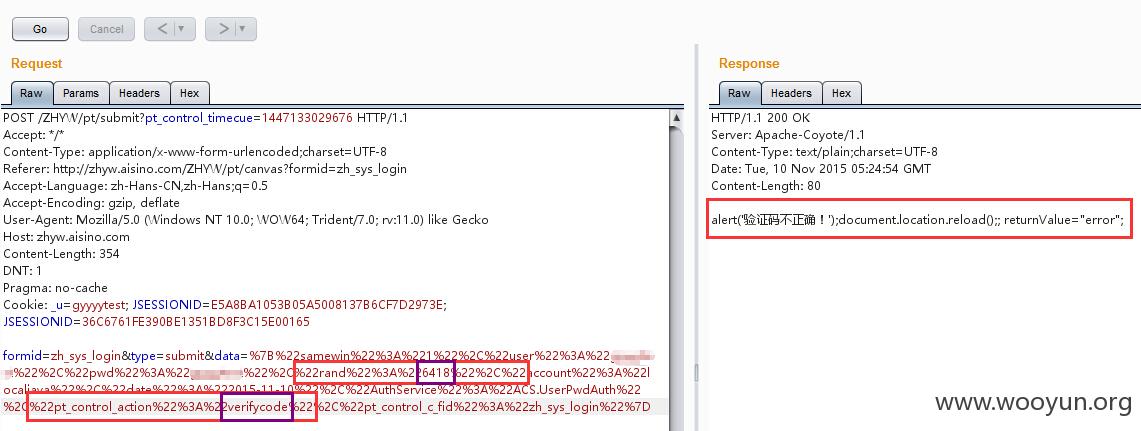

0x00 验证码绕过

他们现在加上了验证码,尝试登录次数也限制成了5次,先抓包试试。

其他参数不变,pt_control_action如果换个有意思的值会咋样?

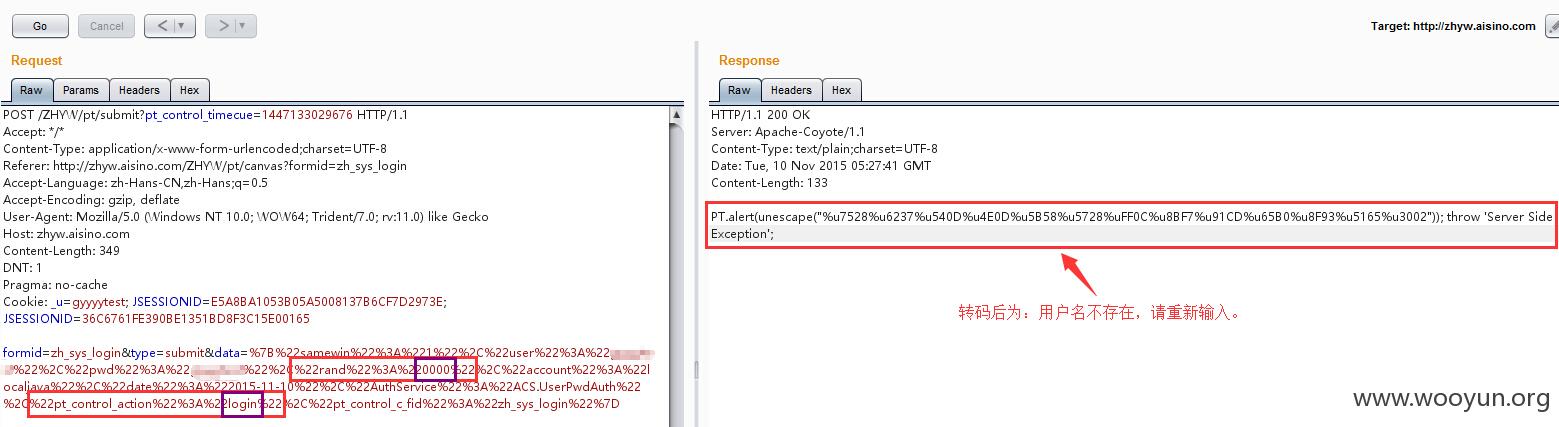

哎哟,用户名不存在?那验证码就木有用啦!

接下来就是用收集到的信息,比如员工姓名电话(他们很多技术支持人员的基本资料都是对外公布的)、密码策略习惯等,做成字典尝试,不要超过5次把别人账号锁了就行。

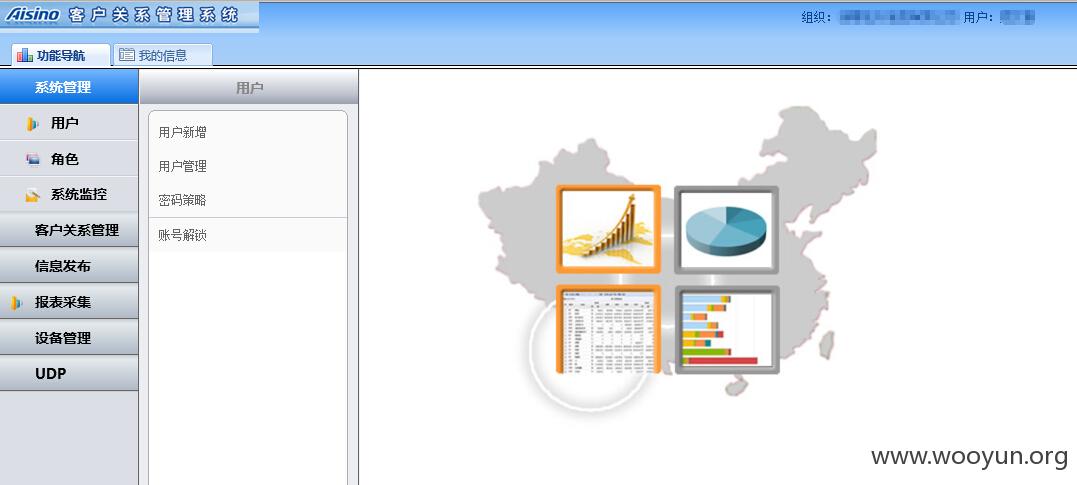

权限越高,当然允许看到的信息、使用的模块就越多。

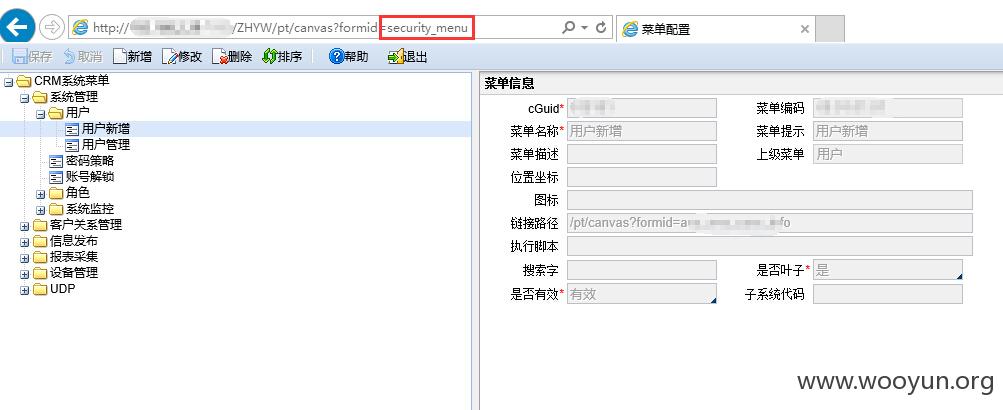

0x01 未授权/越权访问

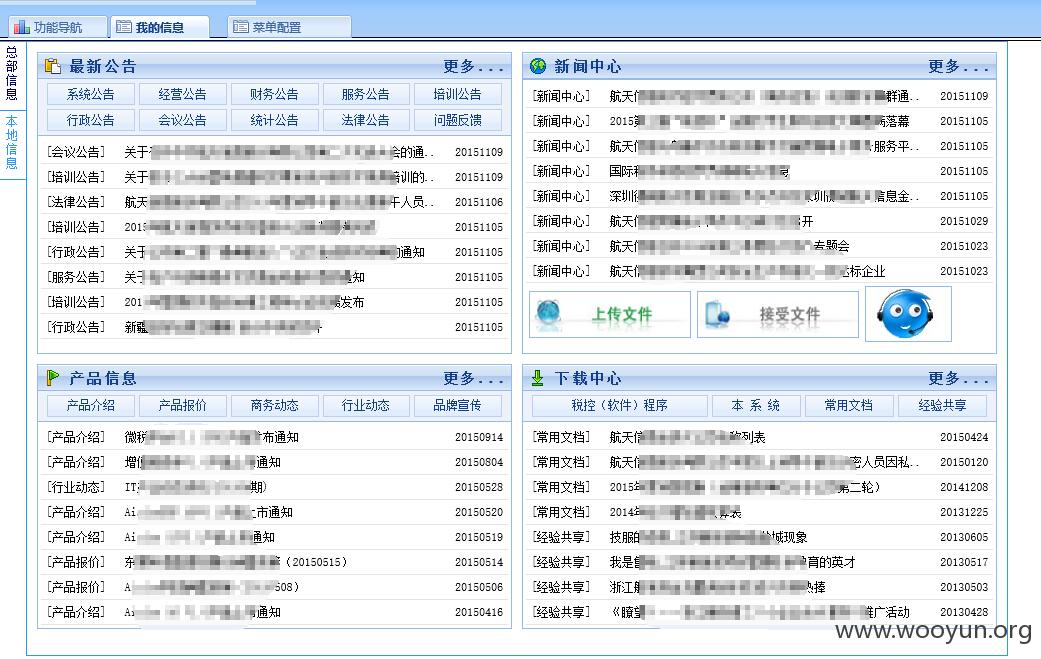

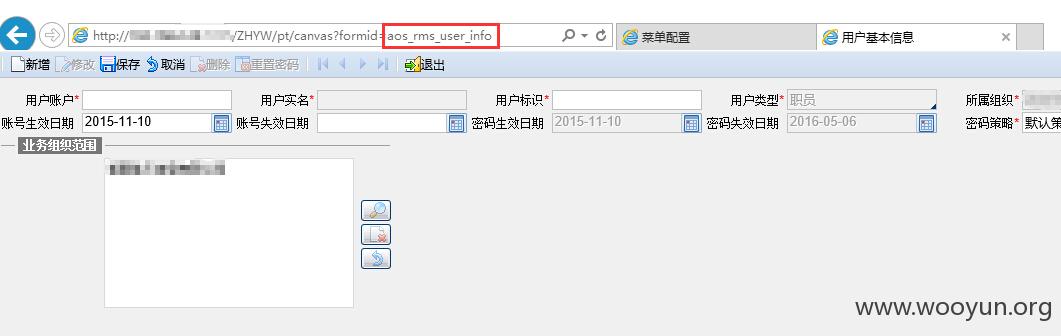

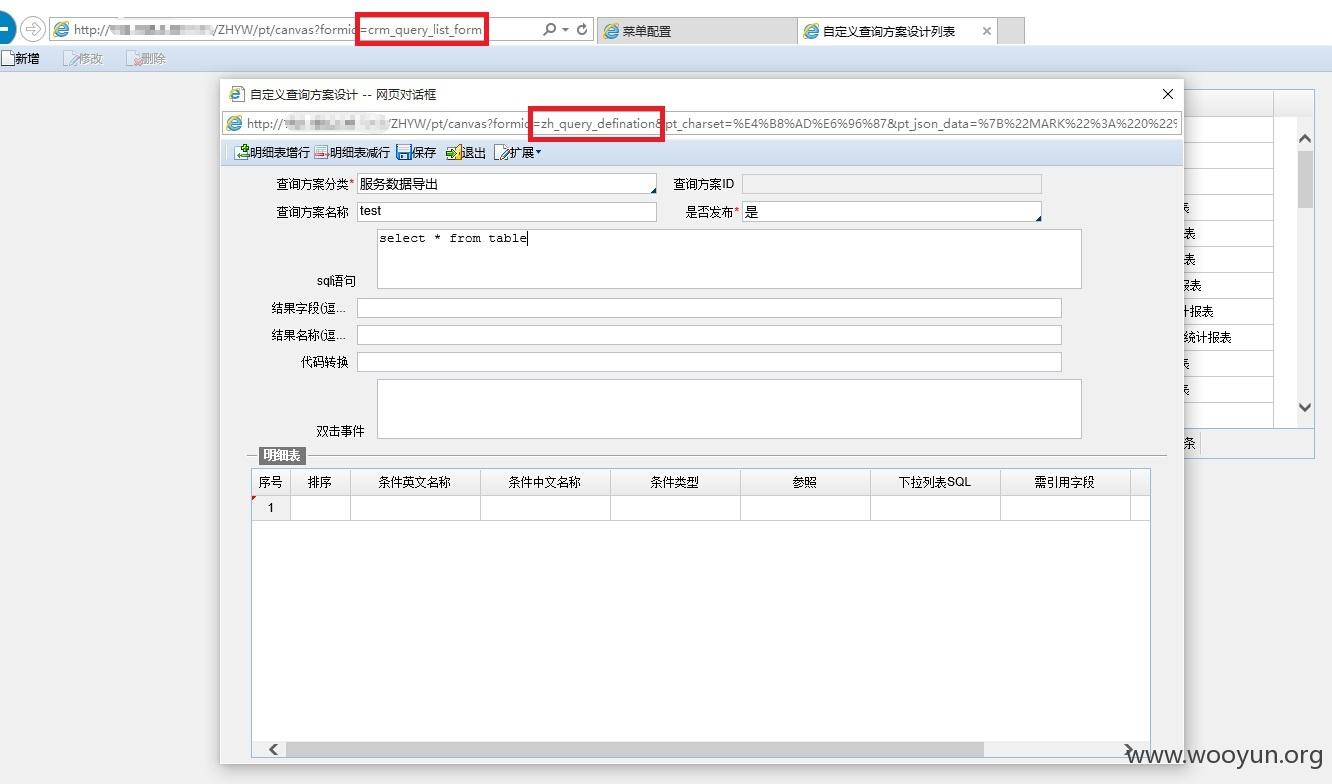

前面说到权限,在他们的系统里发现个很有意思的模块,菜单配置。低权限(北京总公司)/未授权(其他省级分公司)可以访问(是不是总公司的版本高级些?),拿个零权限用户试试。

里面可以看到所有菜单的formid,继续尝试越权访问吧。

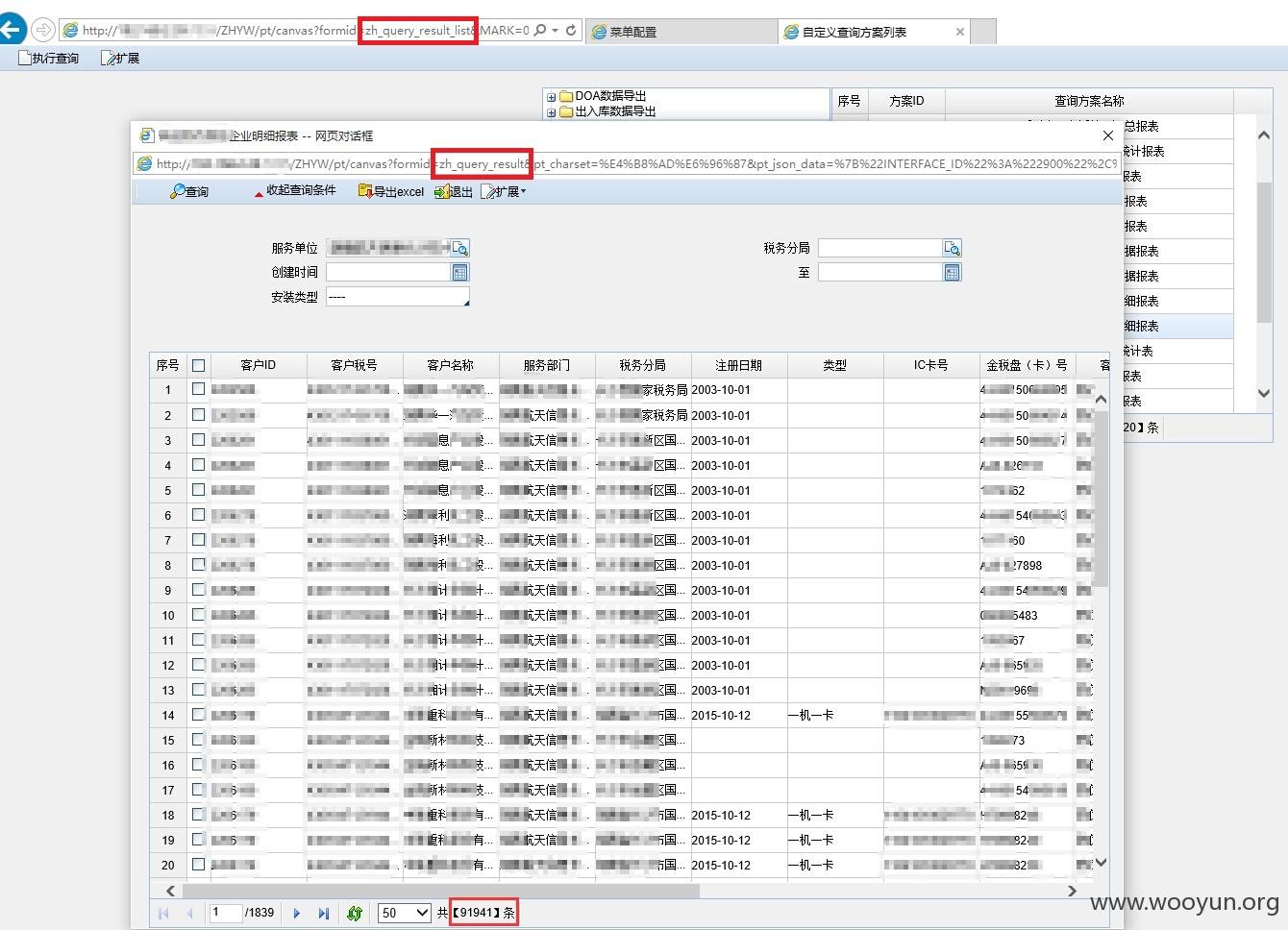

看到有个叫自定义什么方案的模块,里面居然能够写SQL,保存后可以去上图那个模块里执行查询和导出,连SQL注入都省了。。。

百度搜下,还是有很多省级分公司是允许外网访问的,相信每个公司总有几个默认密码或者弱口令的吧。就不一个个试了。

声明:本次测试未进行任何数据或系统破坏,点到为止。

PS:冬天来了,大国企来点福利过冬呗?

漏洞证明:

修复方案:

登录逻辑。

权限控制。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-11-20 10:02

厂商回复:

感谢反馈,已联系技术人员处理。

最新状态:

暂无